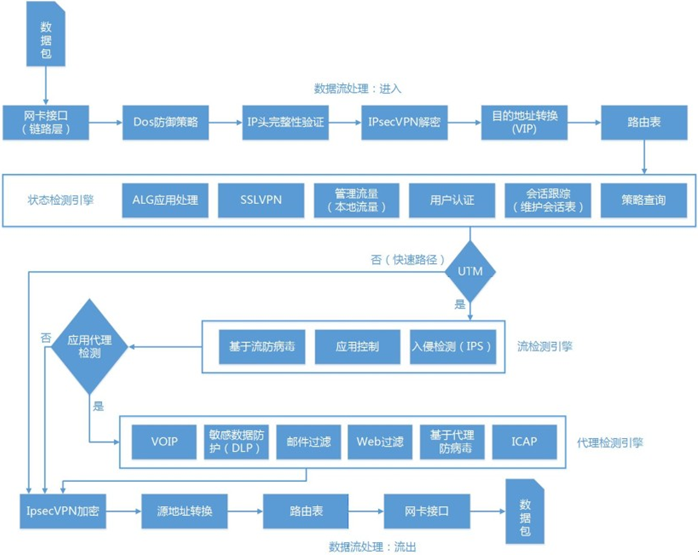

FortiGate防火牆對資料包處理流程

1.流程圖

2.防火牆對資料包處理過程的各步驟如下:

1)Interface(網絡卡介面)

網絡卡介面驅動負責接數收據包,並轉交給下一過程。

2)DoS Sensor(DoS防禦,預設關閉)

負責過濾SYN flood、UDP flood、ICMP flood等DoS攻擊,並可針對源、目的IP的併發連線數進行限制。

3)IP integrity header checking(IP頭完整性校驗)

檢查資料包頭完整性。

4)IPSec(IPSec VPN解密,預設關閉)

如果是防火牆本身的IPSec VPN隧道中的資料包,將對其進行解密。

5)DNAT(目標地址NAT)

檢查資料包中的目標IP地址,如果在 VIP(目標地址NAT)表中,則將其替換為對映後IP地址(真實IP地址)和埠。

6)Routing(路由)

本步驟根據資料包的目標IP地址確定該資料包的流出介面。

7)Stateful Inspection Engine(狀態檢測引擎)

狀態檢測引擎包含幾個元件:

a、Policy lookup(策略查詢)

在會話建立階段,判斷是否允許資料通過並建立會話狀態,並根據UTM功能的開關決定資料包是否需要進入流檢測引擎(Flow-based inspection engine)和代理檢測引擎(Proxy-based inspection engine)。

b、Session track(會話跟蹤)

維護會話表,跟蹤會話狀態、NAT和其它相關功能。會話建立之後的後續資料包不再進行策略匹配,直接根據會話狀態轉發。

c、User authentication(使用者認證,預設關閉)

對使用者身份進行認證,根據使用者名稱和使用者所在組選擇防火牆策略。

d、Management traffic(管理流量)

與防火牆自身相關的流量處理,如Web、SSH管理,Syslog、SNMP通訊等。

e、SSL VPN流量(預設關閉)

將SSL VPN流量解密,送至SSL VPN虛擬介面(通常為ssl.root),然後查詢策略。

f、Session helpers(即ALG)

對FTP、SIP、Oracle等特殊應用進行處理,如動態開啟策略、NAT,自動修改payload等,保證其正常通訊。

8)Flow-based inspection engine(流檢測引擎,預設關閉)

如果在防火牆策略中啟用了防病毒、IPS、應用控制等流檢測UTM功能,則會話後續資料包交由流檢測引擎處理。

9)Proxy-based inspection engine(代理檢測引擎,預設關閉)

如果在防火牆策略中啟用了Web過濾、防病毒、反垃圾郵件、DLP等應用代理檢測UTM功能,則會話後續資料包交由代理檢測引擎處理。

10)IPSec(IPSec VPN加密,預設關閉)

如果會話匹配了IPSec VPN策略,此步驟將資料包加密封裝

11)Source NAT(源地址NAT)

如果策略中啟用了NAT,則將資料包的源IP地址和源埠替換為目標介面地址或IP池中的IP地址(通常為公網IP地址)。

12)Routing(路由)

最後一個路由步驟,確定資料包的流出介面,由路由引擎轉發資料包。

13)Egress(流出)

由流出介面網絡卡將資料包發出防火牆。