2018計算機三級 資訊保安技術題庫——選擇題5

1.inetd是unix最重要的網路服務程序,是監視網路請求的守護程序,替換inetd的功能和方法中最靈活的是xinetd

2.使用者數字證書中儲存有使用者的公鑰,使用者的私鑰一般儲存在硬體的證書介質中提交給使用者,為了保證私鑰的安全,硬體的證書儲存介質會保護使用者的私鑰不會被賣出,所有涉及私鑰的運算均在硬體內完成,從根本上保證了使用者的私鑰的安全

3.程序是為了實現多工而提出的概念,程序還有更細的管理單位——執行緒。程序管理實質上是對處理機執行時間的管理,它是通過中斷實現的,作業系統維護一個程序表,其中每一項代表一個程序

4.VPN,SSL,SSH等加密傳輸的裝置和技術可有效防範網路嗅探工具對資料包的嗅探和分析,而VLAN的功能是實現VLAN間網路傳輸資料的邏輯隔離,由於網路嗅探工具只能在一個物理網路或者邏輯網路中完成資料幀的嗅探,所以通過在一個交換機上劃分不同VLAN的方法可以限制網路嗅探工具只能嗅探一個VLAN內的資料,減少網路資料被嗅探的範圍

5.對弱口令等登入資訊的掃描主要包括基於字典攻擊的掃描技術和對基於窮舉攻擊的掃描技術

6.SMTP協議是簡單郵件傳輸協議,它的主要作用是將電子郵件傳送到郵件伺服器,屬於電子郵件系統的重要協議

7.UDP Flood攻擊是一種典型的頻寬消耗型DoS攻擊,攻擊者製造出巨大流量的UDP資料包,傳送到目標主機,從而完全佔滿目標主機的網路頻寬,達到拒絕服務的效果

8.木馬的隱藏技術包括,執行緒插入技術,DDL動態劫持技術,Rootkit技術

9.防火牆不能防範的攻擊有,內網之間的惡意攻擊,繞過防火牆通道上的攻擊,病毒和內部驅動的木馬,針對防火牆開放埠的攻擊

10.whois是Internet上提供的查詢相關域名,IP地址,E-mail信箱,聯絡電話等資訊的一種服務

11.Nmap提供了多種埠掃描技術

12.針對惡意程式檢測或查殺的主要技術包括,特徵碼查殺,啟發式查殺,基於虛擬機器技術的行為判斷以及主動防禦等

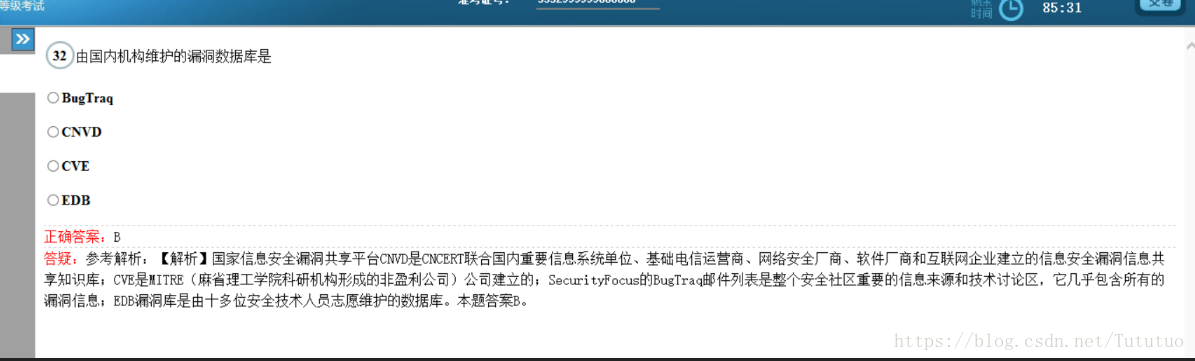

8套31題

13.資訊保安問題產生的根源有內因和外因。其中內因是作業系統的複雜度,外因是人為的和環境的威脅

14.1972年的Anderson帶領的小組完成了著名的Anderson報告,這個報告可以看做是電腦保安發展的里程碑

15.智慧卡儲存使用者的私鑰不易於全面推廣

16.資料庫的滲透測試,主要包括三個方面,監聽器安全特性分析,使用者名稱和密碼滲透,漏洞分析

17.資料庫安全檢測具有三個不同的層次,按照檢測的目的劃分,由外及裡,分別是埠掃描,滲透測試和內部安全檢測

18.會話金鑰是兩個通訊終端使用者在一次交換資料時所採用的金鑰,當用其保護傳輸資料時稱為資料加密金鑰,當用其保護檔案時稱為檔案金鑰

19.AAA管理包括認證,授權和審計

20.目前廣泛使用的三種分散式訪問控制方法為單點登入,Kerberos協議和SESAME

21.在unix/linux系統中,/bin是使用者命令的可執行檔案(二進位制檔案);/dev是特殊裝置檔案;/etc是系統執行檔案,配置檔案,管理檔案;/lib是引導系統以及在root檔案系統中執行命令所需的共享庫檔案

22.SQL語句中,DISTINCT子句的作用是從查詢結果中去掉重複元祖,GRANT是向用戶授予許可權

23.檢視機制的安全保護功能不太精細,往往不能達到應用系統的要求,其主要功能在於提供了資料庫的邏輯獨立性。在實際應用中,通常將檢視機制與授權機制結合起來使用,首先用檢視機制遮蔽一部分加密資料,然後再進一步定義存取許可權

24.新建立的資料庫使用者有3種許可權,DBA,RESOURCE,CONNECT,其中擁有CONNECT許可權的使用者不能建立新使用者,模式和基本表,只能登入資料庫;擁有DBA許可權的使用者是系統的超級使用者,可以建立新的使用者,建立模式,建立其他使用者;擁有RESOURCE許可權的使用者能建立基本表和檢視,稱為所建立物件的屬主,但是不能建立模式和新的使用者

25.現在CPU通常執行在兩種模式下,核心模式和使用者模式,將CPU模式從使用者模式轉到核心模式唯一方法是觸發一個特殊的硬體自陷,如中斷,異常或顯式的執行自陷指令

26.在unix/linux系統中,init程序是一個由核心啟動的使用者級程序,載入核心以後,就通過啟動一個使用者級程式init的方法,完成指導程序,因此init始終是第一個程序,即其程序編號始終為1

27.為了防止網路攻擊者對目標主機和網路的掃描,可以通過攔截源主機的掃描資料包來實現有效的防範,可在目標主機和網路的外圍邊界部署防火牆

28.第五代木馬普遍採用了Rootkit技術,在隱藏方面比第四代又有了進一步提升,它通過Rootkit技術實現木馬執行時程序,檔案,服務,埠等的隱藏

29.利用TCP協議的DoS攻擊可以分為兩類,一類是利用TCP協議本身的缺陷實施的攻擊,包括SYN-Flood和ACK-Flood攻擊,另一類是利用TCP全連線發起的攻擊

30.跨站請求偽造,CSRF,屬於偽造客戶端請求的一種攻擊方式

31.入侵防禦系統,IPS,具有在應用層進行防護功能以及入侵檢測功能

32.SSL協議包括兩層協議,記錄協議和握手協議,其中握手協議的作用是建立安全連線,在客戶和伺服器傳送應用層資料之前,負責完成諸如加密演算法和會話金鑰的協商以及通訊雙方的身份驗證等功能。SSL中握手協議的作用是完成傳輸格式的定義

33.網路地址翻譯技術(NAT)根據對映方式不同而分為3種類型,靜態NAT,NAT池和埠地址轉換PAT

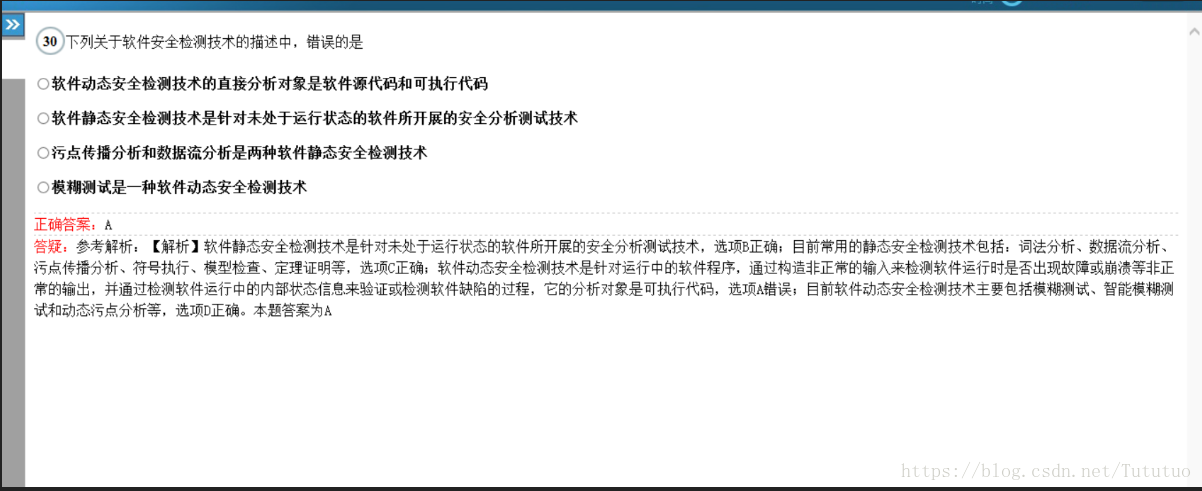

34.軟體靜態安全檢測技術是針對未處於執行狀態的軟體所開展的安全分析測試技術。軟體動態安全檢測技術是針對執行中的軟體程式,它的分析物件是可執行程式碼

35.基於軟體技術的軟體安全保護技術有,註冊資訊驗證技術,軟體防篡改技術,程式碼混淆技術,軟體水印技術,軟體加殼技術,反除錯反跟蹤技術

36.惡意程式檢測查殺技術主要包括,特徵碼查殺,啟發式查殺,基於虛擬機器技術的行為判定以及主動防禦等

37.陣列越界漏洞觸發時在執行路徑上有以下特徵,讀取惡意構造的輸入資料,用輸入資料計算陣列訪問索引,對陣列進行讀寫操作

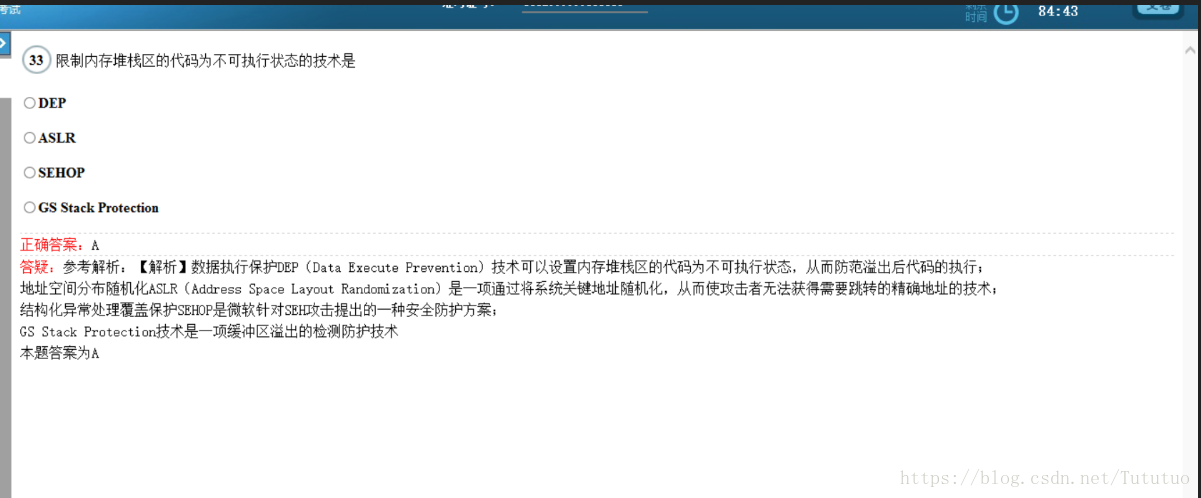

38.windows作業系統中提供的主要幾種軟體漏洞利用的防範技術,其中資料執行保護DEP技術可以設定記憶體堆疊區的程式碼為不可執行狀態,從而防範溢位後代碼的執行

39.常用的軟體測試方法包括白盒測試和黑盒測試兩種,針對二進位制程式碼的測試往往還有介於二者之間的灰盒測試法

40.軟體的動態安全檢測技術主要包括模糊測試,智慧模糊測試和動態汙點分析等

41.ISO 13335標準首次給出了關於IT安全的機密性,完整性,可用性,審計性,認證性,可靠性6個方面的含義,並提出了以風險為核心的安全模型

42.組織機構實施資訊保安管理體系認證是根據網路上的資訊保安管理標準——BS7799標準,建立完整的資訊保安的體系

43.風險管理有兩個主要任務,風險識別和風險控制,其中風險管理的第一階段是風險識別

44.對違反國家規定,侵入國家事務,國防建設,尖端科學技術領域的計算機資訊系統的,處3年以下有期徒刑或者拘役

45.根據《資訊保安等級保護管理辦法》,資訊系統分為五個安全等級

46.絕密級國家祕密是最重要的國家祕密,洩露會使國家安全和利益遭受特別嚴重的損害

47.電子簽名依賴方指的是基於對電子簽名認證證書或者電子簽名的信賴從事有關活動的人

48.使用者可能將合法的資料庫許可權用於未經授權的目的,這種威脅是合法的特權濫用

49.埠掃描也稱為服務發現,主要是對資料庫的開放埠進行掃描,檢查其中的安全缺陷,如開放了多餘的服務埠等

50.伺服器端的安全防護策略包括,部署專用的Web防火牆保護Web伺服器的安全,Web伺服器要進行安全的配置,Web伺服器上的Web應用程式要進行安全控制

51.限制記憶體堆疊區的程式碼為不可執行狀態的技術是DEP

52.在微軟的軟體安全開發宣告週期SDL模型共包括13個階段,其中第0階段為準備階段,第1階段為專案啟動階段,第2階段為需要遵守的安全設計原則,第三階段為產品風險評估

53.漏洞利用的核心是利用程式漏洞去執行shellcode以便劫持程序的控制權

54.在定義ISMS的範圍時,為了使ISMS定義的更加完整,需考慮組織機構的組織機構現有部門,處所,資產狀況,所採用的技術

55.組織機構進行資訊保安管理體系認證的目的,一般包括:獲得最佳的資訊保安執行方式;保證商業安全;降低風險,避免損失;保持核心競爭優勢;提高商業活動中的信譽;提高競爭能力;滿足客戶的要求;保證可持續發展;符合法律法規的要求

56.身份認證屬於資訊系統的安全考核指標

57.資訊保安管理體系ISMS是一個系統化,程式化和檔案化的管理體系,屬於風險管理的範疇

58.資訊保安管理體系稽核,是指組織機構為驗證所有安全程式的正確實施和檢查資訊系統符合安全實施標準的情況所進行的系統的,獨立的檢查和評價,它是資訊保安管理體系的一種自我保證手段

59.絕密級國家祕密是最重要的國家祕密,洩露會使國家安全和利益遭受特別嚴重的損害,機密級洩露會使國家安全和利益遭受嚴重的損害,祕密級是一般的國家祕密,洩露會使國家安全和利益遭受損害

60.《資訊系統安全等級保護劃分準則》提出了定級的四個要素:資訊系統所屬型別,業務資料型別,資訊系統服務範圍和業務自動化處理進度

61.商用密碼產品由國家密碼管理機構指定的單位生產,未經指定,任何單位或者個人不能生產商用密碼產品,商用密碼的科研任務由國家密碼管理機構指定的單位承擔。境外組織或者個人在中國境內使用密碼產品或者含有密碼技術和裝置,必須報經國家密碼管理機構批准,但是,外國駐華外交代表機構、領事機構除外

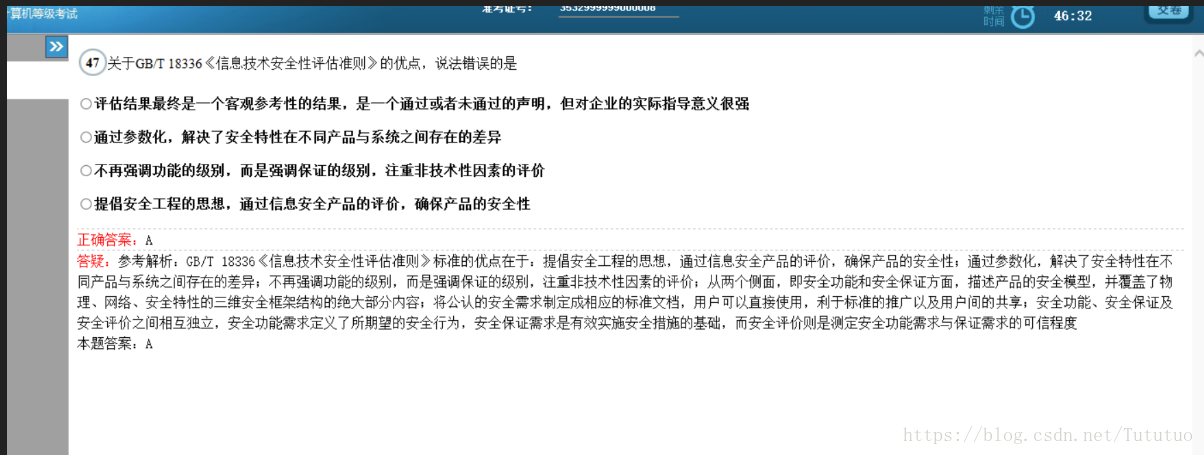

62.資訊科技安全評價的通用標準CC是六國聯合於1996年提出的,並逐漸形成國際標準ISO 15408

63.CC標準是資訊科技安全評價的國際標準,我國與之對應的是GB/18336

64.

65.

66.

67.

68.

69.

終終終於把選擇題填空題過了一遍......

感覺明天要涼.....

希望三級順利.....畢竟我也要死要活了五天