利用SQL注入漏洞登入後臺

所謂SQL注入,就是通過把SQL命令插入到Web表單遞交或輸入域名或頁面請求的查詢字串,最終達到欺騙伺服器執行惡意的SQL命令,比如先前的很多影視網站洩露VIP會員密碼大多就是通過WEB表單遞交查詢字元暴出的,這類表單特別容易受到SQL注入式攻擊.

sql注入

什麼時候最易受到sql注入攻擊

當應用程式使用輸入內容來構造動態sql語句以訪問資料庫時,會發生sql注入攻擊。如果程式碼使用儲存過程,而這些儲存過程作為包含未篩選的使用者輸入的 字串來傳遞,也會發生sql注入。sql注入可能導致攻擊者使用應用程式登陸在資料庫中執行命令。如果應用程式使用特權過高的帳戶連線到資料庫,這種問 題會變得很嚴重。在某些表單中,使用者輸入的內容直接用來構造動態sql命令,或者作為儲存過程的輸入引數,這些表單特別容易受到sql注入的攻擊。而許多 網站程式在編寫時,沒有對使用者輸入的合法性進行判斷或者程式中本身的變數處理不當,使應用程式存在安全隱患。這樣,使用者就可以提交一段資料庫查詢的程式碼, 根據程式返回的結果,獲得一些敏感的資訊或者控制整個伺服器,於是sql注入就發生了。

如何防止SQL注入

歸納一下,主要有以下幾點:

1.永遠不要信任使用者的輸入。對使用者的輸入進行校驗,可以通過正則表示式,或限制長度;對單引號和

雙"-"進行轉換等。

2.永遠不要使用動態拼裝sql,可以使用引數化的sql或者直接使用儲存過程進行資料查詢存取。

3.永遠不要使用管理員許可權的資料庫連線,為每個應用使用單獨的許可權有限的資料庫連線。

4.不要把機密資訊直接存放,加密或者hash掉密碼和敏感的資訊。

5.應用的異常資訊應該給出儘可能少的提示,最好使用自定義的錯誤資訊對原始錯誤資訊進行包裝

6.sql注入的檢測方法一般採取輔助軟體或網站平臺來檢測,軟體一般採用sql注入檢測工具jsky,網站平臺就有億思網站安全平臺檢測工具。

例子一、SQL注入例項詳解(以上測試均假設伺服器未開啟magic_quote_gpc)

1) 前期準備工作

先來演示通過SQL注入漏洞,登入後臺管理員介面

首先,建立一張試驗用的資料表:

CREATE TABLE `users` (

`id` int(11) NOT NULL AUTO_INCREMENT,

`username` varchar(64) NOT NULL,

`password` varchar(64) NOT NULL,

`email` varchar(64) NOT NULL,

PRIMARY KEY (`id`),

UNIQUE KEY `username` (`username`)

) ENGINE=MyISAM AUTO_INCREMENT=3 DEFAULT CHARSET=latin1;

新增一條記錄用於測試:

INSERT INTO users (username,password,email)

VALUES('MarcoFly',md5('test'),'[email protected]');

接下來,貼上登入介面的原始碼:

<html> <head> <title>Sql注入演示</title> <meta http-equiv="content-type" content="text/html;charset=utf-8"> </head>

<body > <form action="validate.php" method="post"> <fieldset > <legend>Sql注入演示</legend> <table> <tr> <td>使用者名稱:</td> <td><input type="text" name="username"></td> </tr> <tr> <td>密 碼:</td> <td><input type="text" name="password"></td> </tr> <tr> <td><input type="submit" value="提交"></td> <td><input type="reset" value="重置"></td> </tr> </table> </fieldset> </form> </body> </html>

附上效果圖:

當用戶點選提交按鈕的時候,將會把表單資料提交給validate.php頁面,validate.php頁面用來判斷使用者輸入的使用者名稱和密碼有沒有都符合要求(這一步至關重要,也往往是SQL漏洞所在)

程式碼如下:

<html> <head> <title>登入驗證</title> <meta http-equiv="content-type" content="text/html;charset=utf-8"> </head>

<body> <?php

[email protected]_connect("localhost",'root','') or die("資料庫連線失敗!");;

mysql_select_db("injection",$conn) or die("您要選擇的資料庫不存在");

$name=$_POST['username'];

$pwd=$_POST['password'];

$sql="select * from users where username='$name' and password='$pwd'";

$query=mysql_query($sql);

$arr=mysql_fetch_array($query);

if(is_array($arr)){

header("Location:manager.php");

}else{

echo "您的使用者名稱或密碼輸入有誤,<a href=\"Login.php\">請重新登入!</a>";

}

?> </body> </html>

注意到了沒有,我們直接將使用者提交過來的資料(使用者名稱和密碼)直接拿去執行,並沒有實現進行特殊字元過濾,待會你們將明白,這是致命的。

程式碼分析:如果,使用者名稱和密碼都匹配成功的話,將跳轉到管理員操作介面(manager.php),不成功,則給出友好提示資訊。

登入成功的介面:

登入失敗的提示:

到這裡,前期工作已經做好了,接下來將展開我們的重頭戲:SQL注入

2) 構造SQL語句

填好正確的使用者名稱(marcofly)和密碼(test)後,點選提交,將會返回給我們“歡迎管理員”的介面。

select * from users where username='marcofly' and password=md5('test')

很明顯,使用者名稱和密碼都和我們之前給出的一樣,肯定能夠成功登陸。但是,如果我們輸入一個錯誤的使用者名稱或密碼呢?很明顯,肯定登入不了吧。恩,正常情況下是如此,但是對於有SQL注入漏洞的網站來說,只要構造個特殊的“字串”,照樣能夠成功登入。

比如:在使用者名稱輸入框中輸入:’ or 1=1#,密碼隨便輸入,這時候的合成後的SQL查詢語句為:

select * from users where username='' or 1=1#' and password=md5('')

語義分析:“#”在mysql中是註釋符,這樣井號後面的內容將被mysql視為註釋內容,這樣就不會去執行了,換句話說,以下的兩句sql語句等價:

select * from users where username='' or 1=1#' and password=md5('')

等價於

select * from users where username='' or 1=1

SQL注入採用的' OR 1=1 # 是什麼意思呢?

最後一個#號有什麼意義呢? SELECT * FROM test WHERE name='' OR 1=1 #' AND age='20' 這後面寫的 #' 是什麼意思呢? 求指教 # 可以註釋掉後面的一行SQL程式碼 相當於去掉了一個where條件

MySQL 註釋, 過濾掉後面的SQL語句,使其不起作用

因為1=1永遠是都是成立的,即where子句總是為真,將該sql進一步簡化之後,等價於如下select語句:

select * from users 沒錯,該sql語句的作用是檢索users表中的所有欄位

小技巧:一個經構造後的sql語句竟有如此可怕的破壞力,相信你看到這後,開始對sql注入有了一個理性的認識了吧~

有漏洞的指令碼才有機會給你攻擊,比如一個帶引數的刪除指令碼a.asp?action=del&id=2你可以改為a.asp?action=del&id=2 or 1這樣就有可能刪除全部資料------sql注入就是通過類似的手段來破壞資料

嘗試:在我的畢業設計首頁搜尋中輸入【123' or 1=(select count(1) from tb_users)--】會查詢不出人和資料 並且不會報錯 通過這樣可以判斷是否存在表tb_users

原文地址:http://www.cnblogs.com/rush/archive/2011/12/31/2309203.html

1.1.1 摘要

日前,國內最大的程式設計師社群CSDN網站的使用者資料庫被黑客公開發布,600萬用戶的登入名及密碼被公開洩露,隨後又有多家網站的使用者密碼被流傳於網路,連日來引發眾多網民對自己賬號、密碼等網際網路資訊被盜取的普遍擔憂。

網路安全成為了現在網際網路的焦點,這也恰恰觸動了每一位使用者的神經,由於設計的漏洞導致了不可收拾的惡果,驗證了一句話“出來混的,遲早是要還的”,所以我想通過專題博文介紹一些常用的攻擊技術和防範策略。

SQL Injection也許很多人都知道或者使用過,如果沒有了解或完全沒有聽過也沒有關係,因為接下來我們將介紹SQL Injection。

1.1.2 正文

SQL Injection:就是通過把SQL命令插入到Web表單遞交或輸入域名或頁面請求的查詢字串,最終達到欺騙伺服器執行惡意的SQL命令。

具體來說,它是利用現有應用程式,將(惡意)的SQL命令注入到後臺資料庫引擎執行的能力,它可以通過在Web表單中輸入(惡意)SQL語句得到一個存在安全漏洞的網站上的資料庫,而不是按照設計者意圖去執行SQL語句。

首先讓我們瞭解什麼時候可能發生SQL Injection。

假設我們在瀏覽器中輸入URL www.sample.com,由於它只是對頁面的簡單請求無需對資料庫動進行動態請求,所以它不存在SQL Injection,當我們輸入www.sample.com?testid=23時,我們在URL中傳遞變數testid,並且提供值為23,由於它是對資料庫進行動態查詢的請求(其中?testid=23表示資料庫查詢變數),所以我們可以該URL中嵌入惡意SQL語句。

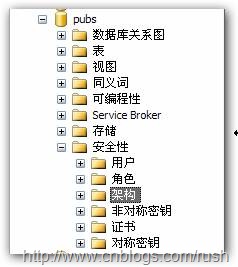

現在我們知道SQL Injection適用場合,接下來我們將通過具體的例子來說明SQL Injection的應用,這裡我們以pubs資料庫作為例子。

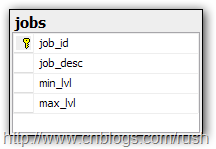

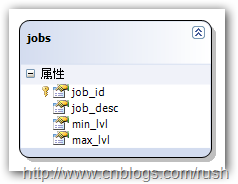

我們通過Web頁面查詢job表中的招聘資訊,job表的設計如下:

圖1 jobs表

接著讓我們實現Web程式,它根據工作Id(job_id)來查詢相應的招聘資訊,示意程式碼如下:

/// <summary>

/// Handles the Load event of the Page control.

/// </summary>

/// <param name="sender">The source of the event.</param>

/// <param name="e">The <see cref="System.EventArgs"/> instance containing the event data.</param>

protected void Page_Load(object sender, EventArgs e)

{

if (!IsPostBack)

{

// Gets departmentId from http request.

string queryString = Request.QueryString["departmentID"];

if (!string.IsNullOrEmpty(queryString))

{

// Gets data from database.

gdvData.DataSource = GetData(queryString.Trim());

// Binds data to gridview.

gdvData.DataBind();

}

}

}

現在我們已經完成了Web程式,接下來讓我們查詢相應招聘資訊吧。

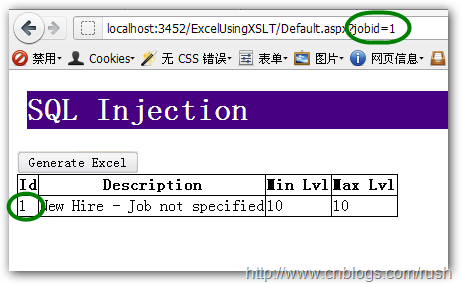

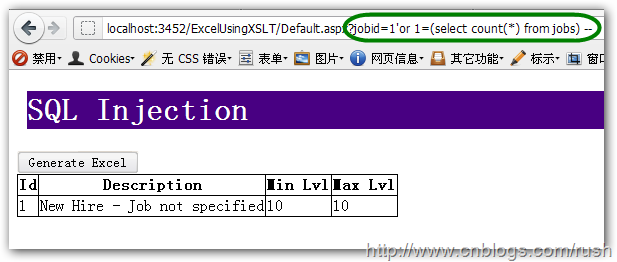

圖2 job表查詢結果

如圖所示,我們要查詢資料庫中工作Id值為1的工作資訊,而且在頁面顯示了該工作的Id,Description,Min Lvl和Max Lvl等資訊。

現在要求我們實現根據工作Id查詢相應工作資訊的功能,想必大家很快可以給出解決方案,SQL示意程式碼如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE (job_id = 1)

假設現在要求我們獲取Department表中的所有資料,而且必須保留WHERE語句,那我們只要確保WHERE恆真就OK了,SQL示意程式碼如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE (job_id = 1) OR 1 = 1

上面我們使得WHERE恆真,所以該查詢中WHERE已經不起作用了,其查詢結果等同於以下SQL語句。

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs

SQL查詢程式碼實現如下:

string sql1 = string.Format(

"SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id='{0}'", jobId);

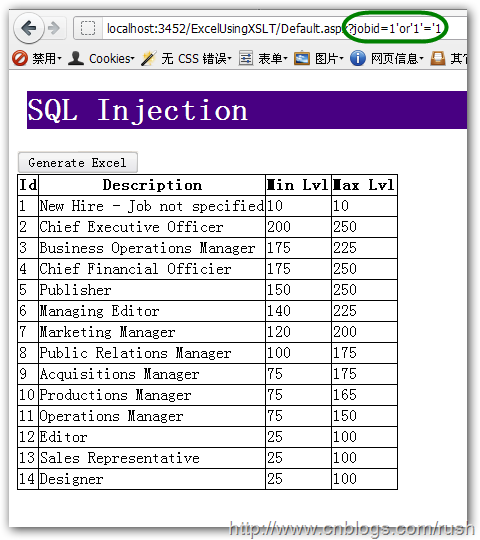

現在我們要通過頁面請求的方式,讓資料庫執行我們的SQL語句,我們要在URL中嵌入惡意表示式1=1(或2=2等等),如下URL所示:

等效SQL語句如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id = '1' OR '1' = 1'

圖3 job表查詢結果

現在我們把job表中的所有資料都查詢出來了,僅僅通過一個簡單的恆真表示式就可以進行了一次簡單的攻擊。

雖然我們把job表的資料都查詢出來了,但資料並沒有太大的價值,由於我們把該表臨時命名為job表,所以接著我們要找出該表真正表名。

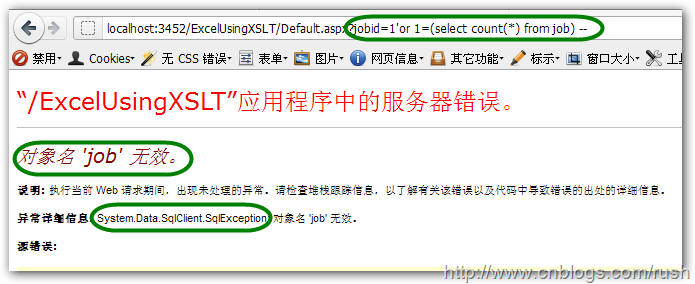

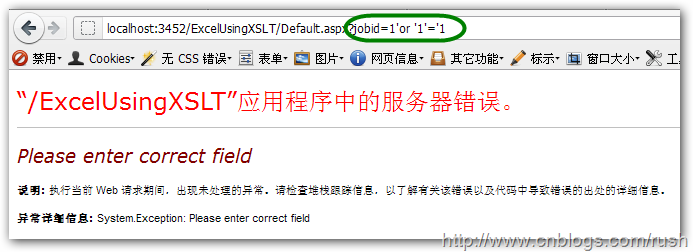

首先我們假設表名就是job,然後輸入以下URL:

等效SQL語句如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id='1'or 1=(select count(*) from job) --'

圖4 job表查詢結果

當我們輸入了以上URL後,結果伺服器返回我們錯誤資訊,這證明了我們的假設是錯誤的,那我們該感覺到挫敗嗎?不,其實這裡返回了很多資訊,首先它 證明了該表名不是job,而且它還告訴我們後臺資料庫是SQL Server,不是MySQL或Oracle,這也設計一個漏洞把錯誤資訊直接返回給了使用者。

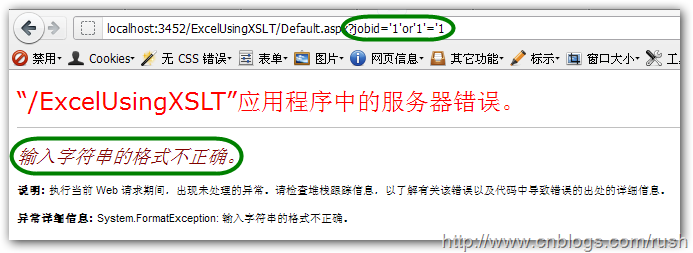

接下假定表名是jobs,然後輸入以下URL:

等效SQL語句如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id='1'or 1=(select count(*) from jobs) --'

圖5 job表查詢結果

現在證明了該表名是jobs,這可以邁向成功的一大步,由於我們知道了表名就可以對該表進行增刪改操作了,而且我們還可以猜測出更多的表對它們作出修改,一旦修改成功那麼這將是一場災難。

現在大家已經對SQL Injection的攻擊有了初步的瞭解了,接下讓我們學習如何防止SQL Injection。

總的來說有以下幾點:

1.永遠不要信任使用者的輸入,要對使用者的輸入進行校驗,可以通過正則表示式,或限制長度,對單引號和雙"-"進行轉換等。

2.永遠不要使用動態拼裝SQL,可以使用引數化的SQL或者直接使用儲存過程進行資料查詢存取。

3.永遠不要使用管理員許可權的資料庫連線,為每個應用使用單獨的許可權有限的資料庫連線。

4.+ @"\s?sysobjects\s?|\s?xp_.*?|\s?syslogins\s?|\s?sysremote\s?|\s?sysusers\s?|\s?sysxlogins\s?|\s?sysdatabases\s?|\s?aspnet_.*?|\s?exec\s?", RegexOptions.Compiled | RegexOptions.IgnoreCase);

上面我們定義了一個正則表示式物件RegSystemThreats,並且給它傳遞了校驗使用者輸入的正則表示式。

由於我們已經完成了對使用者輸入校驗的正則表示式了,接下來就是通過該正則表示式來校驗使用者輸入是否合法了,由於.NET已經幫我們實現了判斷字串是否匹配正則表示式的方法——IsMatch(),所以我們這裡只需給傳遞要匹配的字串就OK了。

示意程式碼如下:

/// <summary> /// A helper method to attempt to discover [known] SqlInjection attacks. /// </summary> /// <param name="whereClause">string of the whereClause to check</param> /// <returns>true if found, false if not found </returns> public static bool DetectSqlInjection(string whereClause) { return RegSystemThreats.IsMatch(whereClause); } /// <summary> /// A helper method to attempt to discover [known] SqlInjection attacks. /// </summary> /// <param name="whereClause">string of the whereClause to check</param> /// <param name="orderBy">string of the orderBy clause to check</param> /// <returns>true if found, false if not found </returns> public static bool DetectSqlInjection(string whereClause, string orderBy) { return RegSystemThreats.IsMatch(whereClause) || RegSystemThreats.IsMatch(orderBy); }現在我們完成了校驗用的正則表示式,接下來讓我們需要在頁面中新增校驗功能。

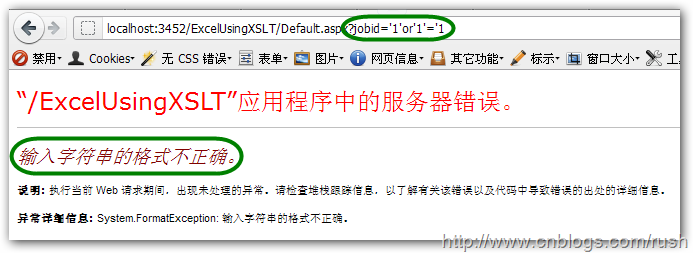

/// <summary> /// Handles the Load event of the Page control. /// </summary> /// <param name="sender">The source of the event.</param> /// <param name="e">The <see cref="System.EventArgs"/> instance containing the event data.</param> protected void Page_Load(object sender, EventArgs e) { if (!IsPostBack) { // Gets departmentId from http request. string queryString = Request.QueryString["jobId"]; if (!string.IsNullOrEmpty(queryString)) { if (!DetectSqlInjection(queryString) && !DetectSqlInjection(queryString, queryString)) { // Gets data from database. gdvData.DataSource = GetData(queryString.Trim()); // Binds data to gridview. gdvData.DataBind(); } else { throw new Exception("Please enter correct field"); } } } }當我們再次執行以下URL時,被嵌入的惡意語句被校驗出來了,從而在一定程度上防止了SQL Injection。

圖6 新增校驗查詢結果

但使用正則表示式只能防範一些常見或已知SQL Injection方式,而且每當發現有新的攻擊方式時,都要對正則表示式進行修改,這可是吃力不討好的工作。

通過引數化儲存過程進行資料查詢存取

首先我們定義一個儲存過程根據jobId來查詢jobs表中的資料。

-- ============================================= -- Author: JKhuang -- Create date: 12/31/2011 -- Description: Get data from jobs table by specified jobId. -- ============================================= ALTER PROCEDURE [dbo].[GetJobs] -- ensure that the id type is int @jobId INT AS BEGIN -- SET NOCOUNT ON; SELECT job_id, job_desc, min_lvl, max_lvl FROM dbo.jobs WHERE job_id = @jobId GRANT EXECUTE ON GetJobs TO pubs END接著修改我們的Web程式使用引數化的儲存過程進行資料查詢。

using (var com = new SqlCommand("GetJobs", con)) { // Uses store procedure. com.CommandType = CommandType.StoredProcedure; // Pass jobId to store procedure. com.Parameters.Add("@jobId", SqlDbType.Int).Value = jobId; com.Connection.Open(); gdvData.DataSource = com.ExecuteScalar(); gdvData.DataBind(); }現在我們通過引數化儲存過程進行資料庫查詢,這裡我們把之前新增的正則表示式校驗註釋掉。

圖7 儲存過程查詢結果

大家看到當我們試圖在URL中嵌入惡意的SQL語句時,引數化儲存過程已經幫我們校驗出傳遞給資料庫的變數不是整形,而且使用儲存過程的好處是我們還可以很方便地控制使用者許可權,我們可以給使用者分配只讀或可讀寫許可權。

但我們想想真的有必要每個資料庫操作都定義成儲存過程嗎?而且那麼多的儲存過程也不利於日常的維護。

引數化SQL語句

還是回到之前動態拼接SQL基礎上,我們知道一旦有惡意SQL程式碼傳遞過來,而且被拼接到SQL語句中就會被資料庫執行,那麼我們是否可以在拼接之前進行判斷呢?——命名SQL引數。

string sql1 = string.Format("SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id = @jobId"); using (var con = new SqlConnection(ConfigurationManager.ConnectionStrings["SQLCONN1"].ToString())) using (var com = new SqlCommand(sql1, con)) { // Pass jobId to sql statement. com.Parameters.Add("@jobId", SqlDbType.Int).Value = jobId; com.Connection.Open(); gdvData.DataSource = com.ExecuteReader(); gdvData.DataBind(); }圖8 引數化SQL查詢結果

這樣我們就可以避免每個資料庫操作(尤其一些簡單資料庫操作)都編寫儲存過程了,而且當用戶具有資料庫中jobs表的讀許可權才可以執行該SQL語句。

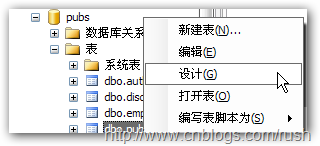

新增新架構

資料庫架構是一個獨立於資料庫使用者的非重複名稱空間,您可以將架構視為物件的容器(類似於.NET中的名稱空間)。

首先我們右擊架構資料夾,然後新建架構。

圖9 新增HumanResource架構

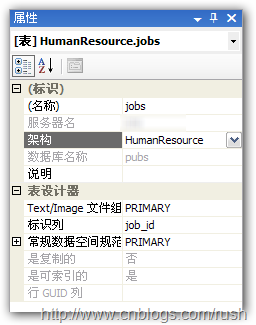

上面我們完成了在pubs資料庫中新增HumanResource架構,接著把jobs表放到HumanResource架構中。

圖 10 修改jobs表所屬的架構

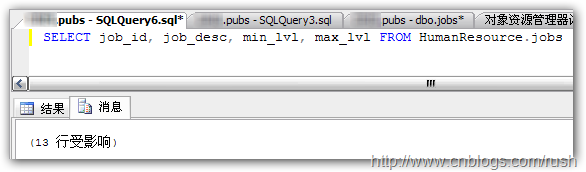

當我們再次執行以下SQL語句時,SQL Server提示jobs無效,這是究竟什麼原因呢?之前還執行的好好的。

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs圖 11 查詢輸出

當我們輸入完整的表名“架構名.物件名”(HumanResource.jobs)時,SQL語句執行成功。

SELECT job_id, job_desc, min_lvl, max_lvl FROM HumanResource.jobs為什麼之前我們執行SQL語句時不用輸入完整表名dbo.jobs也可以執行呢?

這是因為預設的架構(default schema)是dbo,當只輸入表名時,Sql Server會自動加上當前登入使用者的預設的架構(default schema)——dbo。

由於我們使用自定義架構,這也降低了資料庫表名被猜測出來的可能性。

LINQ to SQL

前面使用了儲存過程和引數化查詢,這兩種方法都是非常常用的,而針對於.NET Framework的ORM框架也有很多,如:NHibernate,Castle和Entity Framework,這裡我們使用比較簡單LINQ to SQL。

圖 12 新增jobs.dbml檔案

var dc = new pubsDataContext(); int result; // Validates jobId is int or not. if (int.TryParse(jobId, out result)) { gdvData.DataSource = dc.jobs.Where(p => p.job_id == result); gdvData.DataBind(); }相比儲存過程和引數化查詢,LINQ to SQL我們只需新增jobs.dbml,然後使用LINQ對錶進行查詢就OK了。

1.1.3 總結

我們在本文中介紹了SQL Injection的基本原理,通過介紹什麼是SQL Injection,怎樣進行SQL Injection和如何防範SQL Injection。通過一些程式原始碼對SQL的攻擊進行了細緻的分析,使我們對SQL Injection機理有了一個深入的認識,作為一名Web應用開發人員,一定不要盲目相信使用者的輸入,而要對使用者輸入的資料進行嚴格的校驗處理,否則的 話,SQL Injection將會不期而至。