CTF之Bugku flag在index裡

阿新 • • 發佈:2018-12-14

這是一道重新溫習的題,直接來看。

“點我?不”

我就點!基本操作還是要看看原始碼的,不過這個沒什麼好看的就不貼圖了。

點完後發現URL後面有個 file=balabalabala 的,就聯想到php://filter

不明白為什麼會這樣聯想的就看看這個文章。

簡單來說就是檢視網頁同一目錄下的另一個檔案。

怎麼檢視呢?

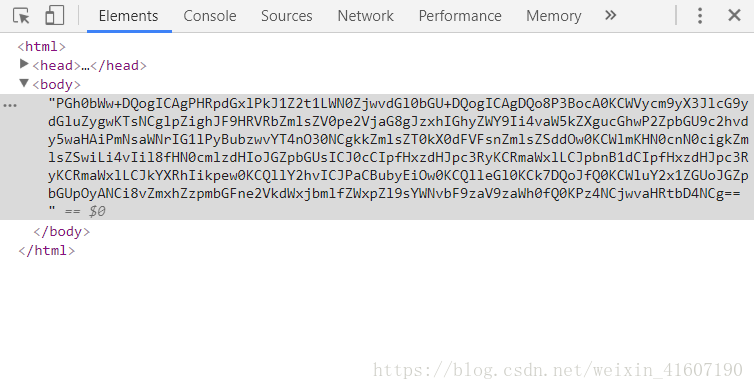

在file=後面加上這樣一個語句php://filter/read=convert.base64-encode/resource=index.php

然後就變成這樣

後面有兩個等於號,base64解一下。

解出來是這樣的:

<html>

<title>Bugku- flag就出來啦~~~