Kali 2.0 資訊收集----Netdiscover/Recon-ng/Zenmap

注:轉載請註明出自:https://blog.csdn.net/qq_36711453/article/details/84863588

資訊收集是滲透測試最重要的階段之一。要想進行滲透攻擊,就需要收集目標的各類資訊。收集到的資訊越多,攻擊成功的概率也就越大。

一、ARP偵查工具(Netdiscover)

Netdiscover 是一個主動/被動的ARP偵查工具。該工具在不使用DHCP的無線網路上非常有用。使用Netdiscover 工具可以在網路上掃描IP地址,檢查線上主機或搜尋為它們傳送的ARP請求。下面將介紹Netdiscover 工具的使用方法。

1、檢視netdiscover 工具的幫助資訊,執行命令如下所示:

[email protected]:~# netdiscover -h

輸出的資訊顯示了Netdiscover 的語法格式及可用的引數。

2、使用Netdiscover 工具掃描區域網中所有的主機。執行命令如下:

[email protected]:~# netdiscover

從輸出的資訊中,可以看到掃描到的主機IP地址、MAC地址、裝置資訊等。

在做某些滲透時,你不知裝置的任何資訊,就可以利用Netdiscover開始,發現IP地址之後進一步做滲透!

二、Recon-NG 框架

Recon-NG 是由Python 編寫的一個開源的Web 偵查(資訊收集)框架。Recon-ng 框架是一個強大的工具,它可以自動偵察目標、自動識別目標的框架。

- 啟動recon-ng 框架,使用如下命令:

# recon-ng

2、可以使用help 命令來檢視recon-ng 支援的各種命令。執行結果如下:

常用引數說明:

● use 或load:載入指定模組。

● reload:重新載入所有模組。

● run:執行指定的模組。

● show:展現recon-ng 框架的各種資料物件。

● back:退出當前提示符的級別。

3、使用 show modules命令可以列出可供使用的全部模組,執行結果如下:

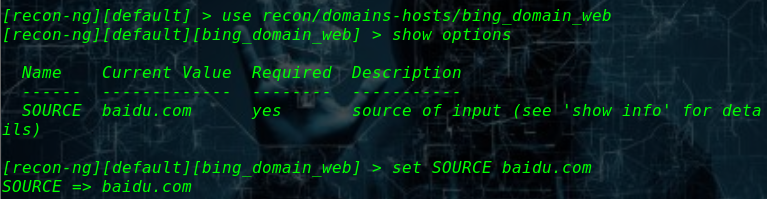

4、例如:使用recon/domains-hosts/bing_domain_web模組,通過Bing的搜尋引擎,收集指定域名的各主機資訊。

[recon-ng][default] > use recon/domains-hosts/bing_domain_web

啟動資訊收集

[recon-ng][default][bing_domain_web] > run

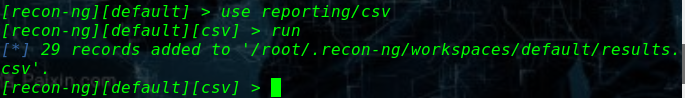

從輸出資訊中,可以看到找到多個子域

檢視獲取的資料,發現已經成功將收集的結果儲存到了檔案:/root/.recon-ng/workspaces/default/results.csv:

開啟該檔案,檢視結果:

[email protected]:~# leafpad /root/.recon-ng/workspaces/default/results.csv

三、Zenmap(埠掃描器)

Zenmap(埠掃描器)是一個開放原始碼的網路探測和安全稽核的工具。它是Nmap 安全掃描工具的圖形化介面前端,它可以支援跨平臺。使用Zenmap 工具可以快速地掃描大型網路或單個主機的資訊。例如,掃描主機提供了哪些服務,使用的作業系統等。

- 啟動從命令列或者圖形化均可,我習慣了從命令列啟動:

# zenmap

- 啟動對 192.168.44.0/24 網路的掃描,這裡可以對單個主機或者某一網段進行掃描;

命令:nmap -T4 -A -v 192.168.44.0/24

3、在這裡可以看到 192.168.44.0/24 網段內活躍的主機,以及他們之間的拓撲結構,形象的把網路結構展現在我們眼前,幫助我們分析網路環境:

4、檢視單個主機的掃描資訊,通過 主機明細選項卡可以看到主機狀態、地址列表、作業系統等資訊;

通過資訊收集我們可以對目標有更加清楚的瞭解,幫助我們更好地滲透目標。因此,資訊收集是滲透測試中非常關鍵的一步!