Python實現wvs進行批量掃描

阿新 • • 發佈:2018-12-18

之前就看了一些文章說AWVS目錄下有個wvs_console.exe, 可以利用這個介面來進行命令列的操作,Acunetix Web Vulnerability Scanner,可以開啟大約10個AWVS,佔用的資源是比較少的。http://www.acunetix.com/blog/docs/acunetix-wvs-cli-operation/,在這個網站上面介紹了wvs的引數說明。

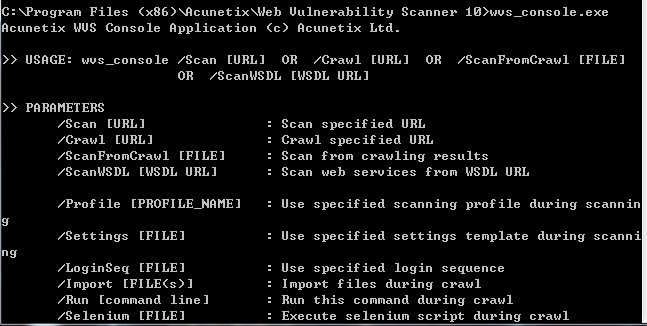

在命令列下面的wvs_console.exe是這樣的:

這裡我就主要說幾個以下指令碼會用到的引數:

/Scan [URL] : Scan specified URL 對一個url進行掃描

/Crawl [URL] : Crawl specified URL 對一個url進行爬取

/SaveFolder [DIR] : Specify the folder were all the saved data will be stored

/ExportXML : Exports results as XML 把結果儲存為xml格式

/Profile [PROFILE_NAME] : Use specified scanning profile during scanning

掃描的規則

我的指令碼主要參考了https://github.com/n0tr00t/WVS_Patcher

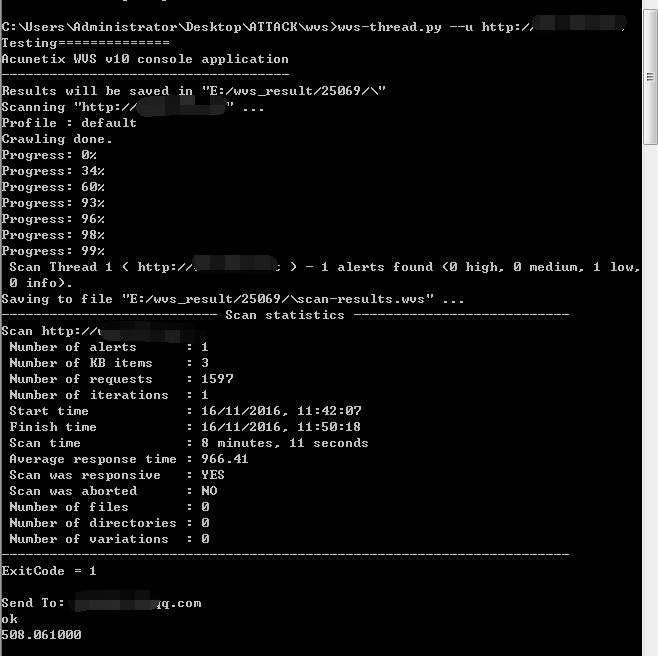

人家的功能已經比較全了,我自己自己改了一些東西,主要是多練習python,上面的指令碼是多程序,我自己的指令碼是多執行緒,主要熟悉怎麼運用多執行緒,熟悉一下怎麼在多執行緒過程中存取資料。

這個指令碼主要是可以對一個單一的或者批量的url進行掃描,掃描完成以後就把高危的漏洞以郵件的方式發給你。

引數如下:

usage: wvs-thread.py [-h] [--u URL] [--file FILE]

wvs-scan to do more,author:Double8

optional arguments:

-h, --help show this help message and exit

--u URL url like http://127.0.0.1

--file FILE get ips or domains for this file

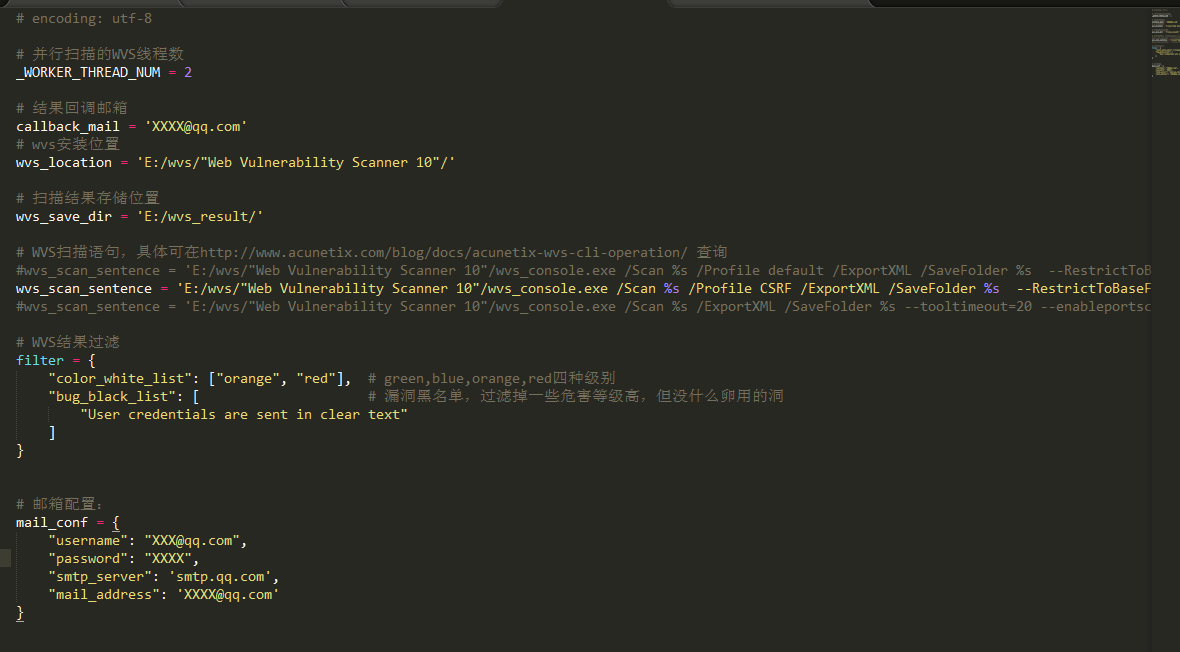

Conf.py主要是一些配置檔案:

對程序數進行修改,wvs位置的存放,郵箱的配置

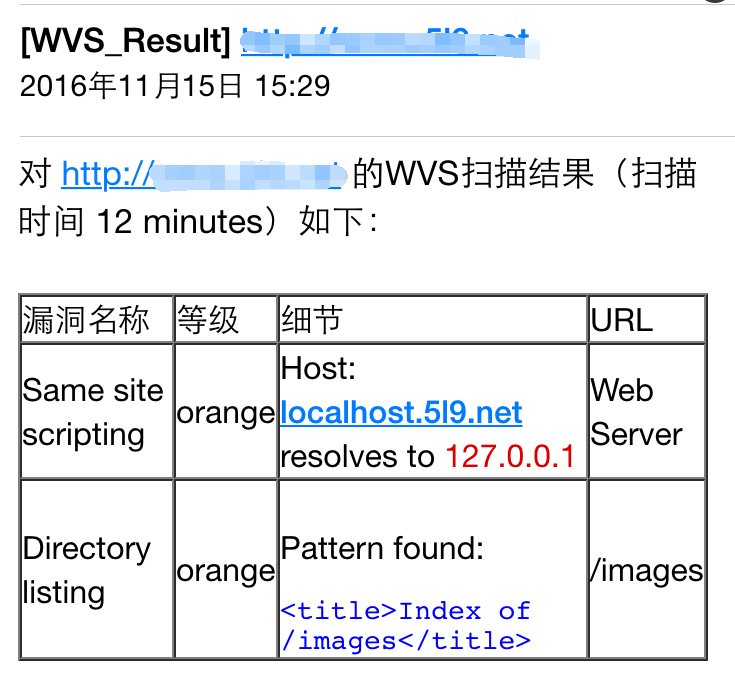

直接看看效果圖:可以收到高危的漏洞的提醒。

程式碼在我的github上面有:https://github.com/Double08/my-pentest