DVWA high 帶token暴力破解

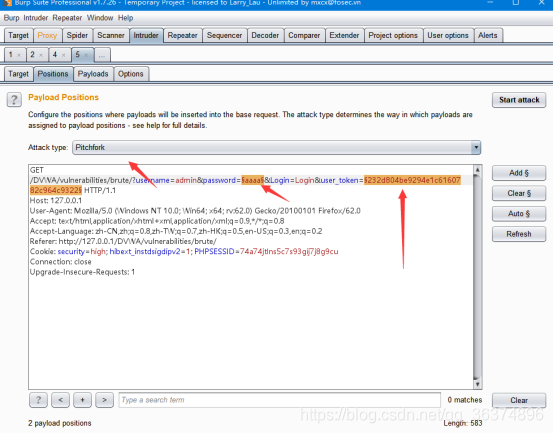

一、選擇Pitchfork模式。選擇要爆破的引數

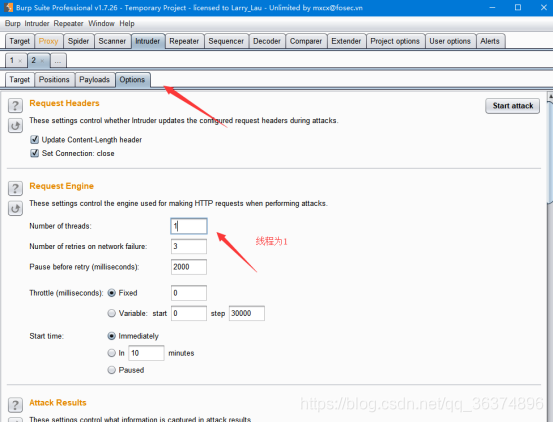

二、配置Options

找到optiops(設定)把執行緒設為1

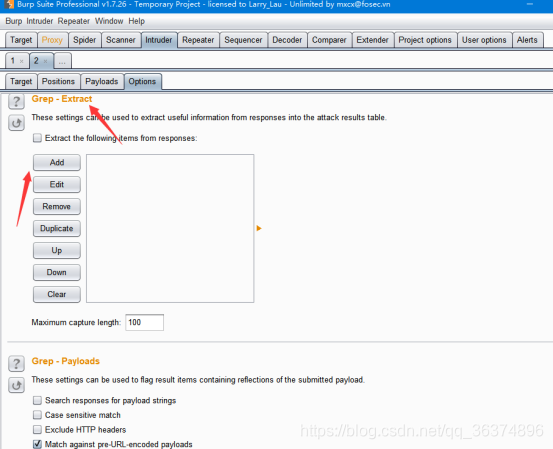

配置Grep=Extract,點新增

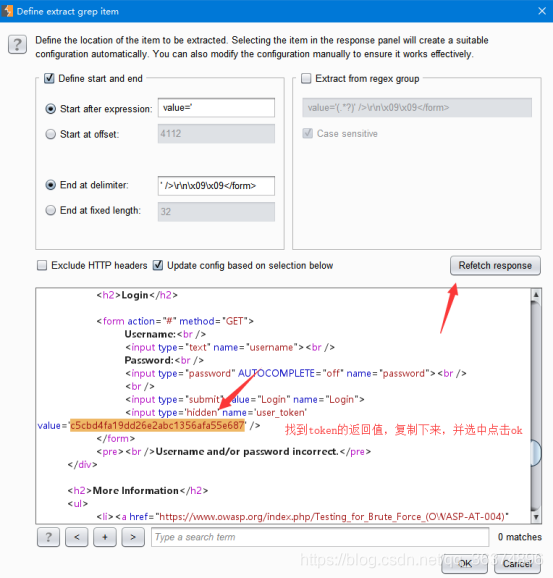

點選Refetch response 獲取返回的包,找到返回的token值,選中並複製下來。點選確定

(注意:一定要在選中token的狀態下點選確定)

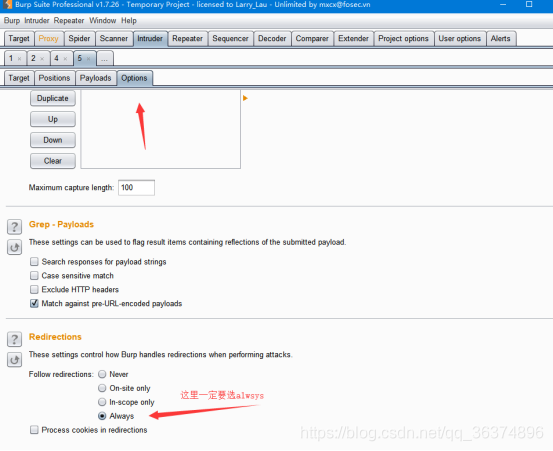

滑到設定的最下面,選擇always

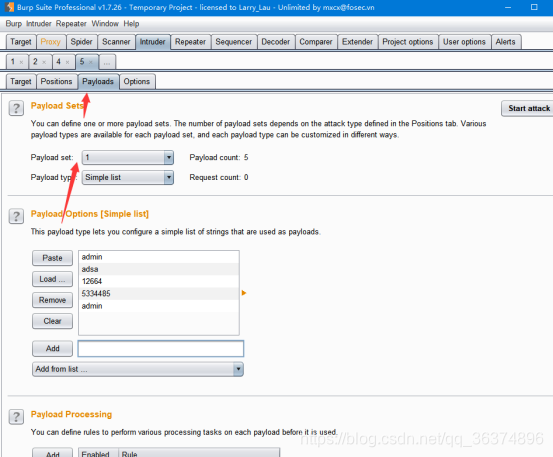

三、配置Payloads

找到Payloads 設定引數的字典

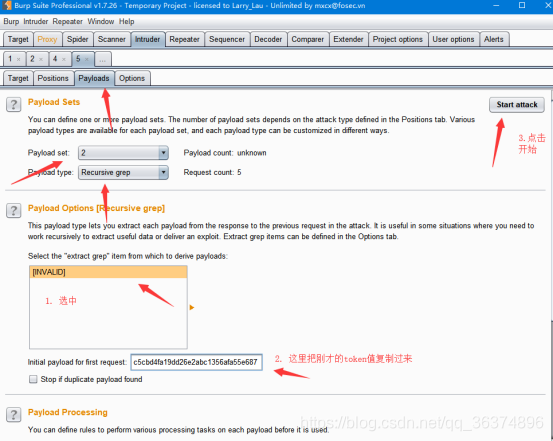

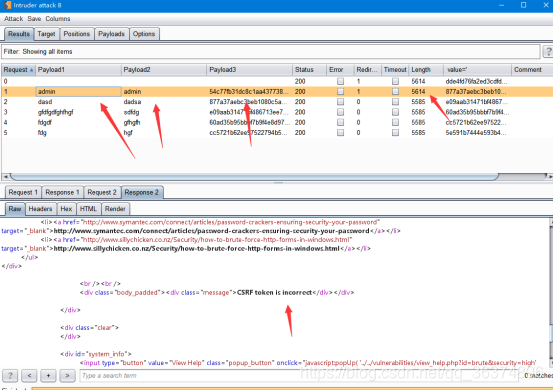

帶token的那個引數設定為Recursive grep 並選中剛才新增的,並把複製的token值貼上過來,點選開始

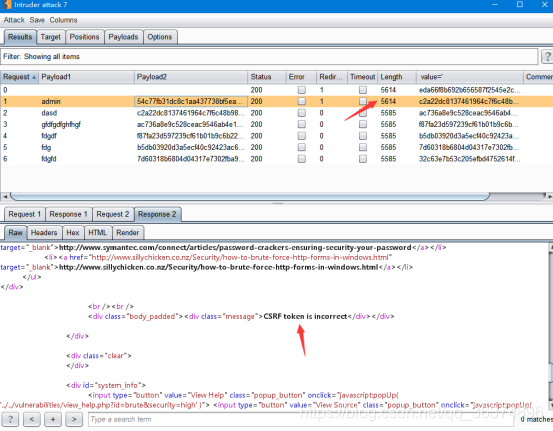

結果出來了,成功爆破!

同樣的,三個引數也沒壓力

相關推薦

DVWA high 帶token暴力破解

一、選擇Pitchfork模式。選擇要爆破的引數 二、配置Options 找到optiops(設定)把執行緒設為1 配置Grep=Extract,點新增 點選Refetch response 獲

DVWA之Brute Force(暴力破解)

暴力破解是指使用窮舉法,舉出所有的可能的結果,然後逐一驗證是否正確! Low 原始碼: <?php if( isset( $_GET[ 'Login' ] ) ) { // Get username $user = $_GET[ 'username

DVWA暴力破解(Brute_Force High級別)

將DVWA調至high級別,發現用之前的暴力破解就不好使了,因為其使用了隨機token機制來防止CSRF,從而在一定程度上防止了重放攻擊,增加了爆破難度。但是依然可以使用burpsuite來爆破。 1. 將登入請求進行攔截,發現增加了user_token引數,所以爆破要選擇兩個引數來進行,先將請

用dvwa演示帶有使用者令牌(user_token)的暴力破解

把dvwa設定為hight等級,點開暴力破解模組,隨便輸出使用者名稱和密碼,用bp抓包。如下圖 然後右鍵選中send to intruder 點選positions,attack type 選擇pitch fork 第一個攻

DVWA 黑客攻防實戰(三)暴力破解 Brute Froce

暴力破解,簡稱”爆破“。不要以為沒人會對一些小站爆破。實現上我以前用 wordpress 搭建一個部落格開始就有人對我的站點進行爆破。這是裝了 WordfenceWAF 外掛後的統計的情況。 裝了 WordfenceWAF 看到報告就深刻感受到國際友人對我這破站的安全性的深刻關懷了。你不封他們的 ip ,他

DVWA---暴力破解

暴力破解(Brute Force)的意思是攻擊者藉助計算機的高速計算不停列舉所有可能的使用者名稱和密碼,直到嘗試出正確的組合,成功登入系統。理論上,只要字典足夠大,破解總是會成功的。阻止暴力破解的最有效方式是設定複雜的密碼(英文字母大小寫、數字、符號混合)。而如果你的字典是從某網站洩露出

滲透測試之DVWA暴力破解(LOW)

Brute Force,即暴力(破解),是指黑客利用密碼字典,使用窮舉法猜解出使用者口令,是現在最為廣泛使用的攻擊手法之一, 先放出伺服器端核心程式碼 <?php if(isset($_GET['Login'])){ //Getusername $us

DVWA之暴力破解(Brute_Force Low&Medium)

摘要: 暴力破解一般分為兩種,一種是既不知道使用者名稱和密碼,純蠻力爆破,一種是經過嗅探得到使用者名稱後進行密碼爆破,一般較好的系統都會對你登入錯誤的次數或頻率進行限制,如果連續幾次輸入錯誤,則限制若干分鐘後登入,如果是金融系統或app一般都會對賬號進行鎖定。今天通過DVWA來練習使用burps

shell 自動檢查SSH暴力破解IP並阻斷攻擊

ssh在5分鐘內嘗試密碼登錄錯誤超過10次的拒絕這個ip#!/bin/bashlocal_ip="192.168.0.4" #定義本地IP不會被拒絕tmp_log=`mktemp`cat /var/log/secure |grep "Failed password for root from" |awk

hydra 暴力破解

hydra 暴力破解#!/bin/bashIP=192.168.0.1Users=/server/hack/password/usersPassword=/server/hack/password/dict/0-9.8位純數密碼.txtLog=/server/hack/log/$IP.log#爆破3389端口

Linux VPS 安全配置:禁用22端口、root用戶以及配置Denyhosts防暴力破解

usermod run 主題 工具 wheel mit smt 個人 連不上 最近租用了一臺Vultr東京機房的VPS,每天都會生成許多異常登錄失敗的日誌,疑似受到掃描軟件的暴力破解,遂Google了一下服務器安全防護方面的知識。 廢話不多說,下面將操作過程記錄下來: 註意

暴力破解

-s per 壓縮 num 密碼 ash 破解 個人信息 hub 暴力破解 暴力破解的原理就不講了. 講幾個破解工具吧 1.在線破解 1.1hydra(九頭蛇) 支持很多種服務登陸破解 hydra -l user -P passlist.

fail2ban防止暴力破解

破解 服務器 監控 系統資源 align 穩定版 www 啟動 onf 暴力破解在公網上是很常見的,當我們在公網上的服務器被暴力破解的時候,我們就的采取相應的措施,今天我們來講一個開源軟件fail2ban,以防止暴力破解。 我們去官網下下載穩定版本的fail2ban安裝

web實戰之暴力破解

web安全本文出自 “大李子” 博客,謝絕轉載!web實戰之暴力破解

linux 防止ssh暴力破解密碼

blog color for col logs pan linux define rep 收集 /var/log/secure 裏面的信息,若是某個IP 鏈接次數超過一定次數 ,則把此ip記錄到/etc/hosts.deny裏面 #!/bin/bash #Denyh

Leetcode拾萃(算法篇)——暴力破解(DFS、BFS、permutation)

turn 層次 traversal 雞兔同籠 pda www str fine ace 引言 現在互聯網的招工流程,算法題是必不可少的,對於像我這種沒搞過ACM的吃瓜群眾,好在有leetcode,拯救我於水火。於是乎,斷斷續續,刷了一些題,其中一些題還是值得細細品味的,現把

Burp Suite滲透操作指南 【暴力破解】

安裝 組合 ont 進行 forum iterator num 分享 有效 1.1 Intruder高效暴力破解 其實更喜歡稱Intruder爆破為Fuzzing。Intruder支持多種爆破模式。分別是:單一字典爆破、多字段相同字典爆破、多字典意義對應爆破、聚合式爆破。

linux 防暴力破解

secure pri uniq -c body scan drop 暴力破解 gre #!/bin/bash SCANIP=`grep "Failed" /var/log/secure | awk ‘{print $(NF-3)}‘| sort |uniq -c | awk

【Python】HackBack(獲取暴力破解服務器密碼的IP來源)

split time get main ports import var api pre 1、前言 又在0x00sec上翻到好東東。 https://0x00sec.org/t/python-hackback-updated/882 帖子裏的腳本會得到那些暴力服務器密碼失敗

CentOS7 下一個利用安全日至和防火墻防止暴力破解的SHELL腳本

failed 暴力 shel fire led wall 第一次運行 bin 行處理 #!/bin/bash #第一次運行創建記錄文件 -f 1.txt || touch 1.txt while : do #查看日誌中登陸失敗的ip次數超過10次的用戶ip