白帽學院菜鳥做題過程

阿新 • • 發佈:2018-12-21

菜鳥慢慢來做題了,以後有進展就會更新

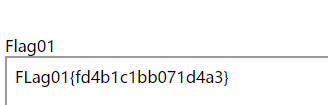

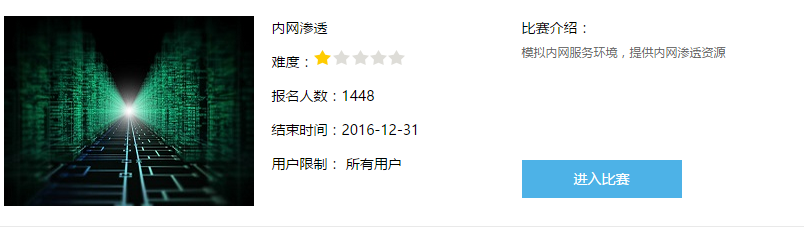

內網滲透模組

1.

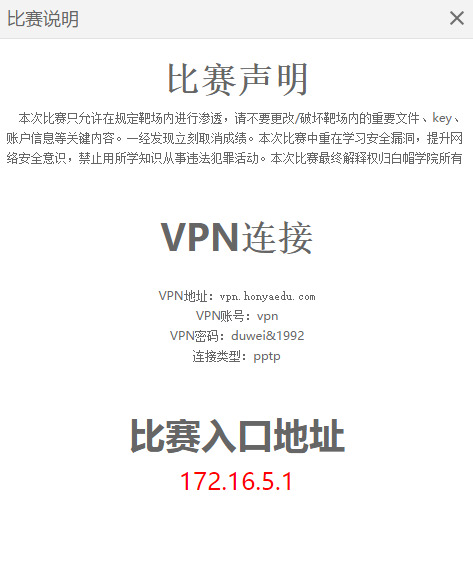

這裡是第一關,這裡應該先看比賽說明

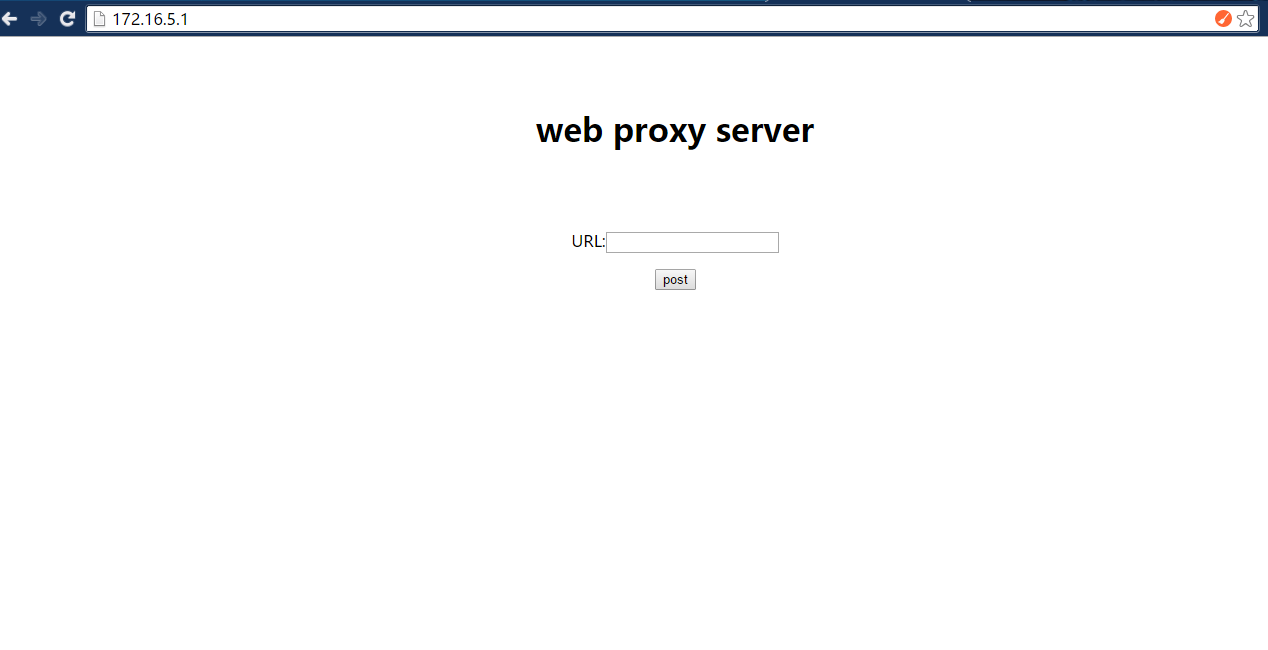

VPN連線,說實話菜鳥不知道什麼是VPN連線,上網搜,在白帽學院的群裡問,終於知道是在網路那裡設定,然後用賬號登入,登陸之後在瀏覽器位址列把比賽入口地址:172.16.5.1 輸入,回車就到了下邊的目標地址。

到了這我也就沒辦法了,

我查過原始碼,沒發現什麼,

也查過頁面資訊,還把那個唯一的cookie當做答案試了一下,不過徒勞。

仍然在群裡問,有朋友說直接查詢就好了,就是直接查那個Flag0,跟百度似的,居然可以!

2.

第二題也是毫無頭緒,大神直接給出了一個路徑

/etc/sysconfig/network-script/ifcfg-eth1

,在那個搜尋框裡輸入,居然就爆出了目標主機的內網絡卡ip,資訊如下

.# Advanced Micro Devices [AMD] 79c970 [PCnet32 LANCE] DEVICE=eth1 BOOTPROTO=none ONBOOT=yes HWADDR=00:50:56:81:6d:d8 NETMASK=255.255.255.0 IPADDR=192.168.7.1

加粗的就是需要輸入的ip

那是為什麼呢?大神說這是Linux的常用配置檔案目錄,原來結尾路徑是0,不過不行,改成1就出來了。

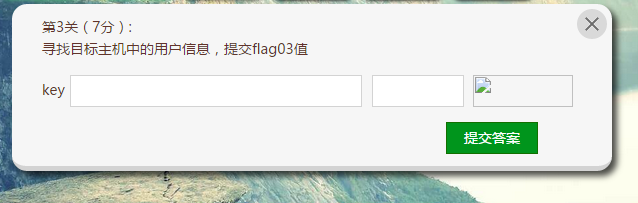

3.

那麼第三關我就可以模仿第二關了,搜尋了一下Linux配置檔案路徑,大概都在這兒http://desert3.iteye.com/blog/1359835 在裡邊找到了關於使用者的路徑,最後用這個把flag給找出來:/etc/passwd

hongya:FLag03{12aff9550da87444}