Hackinglab_Ctf闖關攻略(基礎題)(自己部分更改)

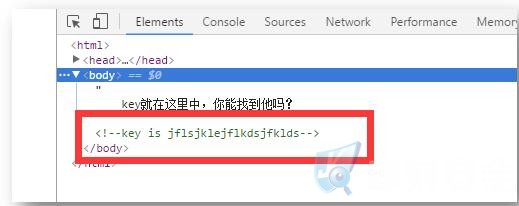

1:Key值藏在哪裡?

這道題很簡單,直接檢視下原始碼就行了!

成功拿到 key 下一關!

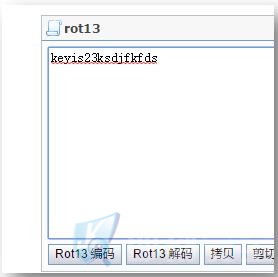

2:再加密一次就拿到key啦~

加密之後的資料為 xrlvf23xfqwsxsqf

明文加密一次得到密文,密文再加密一次得到明文,這種加密方式為rot13加密。

成功拿到key 下一關!

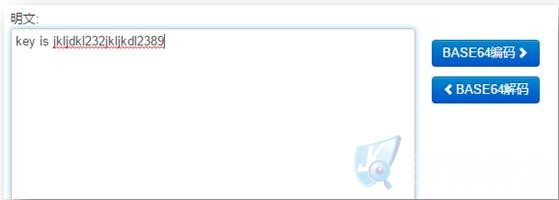

3:猜猜這是經過了多少次加密?

好吧,這道題我確實懵逼了一會,後來發現為base64加密,只是加密次數比較多。

成功拿到key 下一關!

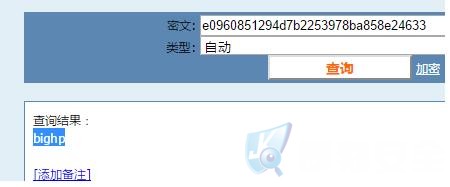

4:據說md5很安全是真的嗎?

密文:e0960851294d7b2253978ba858e24633

Cmd5完美解密!

成功拿到key,下一關!

5:種族歧視

用TamperData抓包發現:

刪除掉zh-CN

Go!!!

成功得到key 下一關!

6:HAHA瀏覽器

使用TamperData抓包:

在User-Agent把你用的瀏覽器替換為HAHA就可以了 !

Go!!!

成功拿到key 下一關!

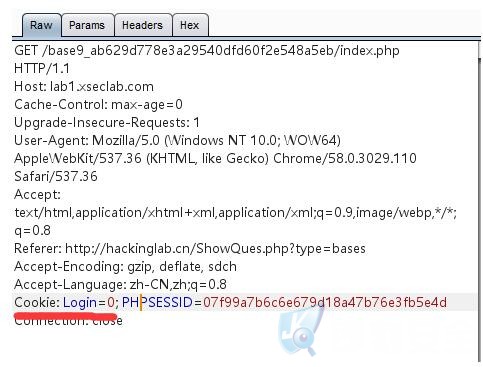

7:key究竟在哪裡呢?

還是用TamperData抓包,抓到直接直接原樣發出去,在響應的包中就有Key

成功拿到key,下一關!

8:key又找不到了!

天真的我點進去後發現各種找不到。。。

利用burp檢視跳轉包,得到地址。

訪問得到key!

成功拿到key,下一關!

9:冒充使用者登入

這種題目一般都是講cookie欺騙,利用burp抓包。

發現cookie中的Login=0 把他修改為1

Go!!!

成功得到key 下一關 !

10:比較數字大小

這裡瀏覽器有限制就是隻能輸入三位數

檢視原始碼:

這裡限制了只能輸入三位數,把這個引數刪掉就行。

還有一種就是用burp抓包,放到repeater中不斷除錯,而且還可以繞過3位數字的限制

成功得到key!

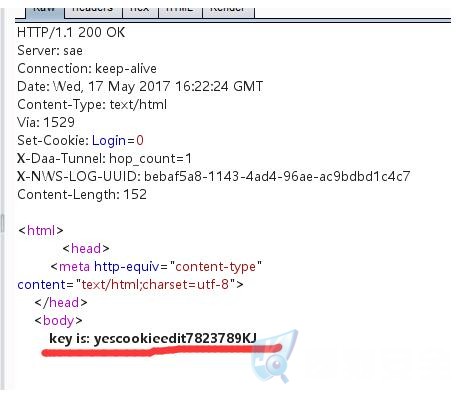

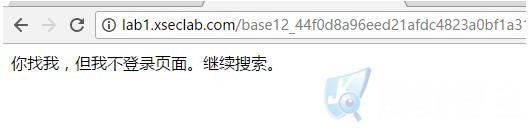

11:本地的誘惑

習慣性先檢視原始碼,不過尷尬的發現。。

那好吧,解釋一下這段php程式碼:

- <?php

- //print_r($_SERVER);

- $arr=explode(',',$_SERVER['HTTP_X_FORWARDED_FOR']);

- if($arr[0]=='127.0.0.1'){

- //key

- echo"key is ^&*(UIHKJjkadshf";

- }else{

- echo"必須從本地訪問!";

- }

- ?>

獲取HTTP_X_FORWARDED_FOR中的內容,然後進行一個判斷,如果等於127.0.0.1,那麼久輸出key的值,如果不是則輸出必須從本地訪問!

好吧,Key都已經給了,那麼下一關!

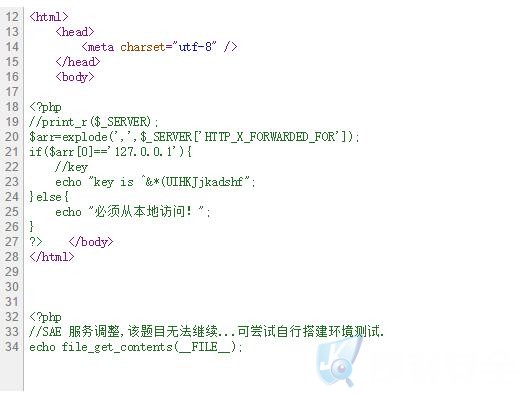

12:就不讓你訪問!

這我就很懵逼了,不過之前打ISCC的時候遇見過類似的。

檢視 robots.txt:

根據提示一個個訪問!

當進去後又提示,我當時就納悶了,這咋比ISCC還奇葩!

輸入index.php:

得到線索,他不登入頁面,那麼輸入login.php試試。

成功得到key!

Hackinglab的基礎關已經完畢,下一篇寫指令碼關~~

*本文作者 Szrzvdny ,轉載請註明來源!