掌控安全第四課xss利用

阿新 • • 發佈:2019-01-14

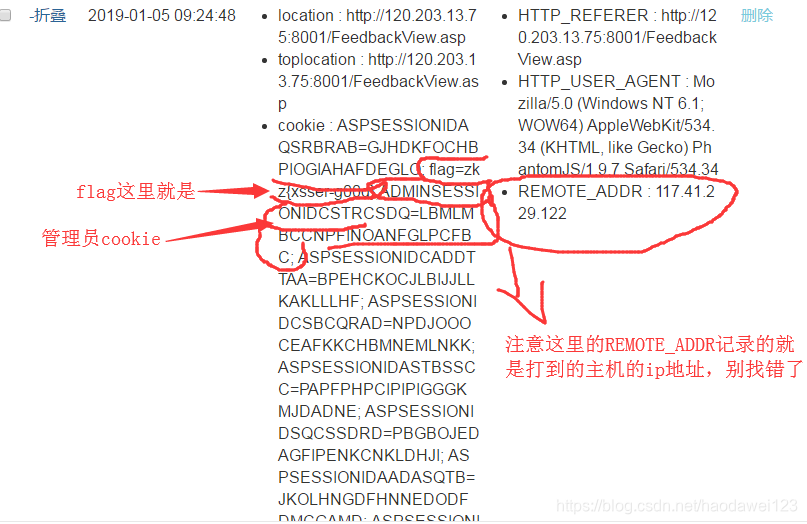

xss漏洞利用原理

存在xss漏洞的留言板,提交留言的內容為js程式碼,xss漏洞會直接執行,可以利用這個漏洞還將登入到留言頁面的所有的主機的資訊打到一個指定的位置,可以自己架設一個平臺或者,打到xss平臺,然後利用打到的cookie資訊登入到管理頁面不用輸入管理員賬號密碼

Xss平臺可以接受打到的cookie等資訊

http://xsspt.com/index.php?do=project&act=view&id=42583

靶場網址

http://117.41.229.122:8004/Feedback.asp

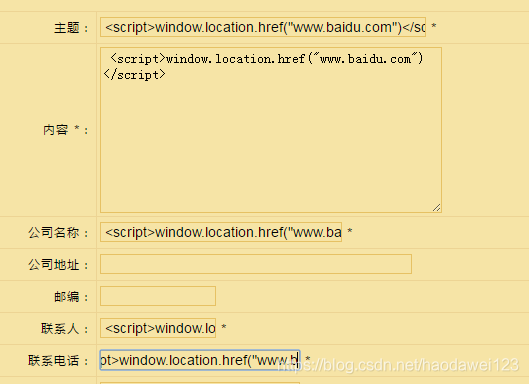

提交留言的內容為js程式碼,xss漏洞會直接執行

xss平臺搭建

利用上面的xss網址註冊一個賬號並配置如下

因為XSS Payload的強大,也是為了使用的方便,有安全研究者將許多功能封裝了起來做成了XSS平臺。也是因為插入點一般都有長度限制,所以說xss一般攻擊都需要外鏈。我在這裡演示用的是網上的xss平臺:http://xsspt.com,需要自己去註冊和登入,反正賬號密碼知道就行了,郵箱反正不驗證不建議寫真實的。

我們先建立專案,名稱什麼亂選都行,就是選擇模組的時候記得選取這兩個

我們先建立專案,名稱什麼亂選都行,就是選擇模組的時候記得選取這兩個

然後你可以看到一疊程式碼,這個就是兩個模組中的XSS Payload,現在你們能夠理解為什麼要XSS平臺了吧,我們用滾輪拖到最下面

然後你可以看到一疊程式碼,這個就是兩個模組中的XSS Payload,現在你們能夠理解為什麼要XSS平臺了吧,我們用滾輪拖到最下面

隨便選擇其中的一個js程式碼,填寫到留言板提交,只要等管理員登入就行了。

隨便選擇其中的一個js程式碼,填寫到留言板提交,只要等管理員登入就行了。