華為USG防火牆基本配置

USG防火牆基本配置

學習目的

掌握登陸USG防火牆的方法

掌握修改防火牆裝置名的方法

掌握對防火牆的時間、時區進行修改的方法

掌握修改防火牆登陸標語資訊的方法

掌握修改防火牆登陸密碼的方法

掌握檢視、儲存和刪除防火牆配置的方法

掌握在防火牆上配置vlan、地址介面、測試基本連通性的方法

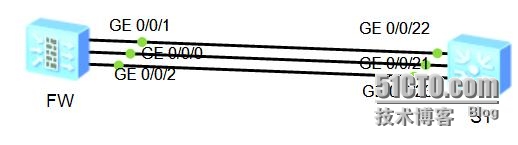

拓撲圖

學習任務

步驟一.登陸預設配置的防火牆並修改防火牆的名稱

防火牆和路由器一樣,有一個Console介面。使用console線纜將console介面和計算機的com口連線在一塊。使用windows作業系統自帶的超級終端軟體,即可連線到防火牆。

防火牆的預設配置中,包括了使用者名稱和密碼。其中使用者名稱為

修改防火牆的名稱的方法與修改路由器名稱的方法一致。

另外需要注意的是,由於防火牆和路由器同樣使用了VRP平臺作業系統,所以在命令級別、命令幫助等,與路由器上相應操作相同。

<SRG>sys

13:47:28 2014/07/04

Enter system view, return user view withCtrl+Z.

[SRG]sysname FW

13:47:32 2014/07/04

步驟二.修改防火牆的時間和時區資訊

預設情況下防火牆沒有定義時區,系統儲存的時間和實際時間可能不符。使用時應該根據實際的情況定義時間和時區資訊。實驗中我們將時區定義到東八區,並定義標準時間。

<FW>clock timezone 1 add 08:00:00

13:50:57 2014/07/04

<FW>dis clock

21:51:15 2014/07/03

2014-07-03 21:51:15

Thursday

Time Zone : 1 add 08:00:00

<FW>clock datetime 13:53:442014/07/04

21:53:29 2014/07/03

<FW>dis clock

13:54:04 2014/07/04

2014-07-04 13:54:04

Friday

Time Zone : 1 add 08:00:00

步驟三。修改防火牆登入標語資訊

預設情況下,在登陸防火牆,登陸成功後有如下的標語資訊。

Please Press ENTER.

Login authentication

Username:admin

Password:*********

NOTICE:This is a private communicationsystem.

Unauthorized access or use may lead to prosecution.

防火牆裝置以此資訊警告非授權的訪問。

實際使用中,管理員可以根據需要修改預設的登陸標語資訊。分為登入前提示資訊和登陸成功後提示資訊兩種。

[FW]header login information ^

14:01:21 2014/07/04

Info: The banner text supports 220characters max, including the start and the en

d character.If you want to enter more thanthis, use banner file instead.

Input banner text, and quit with thecharacter '^':

Welcome to USG5500^

[FW]header shell information ^

14:02:54 2014/07/04

Info: The banner text supports 220characters max, including the start and the en

d character.If you want to enter more thanthis, use banner file instead.

Input banner text, and quit with thecharacter '^':

Welcome to USG5500

You are logining insystem Please do not delete system config files^

配置完成後,通過推出系統。然後重新登入,可以檢視是否生效。

Please Press ENTER.

Welcome to USG5500

Login authentication

Username:admin

Password:*********

Welcome to USG5500

You are logining insystem Please do not delete system config files

NOTICE:This is a private communicationsystem.

Unauthorized access or use may lead to prosecution.

注意,預設達到NOTICE資訊一般都會存在,不會消失或被代替。

步驟四.修改登陸防火牆的使用者名稱和密碼

防火牆預設使用的使用者名稱admin。密碼[email protected]。可以根據我們的需求進行修改。試驗中我們新建一個使用者,級別為level3.使用者名稱為user1.密碼:[email protected]需要說明的是,預設情況下console介面登陸僅允許admin登陸。所以配置console介面登陸驗證方式為aaa,才能確保新建的使用者生效。在配置中,需要指定該配置的使用者名稱的使用範圍,本次實驗中選擇termianl,表示使用於通過console口登陸驗證的憑據。

[FW]aaa

14:15:43 2014/07/04

[FW-aaa]local-user user1 pass

[FW-aaa]local-user user1 password [email protected]

14:16:08 2014/07/04

[FW-aaa]local-user user1 service-typeterminal

14:16:28 2014/07/04

[FW-aaa]local-user user1 level 3

14:16:38 2014/07/04

[FW-aaa]q

14:16:43 2014/07/04

[FW]user-interface console 0

14:16:57 2014/07/04

[FW-ui-console0]authentication-mode aaa

退出系統,測試新使用者名稱和密碼是否生效。

Please Press ENTER.

Welcome to USG5500

Login authentication

Username:user1

Password:**********

Welcome to USG5500

You are logining in system Please do notdelete system config files

NOTICE:This is a private communicationsystem.

Unauthorized access or use may lead to prosecution.

<FW>

步驟五.掌握檢視、儲存、和刪除配置的方法。

在防火牆上使用命令檢視執行的配置和已經儲存的配置。其中使用display current-configuration命令檢視執行配置,使用displaysaved-configuration命令檢視已經儲存的配置。

<FW>dis current-configuration

14:27:01 2014/07/04

#

stp region-configuration

region-name f0a7e2157008

active region-configuration

#

interface GigabitEthernet0/0/0

alias GE0/MGMT

ipaddress 192.168.0.1 255.255.255.0

dhcpselect interface

dhcpserver gateway-list 192.168.0.1

#

interface GigabitEthernet0/0/1

#

interface GigabitEthernet0/0/2

#

interface GigabitEthernet0/0/3

#

interface GigabitEthernet0/0/4

#

interface GigabitEthernet0/0/5

#

interface GigabitEthernet0/0/6

#

interface GigabitEthernet0/0/7

#

interface GigabitEthernet0/0/8

#

interface NULL0

alias NULL0

#

firewall zone local

setpriority 100

#

firewall zone trust

setpriority 85

addinterface GigabitEthernet0/0/0

#

firewall zone untrust

setpriority 5

#

firewall zone dmz

setpriority 50

#

aaa

local-user admin password cipher%$%$s$]c%^XV6(/|BaQ$[T;X"G>5%$%$

local-user admin service-type web terminaltelnet

local-user admin level 15

local-user user1 password cipher%$%$tY4Z:`xG0/G!1^C)2[48"%yp%$%$

local-user user1 service-type terminal

local-user user1 level 3

authentication-scheme default

#

authorization-scheme default

#

accounting-scheme default

#

domain default

#

#

nqa-jitter tag-version 1

#

header shell information "Welcome toUSG5500

You are logining in system Please do notdelete system config files"

header login information "Welcome toUSG5500"

banner enable

#

user-interface con 0

authentication-mode aaa

user-interface vty 0 4

authentication-mode none

protocol inbound all

#

slb

#

right-manager server-group

#

sysname FW

#

l2tpdomain suffix-separator @

#

firewall packet-filter default permitinterzone local trust direction inbound

firewall packet-filter default permitinterzone local trust direction outbound

firewall packet-filter default permitinterzone local untrust direction outbound

firewall packet-filter default permitinterzone local dmz direction outbound

#

ipdf-unreachables enable

#

firewall ipv6 session link-state check

firewall ipv6 statistic system enable

#

dnsresolve

#

firewall statistic system enable

#

pkiocsp response cache refresh interval 0

pkiocsp response cache number 0

#

undodns proxy

#

license-server domain lic.huawei.com

#

web-manager enable

#

return

儲存配置,並檢視以儲存的配置資訊。

<FW> sa

14:29:29 2014/07/04

The current configuration will be writtento the device.

Are you sure to continue?[Y/N]y

2014-07-04 14:29:31 FW %%01CFM/4/SAVE(l):When deciding whether to save configura

tion to the device, the user chose Y.

Do you want to synchronically save theconfiguration to the startup saved-configu

ration file on peer device?[Y/N]:y

Now saving the current configuration to thedevice...

Info:The current configuration was saved tothe device successfully.

<FW>dis saved-configuration

14:27:48 2014/07/04

# CLI_VERSION=V300R001

# Last configuration was changed at2014/07/04 13:56:09 from console0

#*****BEGIN****public****#

#

interface GigabitEthernet0/0/0

alias GE0/MGMT

ipaddress 192.168.0.1 255.255.255.0

dhcpselect interface

dhcpserver gateway-list 192.168.0.1

#

interface GigabitEthernet0/0/1

#

interface GigabitEthernet0/0/2

#

interface GigabitEthernet0/0/3

#

interface GigabitEthernet0/0/4

#

interface GigabitEthernet0/0/5

#

interface GigabitEthernet0/0/6

#

interface GigabitEthernet0/0/7

#

interface GigabitEthernet0/0/8

#

interface NULL0

alias NULL0

#

firewall zone local

setpriority 100

#

firewall zone trust

setpriority 85

addinterface GigabitEthernet0/0/0

#

firewall zone untrust

setpriority 5

#

firewall zone dmz

setpriority 50

#

aaa

local-user admin password cipher%$%$s$]c%^XV6(/|BaQ$[T;X"G>5%$%$

local-user admin service-type web terminaltelnet

local-useradmin level 15

authentication-scheme default

#

authorization-scheme default

#

accounting-scheme default

#

domain default

#

#

nqa-jitter tag-version 1

#

banner enable

#

user-interface con 0

authentication-mode none

user-interface vty 0 4

authentication-mode none

protocol inbound all

#

slb

#

right-manager server-group

#

sysname FW

#

l2tpdomain suffix-separator @

#

firewall packet-filter default permitinterzone local trust direction inbound

firewall packet-filter default permitinterzone local trust direction outbound

firewall packet-filter default permitinterzone local untrust direction outbound

firewall packet-filter default permitinterzone local dmz direction outbound

#

ipdf-unreachables enable

#

firewall ipv6 session link-state check

firewall ipv6 statistic system enable

#

dnsresolve

#

firewall statistic system enable

#

pkiocsp response cache refresh interval 0

pkiocsp response cache number 0

#

undodns proxy

#

license-server domain lic.huawei.com

#

web-manager enable

#

return

#-----END----#

使用delete Flash:/vrpcfg.zip命令刪除儲存的配置。

<FW>delete flash:/vrpcfg.cfg

14:31:42 2014/07/04

Be Careful! Deleting the next startupconfig file will lose your configuration.

Delete flash:/vrpcfg.cfg?[Y/N]:y

%Deleting file flash:/vrpcfg.cfg...Done!

步驟六.配置介面地址

配置G0/0/1:10.0.2.1/24;G0/0/0:10.0.1.1/24;G0/0/2:10.0.3.1/24.

[FW] interface g0/0/2

16:12:58 2014/07/04

[FW-GigabitEthernet0/0/2]ip add 10.0.3.1 24

16:13:21 2014/07/04

[FW-GigabitEthernet0/0/2]interface g0/0/0

16:13:32 2014/07/04

[FW-GigabitEthernet0/0/0]undo ip add

16:14:02 2014/07/04

[FW-GigabitEthernet0/0/0]ip add 10.0.1.1 24

16:14:14 2014/07/04

[FW-GigabitEthernet0/0/0]interface g0/0/1

16:14:36 2014/07/04

[FW-GigabitEthernet0/0/1]ip add 10.0.2.1 24

16:14:50 2014/07/04

[FW-GigabitEthernet0/0/1]q

16:14:52 2014/07/04

[FW]

在交換機S1上配置介面G0/0/21屬於vlan1、G0/0/22屬於vlan2、G0/0/23屬於vlan3.vlanif介面配置IP地址10.0.1.2/24、vlanif2介面配置IP地址10.0.2.2/24、vlanif3介面配置IP地址10.0.3.2/24。

[Huawei]sysname S1

[S1]vlan batch 2 3

[S1]interface g0/0/21

[S1-GigabitEthernet0/0/21]port link-typeaccess

[S1-GigabitEthernet0/0/21]port default vlan1

[S1-GigabitEthernet0/0/21]interface g0/0/22

[S1-GigabitEthernet0/0/22]port link-typeaccess

[S1-GigabitEthernet0/0/22]port default vlan2

[S1-GigabitEthernet0/0/22]interface g0/0/23

[S1-GigabitEthernet0/0/23]port link-typeaccess

[S1-GigabitEthernet0/0/23]port default vlan3

[S1-GigabitEthernet0/0/23]interface vlanif1

[S1-Vlanif1]ip add 10.0.1.2 24

[S1-Vlanif1]interface vlanif 2

[S1-Vlanif2]ip add 10.0.2.2 24

[S1-Vlanif2]interface vlanif 3

[S1-Vlanif3]ip add 10.0.3.2 24

將G0/0/0、G0/0/1、G0/0/2新增到trust區。在測試三口的連通性(在新增到trust區以前先確認這些埠不在untrust區)

[FW]firewall zone trust

16:39:40 2014/07/04

[FW-zone-trust]add interface g0/0/2

16:40:05 2014/07/04

[FW-zone-trust]add interface g0/0/3

16:41:59 2014/07/04

[FW-zone-trust]add interface g0/0/1

[FW-zone-trust]q

[S1]ping -c 1 10.0.1.1

PING 10.0.1.1: 56 data bytes,press CTRL_C to break

Reply from 10.0.1.1: bytes=56 Sequence=1 ttl=255 time=50 ms

---10.0.1.1 ping statistics ---

1packet(s) transmitted

1packet(s) received

0.00% packet loss

round-trip min/avg/max = 50/50/50 ms

[S1]ping -c 1 10.0.2.1

PING 10.0.2.1: 56 data bytes,press CTRL_C to break

Reply from 10.0.2.1: bytes=56 Sequence=1 ttl=255 time=50 ms

---10.0.2.1 ping statistics ---

1packet(s) transmitted

1packet(s) received

0.00% packet loss

round-trip min/avg/max = 50/50/50 ms

[S1]ping -c 1 10.0.3.1

PING 10.0.3.1: 56 data bytes,press CTRL_C to break

Reply from 10.0.3.1: bytes=56 Sequence=1 ttl=255 time=60 ms

---10.0.3.1 ping statistics ---

1packet(s) transmitted

1packet(s) received

0.00% packet loss

round-trip min/avg/max = 60/60/60 ms

相關推薦

華為USG防火牆基本配置

USG防火牆基本配置學習目的掌握登陸USG防火牆的方法掌握修改防火牆裝置名的方法掌握對防火牆的時間、時區進行修改的方法掌握修改防火牆登陸標語資訊的方法掌握修改防火牆登陸密碼的方法掌握檢視、儲存和刪除防火牆配置的方法掌握在防火牆上配置vlan、地址介面、測試基本連通性的方法拓撲

華為USG防火牆區域配置

USG防火牆區域配置學習目的掌握防火牆安全區域的配置方法掌握對安全區域的引數配置掌握在區域之間進行包過濾的方法拓撲圖 場景 你是公司網路管理員。公司總部的網路分成了三個區域,包括內部區域(Trust)外部區域(Untrust)和伺服器區域(DM

華為eNSP防火牆基本配置命令

VRP命令列 VRP系統命令採用分級保護方式,命令被劃分為參觀級、監控級、配置級、管理級4個級別。 參觀級:網路診斷工具命令(ping、tracert)、從本裝置出發訪問外部裝置的命令(包括:Telnet客戶端、SSH、Rlogin)等,該級別命令不允許進行配置檔案儲存的操作

一個實驗搞定華為hybrid-vlan基本配置及原理

華為 hybrid-vlan實驗拓撲:2. 實驗需求:PC1和PC3屬於VLAN10 PC2和PC4屬於VLAN20 PC5和PC6屬於VLAN30。VLAN10和20的成員都可以和VLAN30中PC5通信,但是VLAN10和VLAN20的成員之間不能通信(通過二層技術實現此需求,就是華為Hybrid

華為eNSP防火牆NAT配置

NAT技術的基本原理 NAT技術通過對IP報文頭中的源地址或目的地址進行轉換,可以使大量的私網IP地址通過少量的公網IP地址來訪問公網。 NAT是將IP資料報文報頭中的IP地址轉換為另一個IP地址的過程。從實現上來說,一班的NAT轉換裝置(實現NAT功能的網路裝置)都維護者一張地址

華為 USG 撥號上網命令配置

interface Dialer0 link-protocol ppp ppp chap user ad72077903 ppp chap password cipher %$%$a|,;EU&-[YuAo4XFX=,<BC:1%$%$ ppp

華為 SecPath 防火牆 常見flood攻擊防範典型配置

一、 組網需求 SecPath 開啟syn-flood、icmp-flood和udp-flood的攻擊 防範,防止對Server的flood攻擊 。 二、組網圖 軟體版本如下: SecPath10F : VRP 3.

華為路由器-防火牆配置命令

access-list 用於建立訪問規則。 (1)建立標準訪問列表 access-list [ normal | special ] listnumber1 { permit | deny } source-addr [ source-mask ] (2)建立擴充套件訪問列

華為防火墻基本理論

防火墻 安全 hcie 華為 基本理論 security 分類:包過濾防火墻---基於數據包的代理防火墻狀態檢測防火墻:由內部向外部的訪問生成狀態會話表項(源目端口,源目IP,協議號 五元組),當外部訪問內部時默認是拒絕的,但是如果存在狀態表項的話可以放行,對於外部主動訪問內部的時候是

華為交換機hybrid的配置教學

process 端口模式 教學 ffffff 圖片 style vpd images 技術 搭建拓撲圖,並開機。配置PC機,給每臺PC機配置IPPC1和PC3屬於VLAN5,PC2與PC4屬於VLAN10 配置sw1 (huawei)sys

華為交換機靜態路由配置

交換 col ans http 配置 mar pc2 itl ges 在SW1上0接口配IP192.168.1.254;在1接口配置IP地址192.168.2.1;在SW2上0接口配IP192.168.3.254;在1接口配置IP地址192.168.2.2;PC1;PC2配

第十期 華為拓撲-OSPF配置

保存 ospf 條目 ping 關註 loop 之間 配置路由 sta 實驗目的:實現路由器之間通過OSPF學習路由條目實驗步驟:1.配置路由器一號【簡稱R1】[Huawei]sysname R1進入gi0/0/0端口:interface gi 0/0/0創建IP:192.

華為OSPF 多區域配置

ges 步驟 rcu error: inf ora 1.2 2.3 [1] 實驗名稱:華為OSPF 多區域配置 實驗拓撲: 所需設備:4臺路由器 AR1 AR2 AR3 AR4 地址規劃:AR1 G0/0/1 IP 192.168.1.1/24 AR1

華為交換機基礎DHCP配置

自動 address 自動獲取 enable network ext mark 基礎 sans 配置兩個地址池:192.168.1.0/24和192.168.2.0/24配置兩個VLAN:10和20將四臺主機分別加入VLAN自動獲取IP地址,確保全網互通。步驟:[DHCP]

華為 OSPF多區域配置

重點 介紹 實的 方式 acer lsa ren 中產 鄰居 OSPF多區域配置: 思路及步驟: 1.配置R1:將0端口ip 192.168.10.1 255.255.255.0

華為 --- 單臂路由配置

51cto enable def 兩臺 inter trunk access 拓撲圖 我們 實驗名稱:單臂路由配置實驗目標:讓兩臺PC機使用單臂路由互通。實驗需求:兩臺PC機,一臺交換機(三成交換 S5700),一臺路由(AR3260)實驗步驟: 首先,來了解一下,單

華為防火墻基礎配置

term oss water gfw 產生 icmp 技術 tor inb 拓撲圖如下:小實驗一:trust區域設備可以訪問dmz區域設備,而dmz區域設備不能訪問trust區域設備首先,第一步,將端口加入對應的區域接下來,將對應的IP加入對應的端口R1:FW:測試下是否正

華為路由器接口配置和直連路由

fff 直連 查看 process ext tab jpg vpd cdc []sname R1 命名 []un in en 關閉信息中心 []interface e0/0/0 進入接口 []ip address 192.168.1.1 24 配

華為:交換機vlan配置

ffffff 如果 -o log member 接口 onf mark 類型 交換機: vlan 10 創建vlan 10 description TO_CaiWuBu 描述信息(可選) vlan 20 interface GigabitEthernet0/0

華為S9300策略路由配置實現分流

華為S9300策略路由配置實現分流華為S9300策略路由配置實現分流 需求描述:公司目前有兩條帶寬,一條固定專線,一條撥號的專線!重要的流量走固定,刁民走撥號!1.創建ACL規則//需要策略路由的源地址acl number 2000rule 10 permit source 172.16.115.57 0//