簡單逆向分析使用案例(2)--CrackMe_01.exe 找出密碼

阿新 • • 發佈:2019-01-28

環境:

win7 旗艦版 x64

OD2.01

PEiD0.95

使用資源

http://download.csdn.net/detail/obuyiseng/9351217 中的 CrackMe_01.exe

技巧:

藉助OD中的棧回溯,使用分析--》分析程式碼讓資料程式碼還原後,供我們使用。

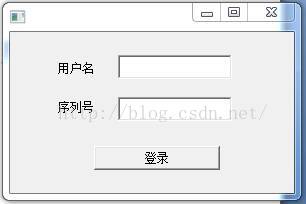

第一步:簡單測試。

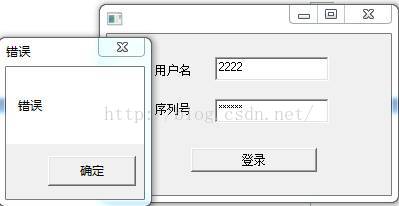

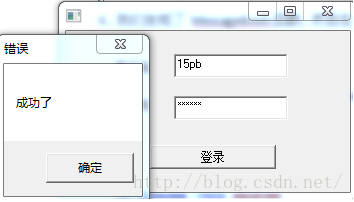

隨便輸入點選確定,發現彈出對話方塊,那麼我們就可以確定,程式裡面含有MessageBox函式。

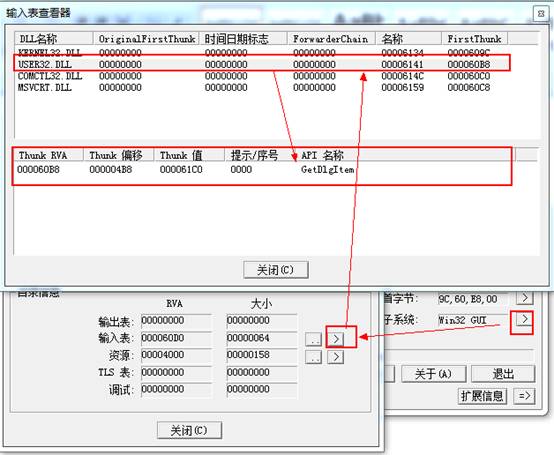

第二步:使用PEiD檢視程式資訊。

發現該程式是加了殼的。

檢視輸入表資訊,發現並沒有找到我們需要的MessageBox。

第三步:進入OD除錯

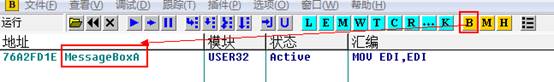

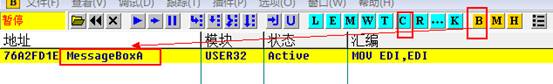

1、將程式拖入OD中,並打斷點 BP MessageBoxA ----注意大小寫

2、檢視是否有存在1中打的斷點

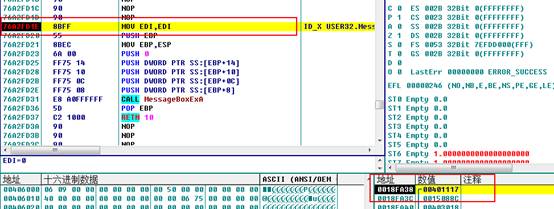

3、按C進行返回,並點選執行。彈出程式視窗,並進行任意輸入,並點選確定。程式會在MessageBoxA函式處進行斷住。

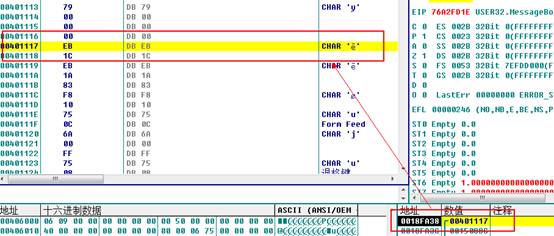

4、點選堆疊視窗中的棧頂回車,進入到CPU視窗,此時CPU視窗就是MessageBoxA呼叫後棧中壓入的返回值。

5、會發現堆疊並沒有像上一個例子中的樣子。但是沒有關係,我們還是在堆疊視窗中點選棧頂,並回車。

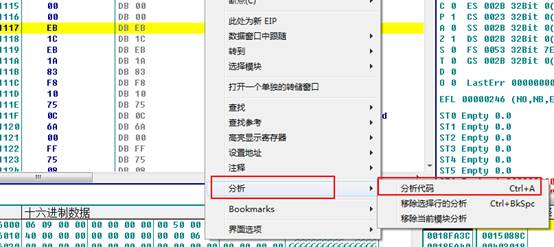

6、發現還是和之前的不一樣,這可怎麼辦呢? 在CPU視窗中,右鍵分析,點選分析程式碼。

我們就會發現和我們之前看到的差不多了。

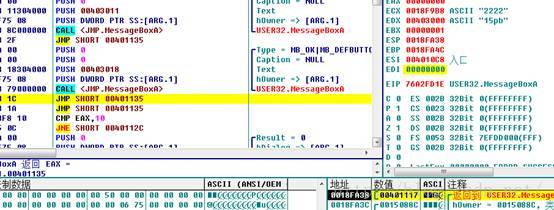

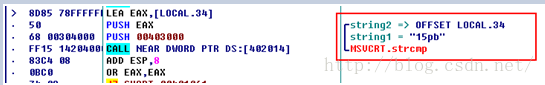

7、我們發現了MessageBoxA函式,然後在MessageBoxA上面進行檢視。 發現有兩次程式碼:

我們經過測試使用者名稱為 "15pb" 序列號為"hackav"

總結:藉助OD中的外掛,使用分析--》分析程式碼讓資料程式碼還原後,供我們使用。