Java應用伺服器之tomcat基礎配置(二)

前文我們聊了下tomcat的配置檔案相關格式和元件簡介以及webapp目錄結構,manger部署和host managera部署,回顧請參考https://www.cnblogs.com/qiuhom-1874/p/13307892.html;今天我們來詳細聊一聊server.xml中的各元件配置和屬性;

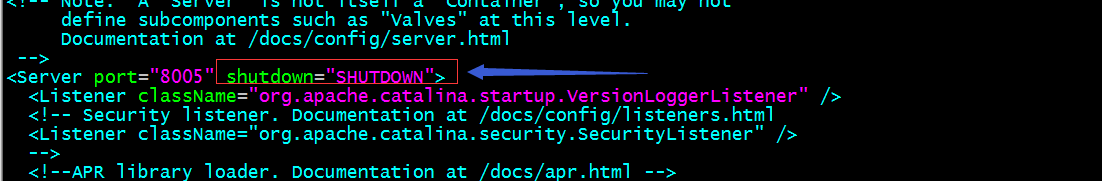

server:在tomcat中,一個server就代表一個tomcat例項;所謂tomcat例項就是在伺服器上表現為一個Java程序,預設監聽在8005埠,該套接字預設只接收"SHUTDOWN"來關閉tomcat例項;因此,在同一物理主機上啟動多個tomcat例項時,需要修改其監聽埠為不同其他tomcat例項所監聽的埠;

示例:修改server預設用於關閉tomcat例項的命令

預設配置

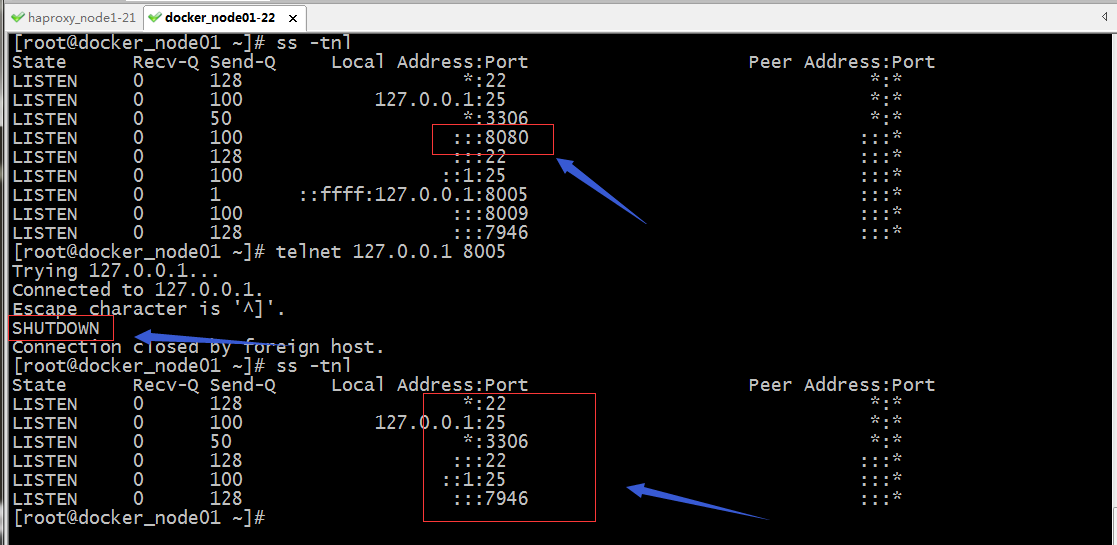

使用預設配置關閉tomcat例項

提示:可以看到當我們使用telent去連線8005埠,然後給它傳送一個SHUTDOWN命令就可以實現關閉tomcat例項;

更改關閉tomcat例項

提示:以上配置表示使用SHUTDOWN-TOMCAT命令來關閉tomcat例項

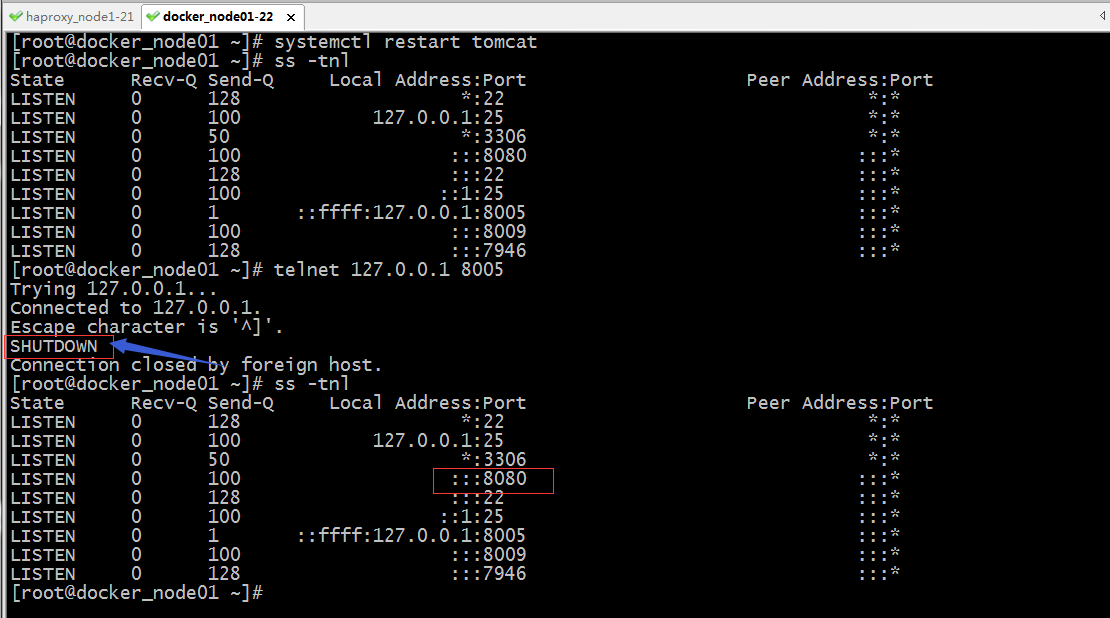

測試:重啟tomcat服務,然後用原來的SHUTDOWN命令看看是否可以關閉tomcat例項呢?

提示:可以看到現在我們使用shutdown命令就不能把tomcat例項關閉掉了;

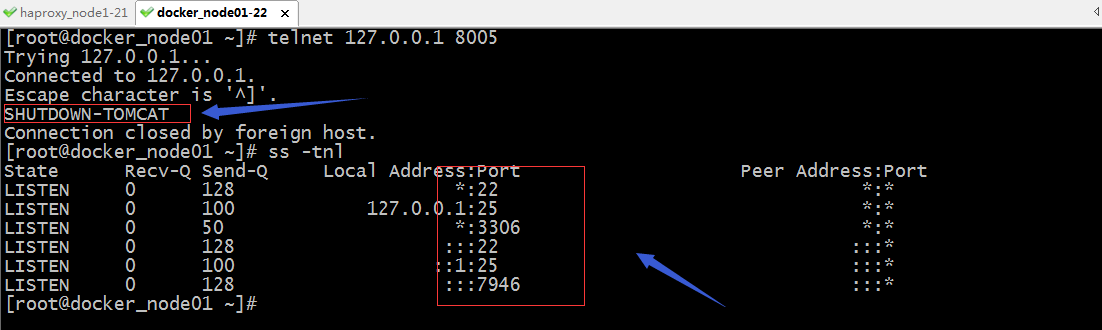

測試:用SHUTDOWN-TOMCAT命令是否可關閉tomcat例項呢?

提示:我們使用SHUTDOWN-TOMCAT命令就可以實現關閉tomcat例項;這裡建議把這個關閉例項的命令修改成其他不容器被猜到的命令,這樣相對要安全點;

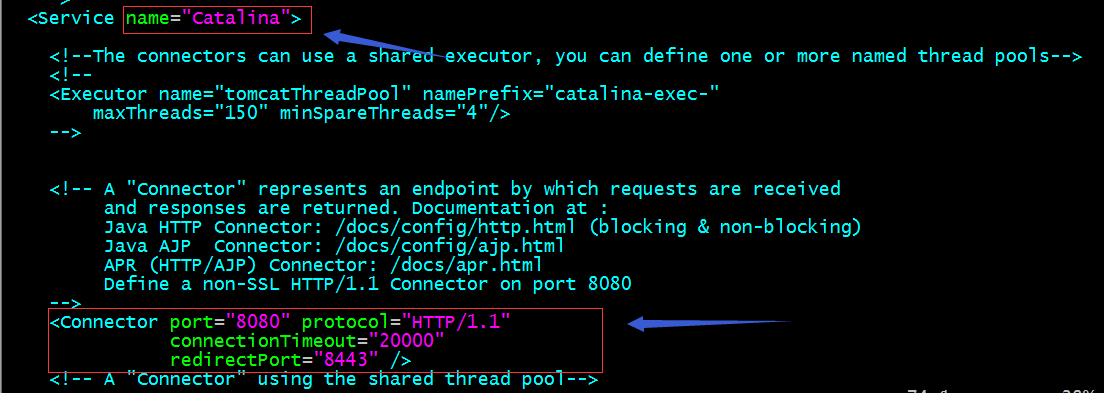

Service:用於實現將一個或多個connector元件關聯至一個engine元件;

提示:以上配置上預設配置,預設service名稱叫catalina ,它關聯了一個connector 埠為8080 ,協議是http/1.1,連線超時時長為20秒,如果啟用了https,訪問對應資源如果必須是https,它預設會跳轉至8443埠;其實service的屬性就 一個name,這個沒有什麼好說的,預設情況我們都不會去更改service的名稱,用預設的catalina就行;

Connector聯結器元件:主要作用負責接收請求,常見的聯結器有三種,分別是http聯結器,https聯結器,和ajp聯結器;進入tomcat的請求可分為兩類,一類是來自客戶端瀏覽器的訪問,一類是來自其他web server反代訪問;如果想配置tomcat只能通過代理來訪問,並且不能繞過代理來訪問,我們可以選擇把http和https聯結器給禁用了,只留一個ajp聯結器,這樣一來tomcat就只能通過httpd的ajp反代來訪問,因為瀏覽器不支援ajp協議;

Connector元件的屬性有:port用於指定聯結器監聽的埠,如果只指定監聽埠沒有指定ip地址,表示監聽本機所有可用地址的對應埠;protocol用於指定用於連線該聯結器所用到的協議;connectionTimeout用於指定連線該聯結器的超時時長;address用於指定監聽的ip地址,不指定預設是本機所有可用地址;maxThreads用於指定該聯結器的最大連線數,不指定預設為200;enableLookups用於指定是否啟用DNS查詢功能,如果開啟了此功能,每次訪問它都會把對應IP地址反接成主機名,其實這個是很消耗訪問時間的,所以通常情況下都是把這個屬性關閉的;acceptCount用於指定等待連線佇列的長度,如果連結佇列已經滿載了,這個屬性就是來指定後面排隊的長度;redirectPort用於指定重定向埠,假如我們訪問一個資源,而該資源又限定必須通過https協議訪問,此時我們用http聯結器訪問該資源,它會跳轉至對應埠的聯結器上;sslProtocol用於指定ssl協議;URIEnconding用於指定uri的字符集,這個在有些uri是中文的場景中需要指定;

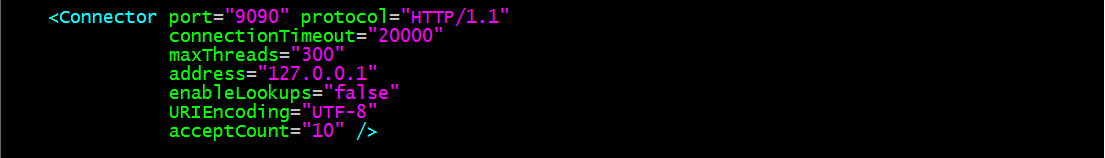

例項:新增一個聯結器,監聽本機127.0.0.1:9090 使用協議為http1.1

提示:以上配置標籤名稱區分大小寫,裡面的屬性不區分大小;通常建議還是區分大小寫去配置;tomcat的配置檔案都遵循Java變數命名規範,都是駝峰式命名;

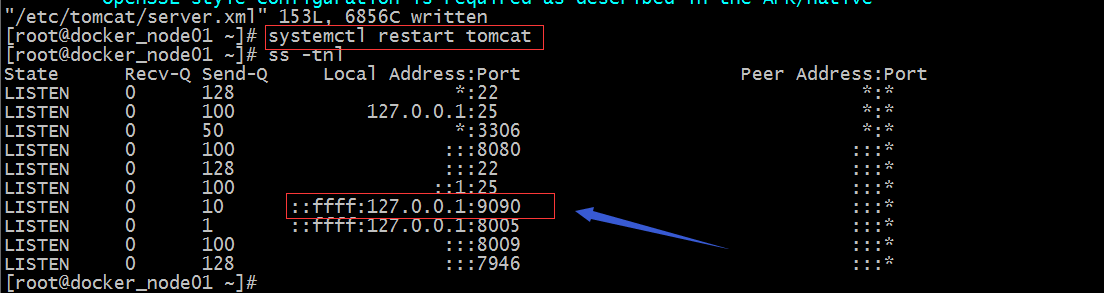

測試:重啟tomcat服務,看看127.0.0.1:9090是否處於監聽狀態?

提示:可以看到127.0.0.1:9090已經處於監聽狀態;

Engine元件:主要作用例項化一個Servlet例項,用於執行servlet程式碼,其內部可以一個或多個host元件來定義站點;如果有多個虛擬主機通常需要通過defaultHost屬性來定義預設的虛擬主機;這裡的虛擬主機和httpd裡的虛擬主機概念沒有本質不同;engine的常用屬性有:name用於指定引擎的名稱;通常engine的名稱為catalina不會去改變,這是因為tomcat內建程式碼中相關引擎的名稱為catalina;defaulthost用於指定預設虛擬主機;jvmroute用於指定tomcat叢集jvm標識,意思是多個tomcat例項組成的叢集,對應請求路由該發往那個引擎上,就是靠jvmroute來指定;這個有點類似ipvs中給報文打標記的意思;通常用於tomcat叢集基於cookie的會話繫結或sessions stick中使用;

Host元件:位於engine內部用於接收請求並進行相應處理的主機或虛擬主機;常用的屬性有:name用於指定host的名稱;appBase用於指定此Host的webapps的預設存放目錄,指存放非歸檔的web應用程式的目錄或歸檔的WAR檔案目錄路徑;可以使用基於$CATALINA_BASE變數所定義的路徑的相對路徑;uppackwars用於指定是否將.war格式的包展開;autodeploy用於指定是否支援自動部署(在Tomcat處於執行狀態時,將某webapp放置於appBase所定義的目錄中時,是否自動將其部署至tomcat);

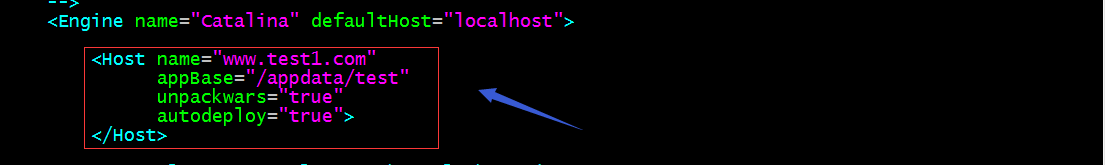

示例:新增一個虛擬主機,名為www.test1.com ,對應網頁目錄根檔案路徑為/appdata/test 支援展開.war包,支援自動部署

更改配置檔案,新增一個host

提示:注意appBase必須區分大小寫,否則配置不會生效;

新建host所指定的目錄和目錄結構

提示:這裡新建的虛擬主機就相當於訪問對應虛擬主機名稱,然後就返回一個頁面;訪問的URL中是除了虛擬主機名稱就沒有別的uri了;所以我們需要在指定目錄下新建一個ROOT的目錄;

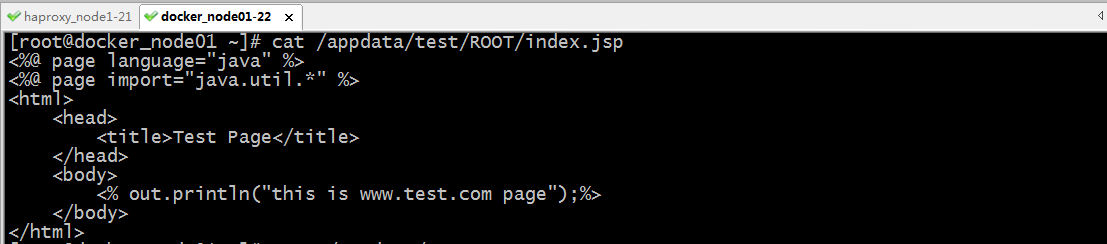

新建一個測試頁

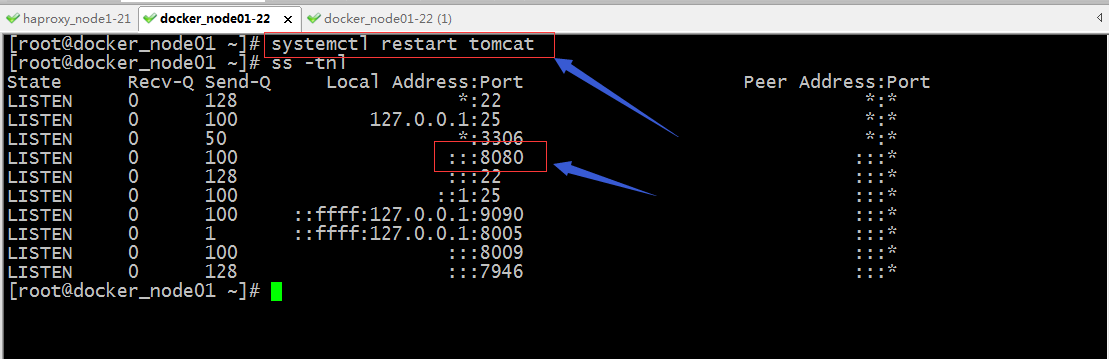

重啟服務,訪問我們新建的虛擬主機,看看是否能夠訪問到我們提供的測試頁面?

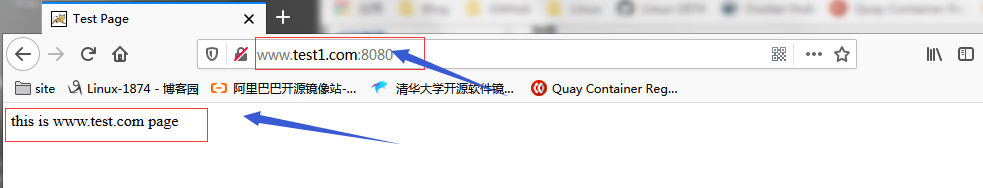

用瀏覽器訪問新建的虛擬主機,看看是否訪問到我們提供的測試頁面?

提示:可以看到我們訪問www.test1.com 是可以正常訪問到我們提供的測試頁面,這意味著我們配置的虛擬主機生效了;

Context元件:該元件主要作用是用於定義url路徑和網頁檔案路徑的對應關係;有點類似nginx裡的alias指令

示例:把/helloapp/helloword 部署到www.test1.com虛擬主機上,並可以通過www.test1.com:8080/helloword訪問到

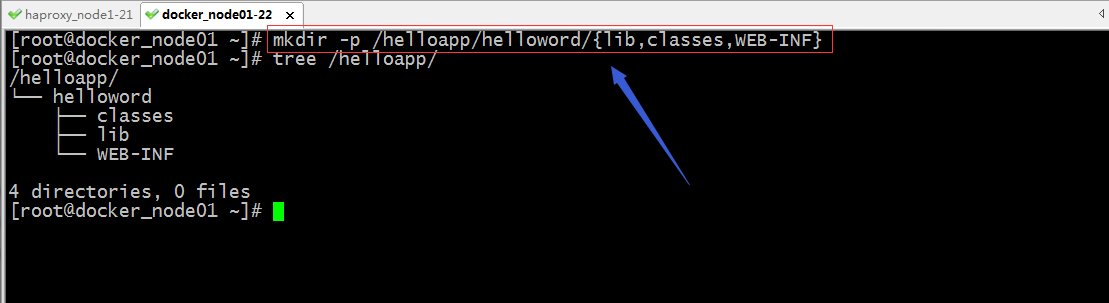

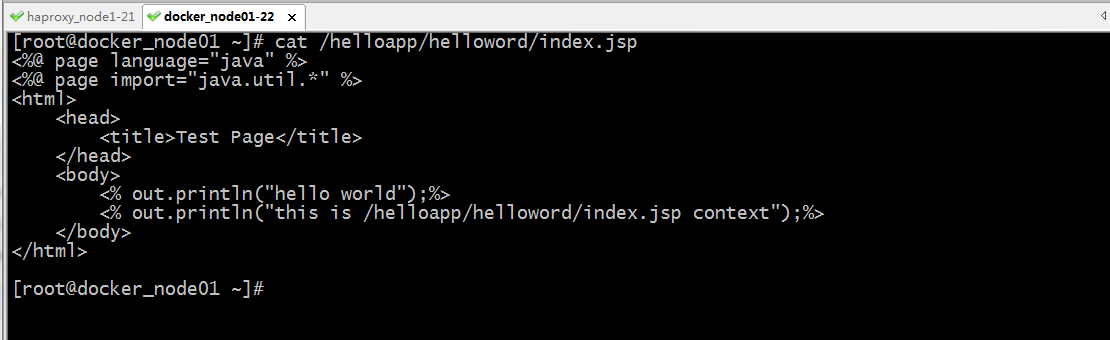

建立目錄結構,並準備測試網頁

提供測試頁面

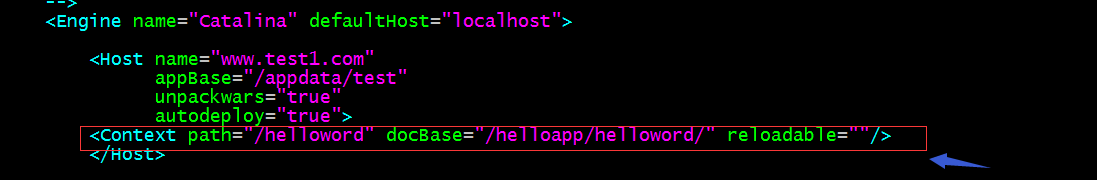

修改配置檔案,新增context 把/helloapp/helloword 部署到www.test1.com上 並實現訪問www.test1.com:8080/helloword

提示:以上配置表示訪問www.test1.com/helloword 對應頁面檔案存放在/helloapp/helloword/下;context元件中path用於指定uri的路徑;docBase用於指定網頁目錄;

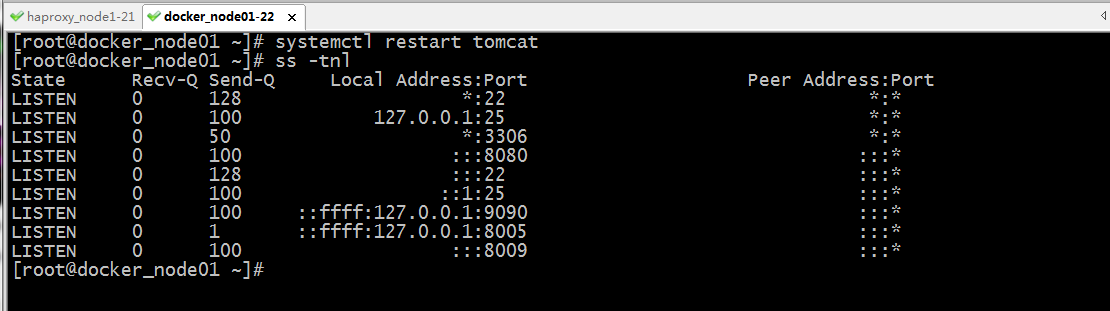

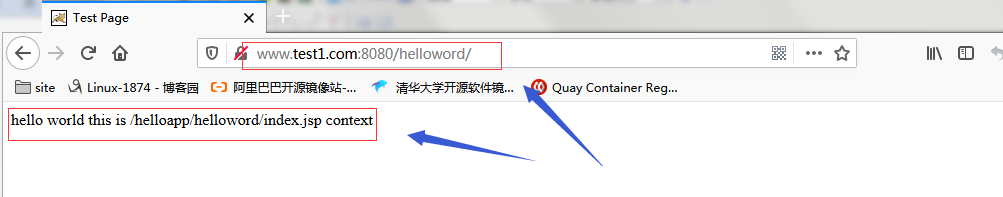

重啟tomcat,訪問www.test1.com:8080/helloword看看是否訪問到我們提供的測試頁面?

提示:我們提供的測試頁面能夠被訪問到;

Valve元件:該元件根據不同類的例項不同,其作用也不同;常用於定義日誌,訪問控制;

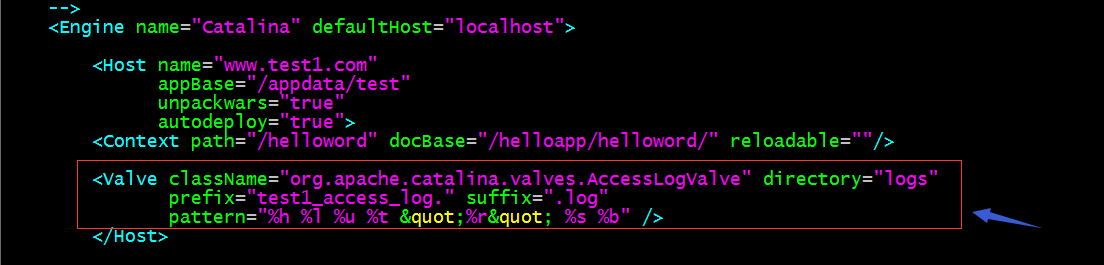

示例:給www.test1.com定義一個訪問日誌

提示:Valve元件中className 用於指定類,不同類對於Valve有著不同的意義,也決定了valve的作用;directory用於指定存放日誌的目錄,如果使用相對路徑則相對CATALINA_BASE所指定的位置;prefix用於指定日誌檔案字首名稱;suffix用於指定日誌檔案字尾名稱;中間部分通常是年月日時間用中橫線連線的字串;pattern用於指定日誌格式;有關日誌格式的巨集定義相關說明請檢視官方文件https://tomcat.apache.org/tomcat-7.0-doc/api/org/apache/catalina/valves/AccessLogValve.html;這裡需要說明一下,"表示一個雙引號,如果pattern中間有雙引號,請使用"去表示;

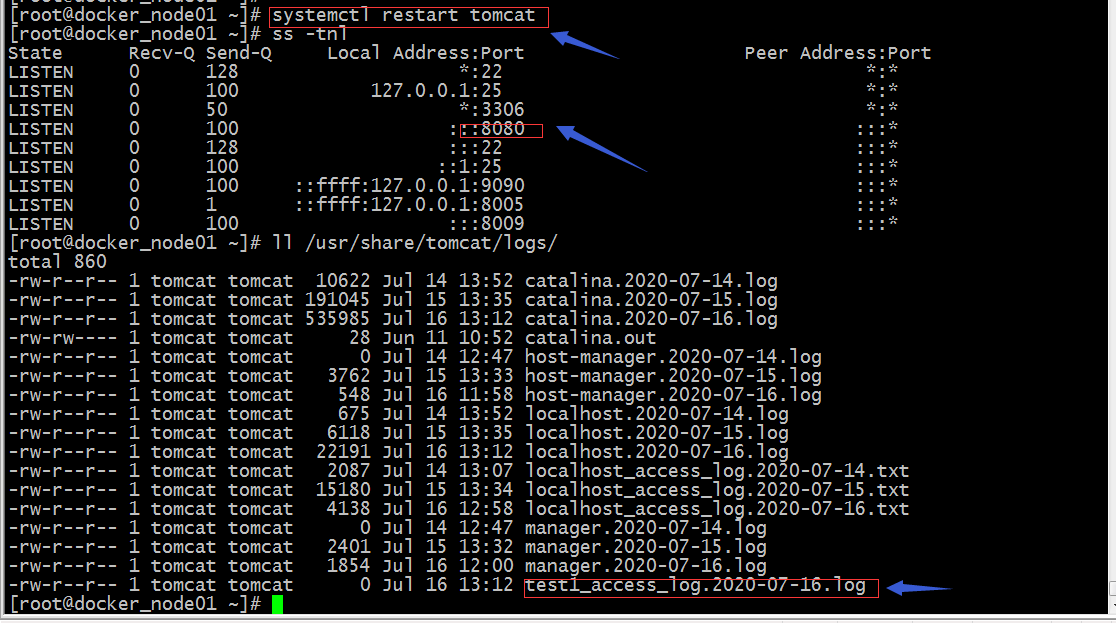

重啟tomcat,訪問www.test1.com 看看是否有日誌生成

提示:重啟tomcat後,在對應目錄就可以看到有我們剛才定義的日誌檔案;

測試:訪問www.test1.com 看看是否在記錄日誌到對應日誌檔案中?

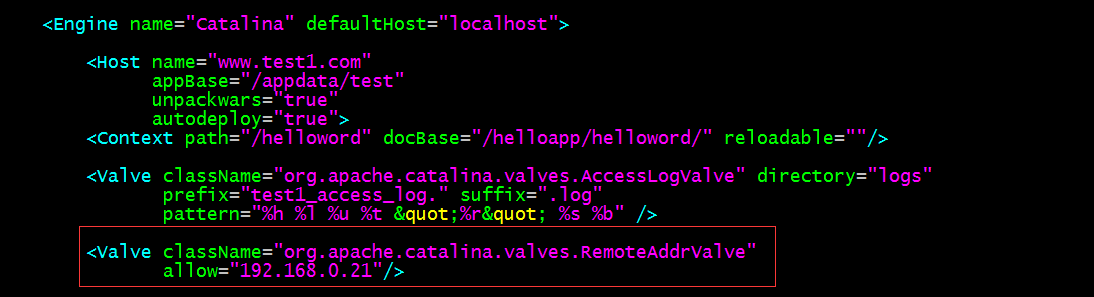

示例:定義只允許192.168.0.21訪問www.test1.com

提示:以上配置表示只允許192.168.0.21這臺主機訪問www.test1.com這臺虛擬主機所提供的內容,其他主機都無法訪問,包括本機;

測試:重啟tomcat,在ip為192.168.0.21上訪問www.test1.com看看是否可訪問?

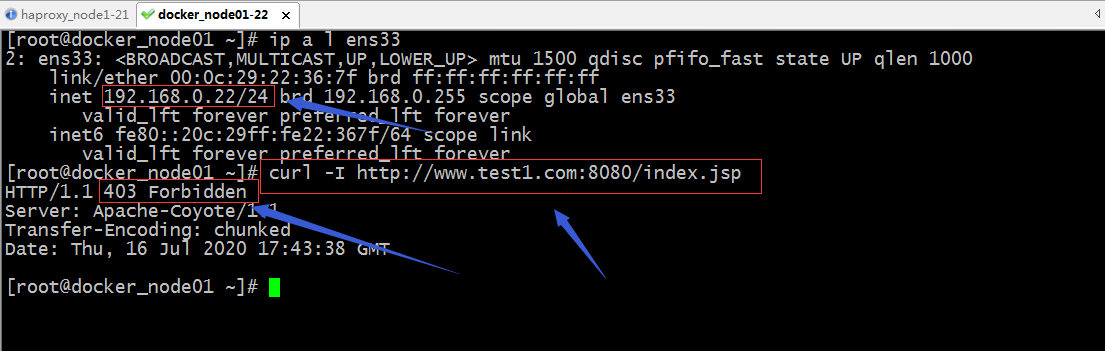

測試:在非192.168.0.232的主機上訪問看看是否可訪問?

提示:可以看到在非192.168.0.21上訪問提示為許可權拒絕,是不能訪問www.test1.com這臺虛擬主機所提供的頁面的;當然上面的配置使用allow來指定只允許的IP地址,這種是白名單機制;如果使用deny去指定,表示拒絕指定的IP訪問,開放未指定的IP訪問,這就是黑名單機