app滲透測試 服務端篇

阿新 • • 發佈:2021-03-11

### 基本知識

##### 平時安裝的應用位置,裡面主要是odex可執行檔案

```

/data/app

```

##### 系統應用位置(需要root許可權),裡面主要是odex可執行檔案

```

/system/app

```

##### 應用的資料相關的位置,裡面包含一些配置,快取資訊

```

/data/data

```

#### 重打包測試測試

##### 測試流程

檢測app是否檢測簽名,如果未檢測簽名可重打包篡改app的程式碼再次釋出

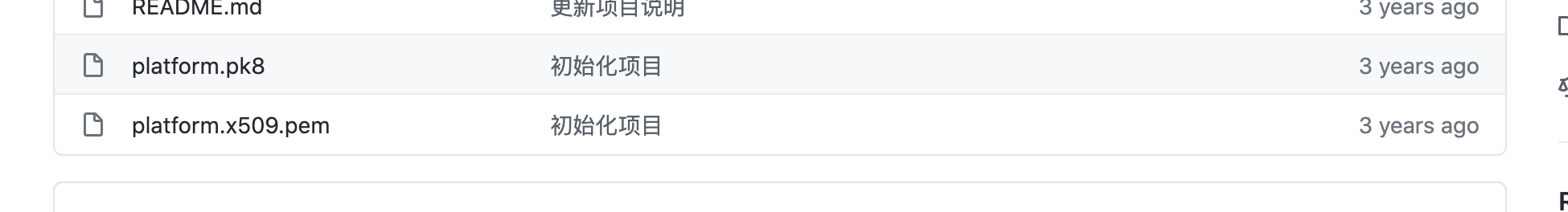

首先準備2個工具,apktool.jar和signapk.jar,其次尋找簽名需要的2個證書檔案pk8和pem,可以直接生成我這裡直接拿別人編譯好的,github上隨便搜尋signapk的專案,找到的下面內容

https://github.com/sunshinelyz/mykit-android-signapk

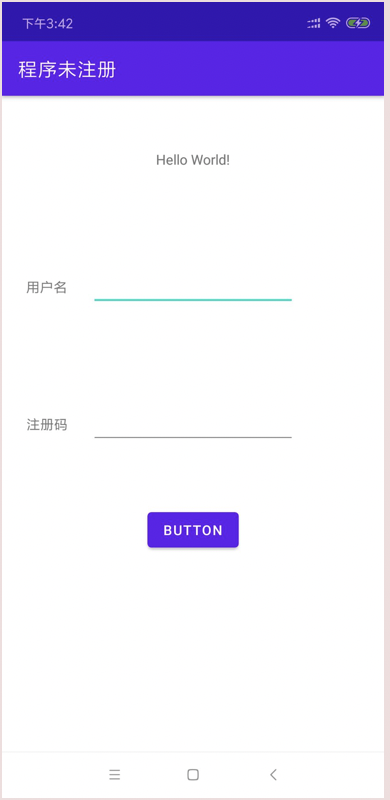

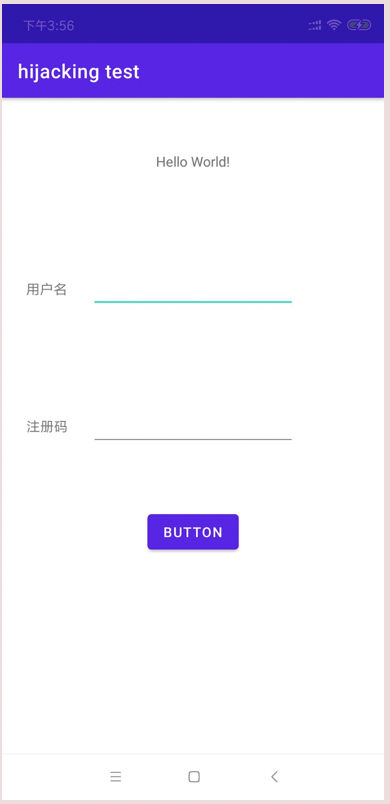

獲取了之後先看之前app的樣子

為了明顯目的是將程式未註冊改為其他的顯示

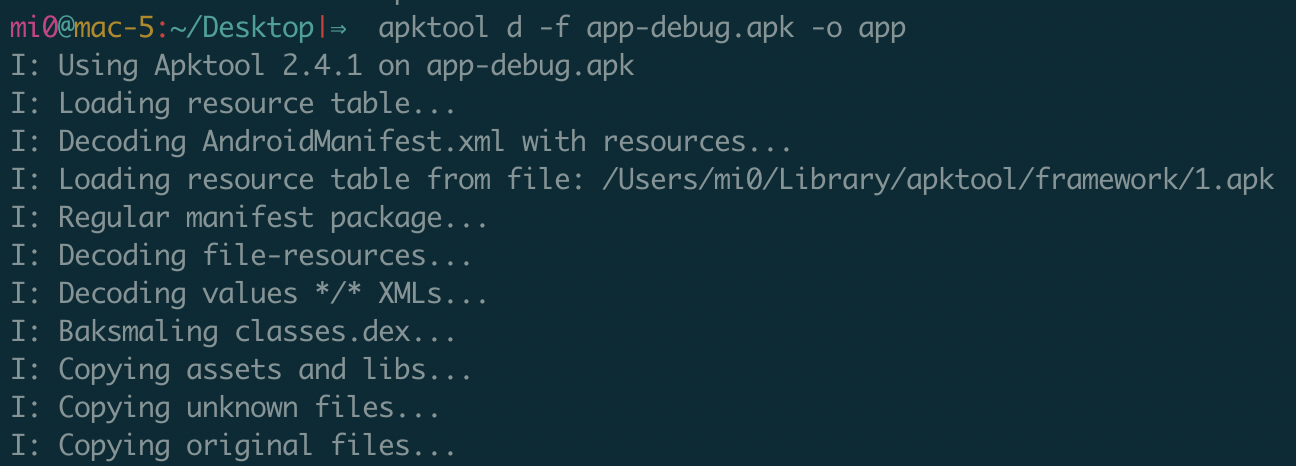

拿到apk,使用apktool進行反編譯, `-f`為apk名稱 `-o`為生成的資料夾名稱

```

apktool d -f app-debug.apk -o app

或

java -jar apktool.jar d -f app-debug.apk -o app

```

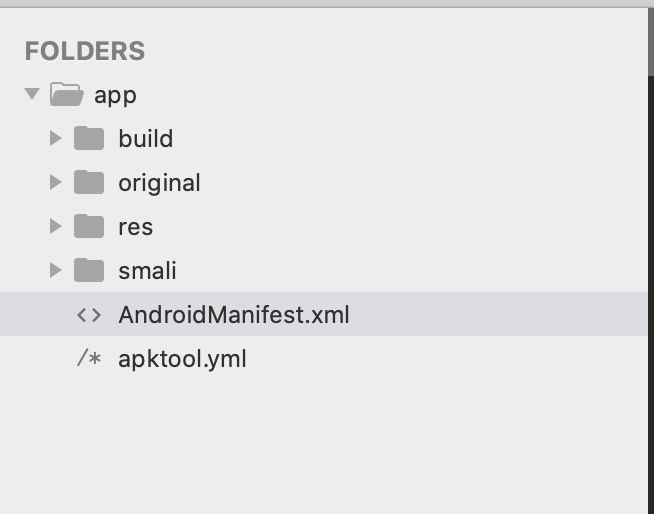

此時我們當前路徑下就多了app目錄,開啟他,目錄結構如下,和使用jad和jre反編譯不同,他沒有dex檔案,而是smali檔案

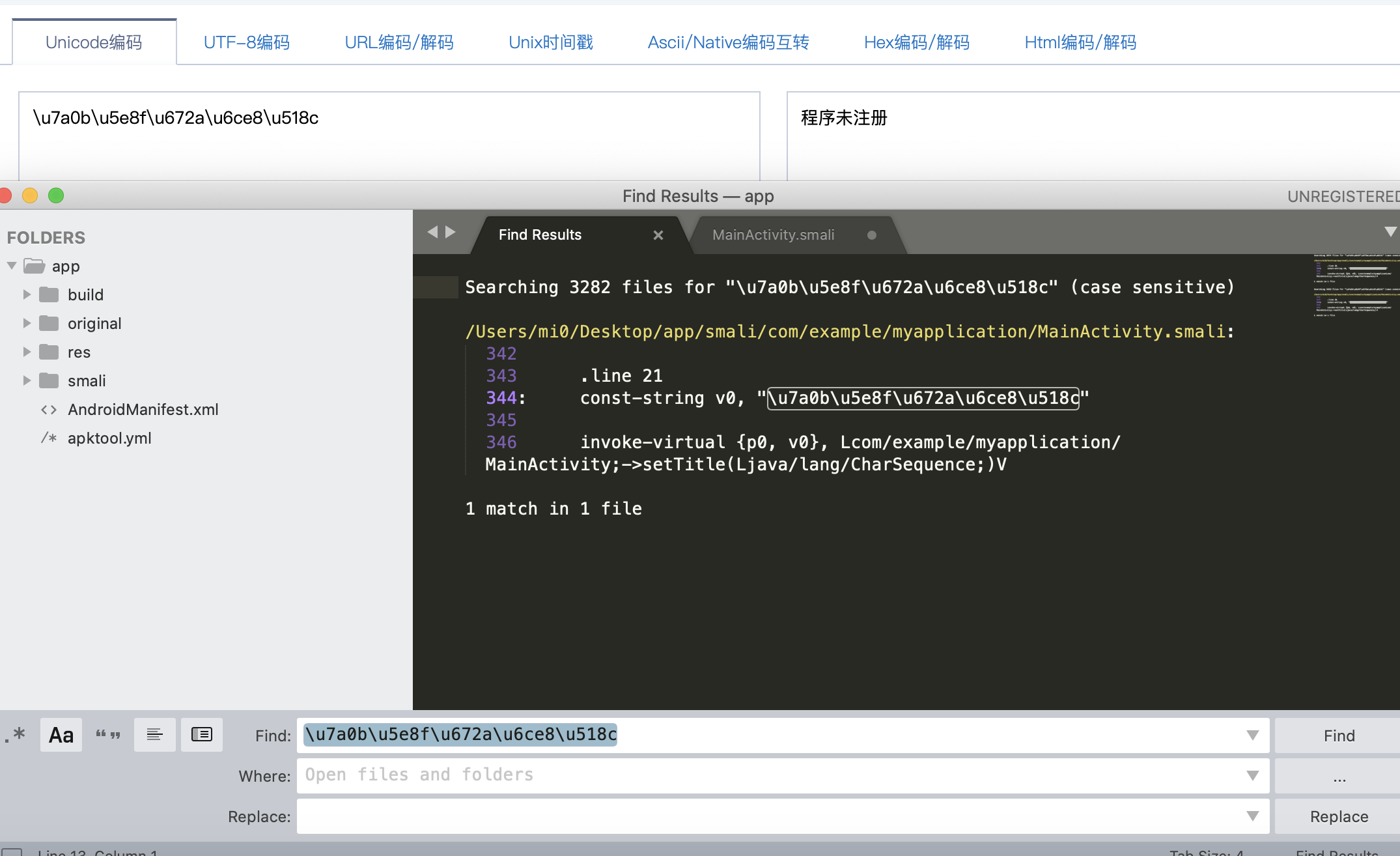

我們再smali中找到程式未註冊的字元位置,中文在smali中是以unicode編碼的形式儲存

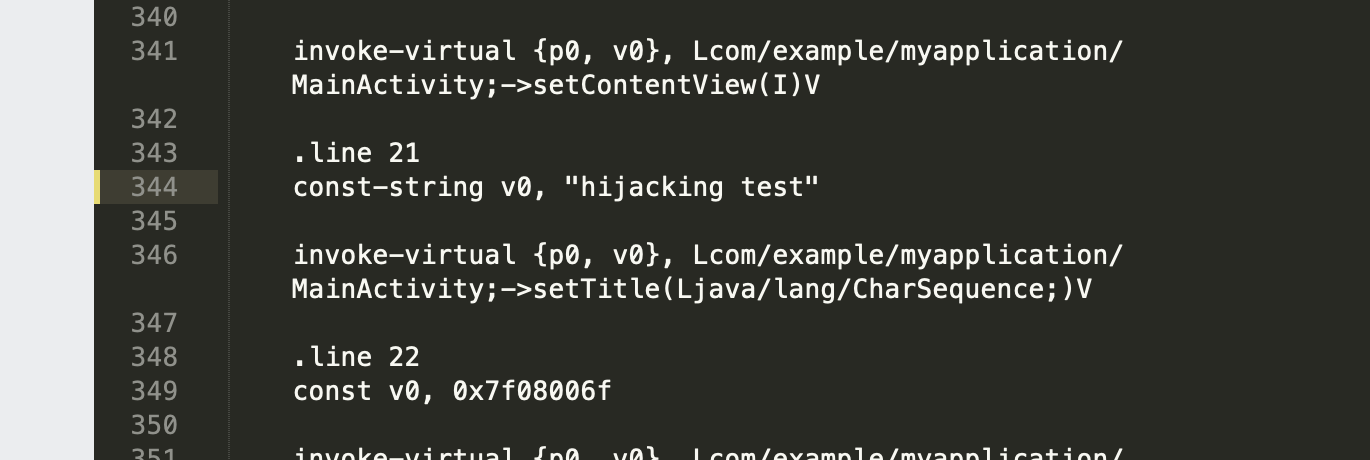

將其修改,hijacking test

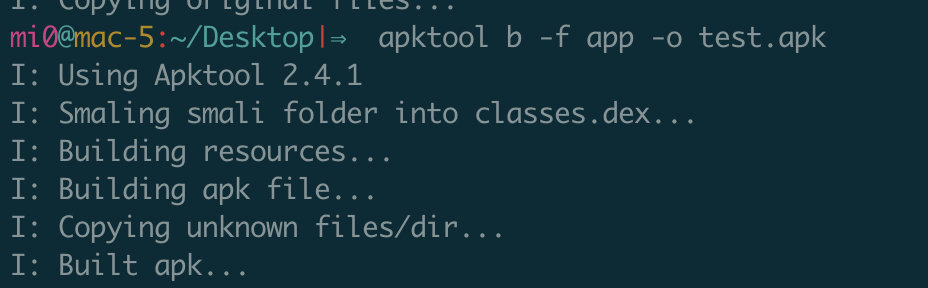

重新打包,此處`-f`引數為專案資料夾, `-o` 為生成的apk名稱

```

apktool b -f app -o test.apk

或

java -jar apktool.jar -f app -o test.apk

```

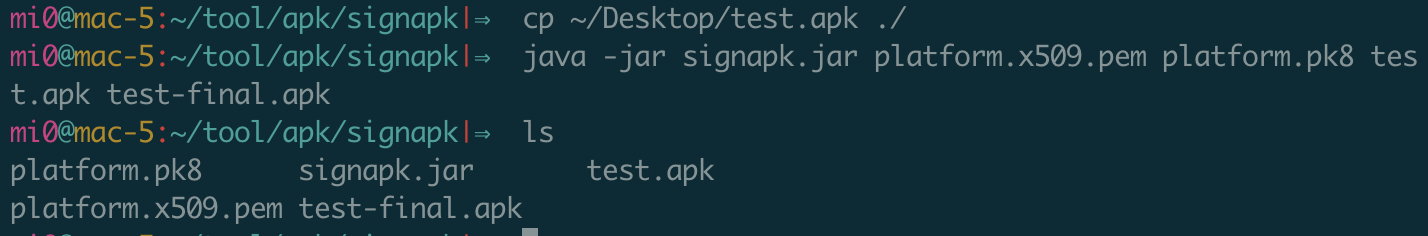

此時還不夠,需要進行簽名

```

java -jar signapk.jar platform.x509.pem platform.pk8 test.apk test-final.apk

```

生成我們最終的test-final.apk

但是在安裝時,會出現與已安裝的應用簽名不同,但這並不是說明程式進行了簽名校驗,只是安卓系統進行了版本更新的對比

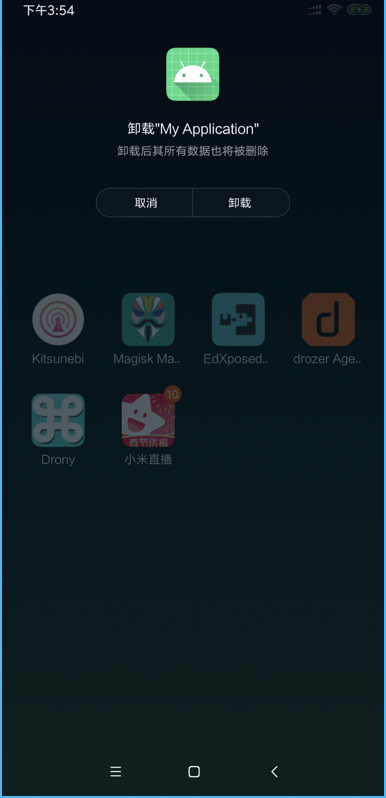

將之前的程式刪掉

再次安裝成功

開啟也成功修改了指定文字

##### 防禦方式

使用Native層程式碼驗證程式碼的完整性,或者加殼

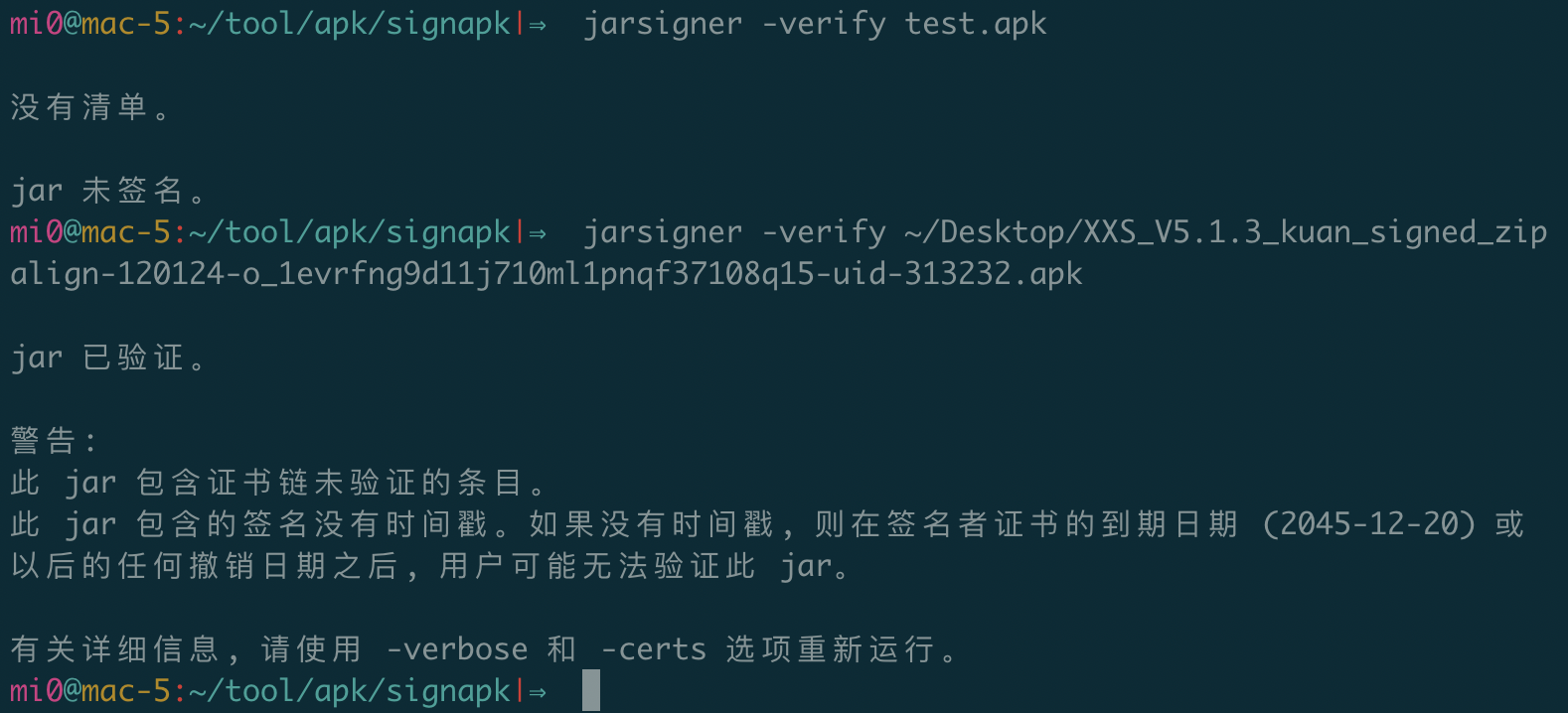

#### 簽名完整性測試

檢測app是否是原本,還是被第三方重新打包的

##### 測試流程

```

jarsigner -verify [apk路徑]

```

顯示未簽名說明被第三方篡改重新打包了,顯示已驗證為完整的

檢測證書情況

```

jarsigner -verify -verbose -certs [apk路徑]

```

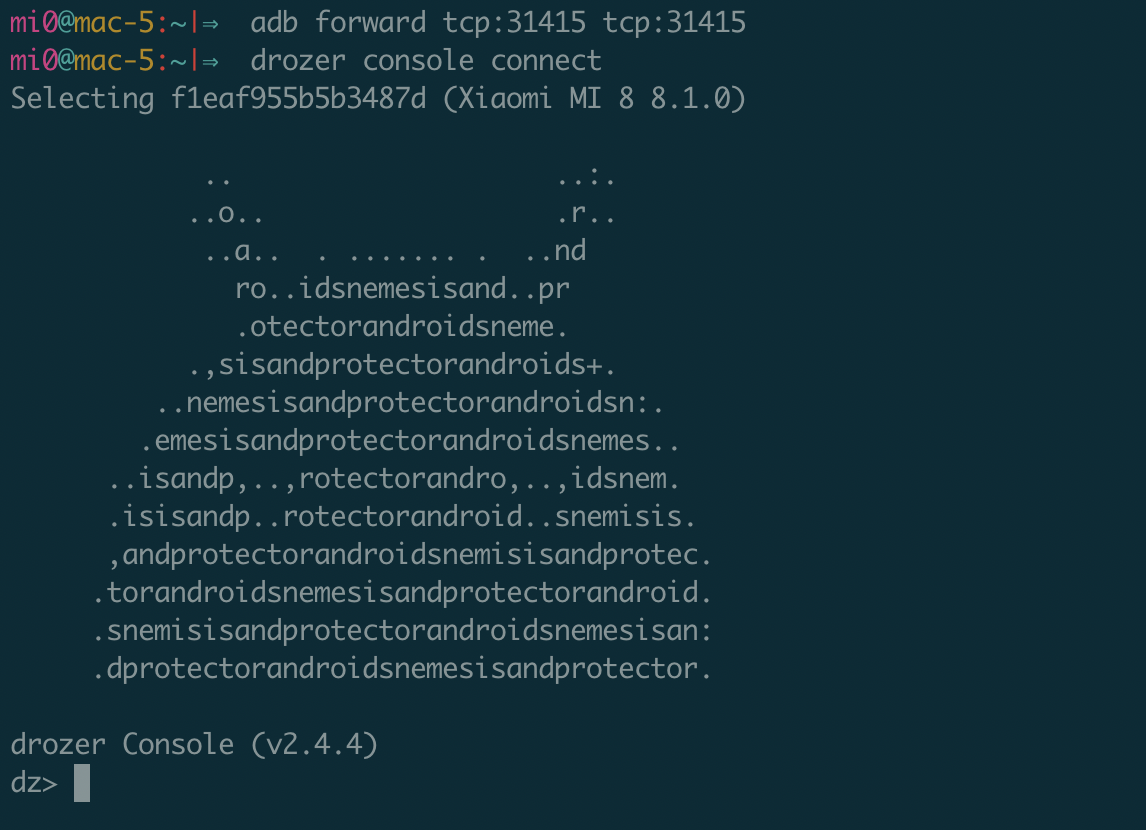

#### 可匯出元件測試

##### 測試流程

該漏洞是因為該app元件未進行嚴格許可權控制,導致任意app均可呼叫該元件導致危害

需要的工具為dorzer

匯出的元件前提為,下列滿足其一就可:

```

1.顯示宣告 android:exported="true"

2.未顯示宣告 android:exported="false" 元件不是 Content Provider 元件不包含

3.未顯示宣告 android:exported="false" 元件是 Content Provider api版本 < 17

```

首先選擇目標,我在酷安上隨便找了個應用

手機連線好電腦,分別啟動dorzer

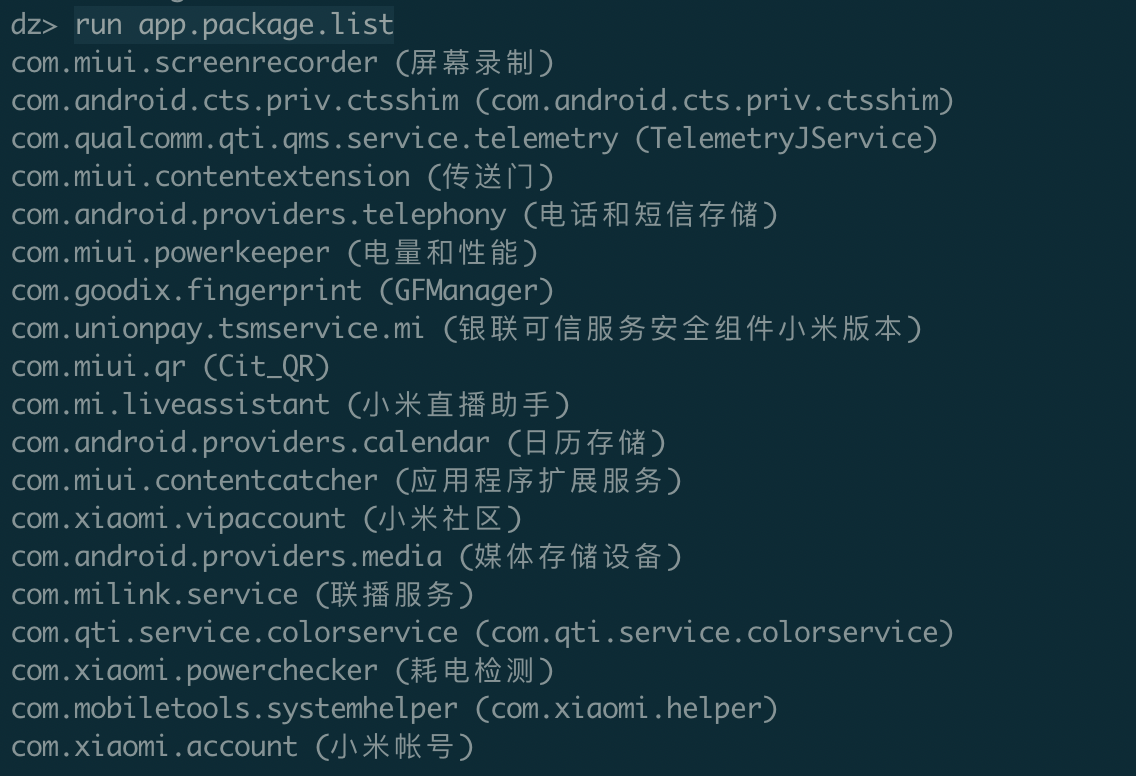

使用ls可用檢視命令,首先檢視有哪些包在執行

```

run app.package.list

```

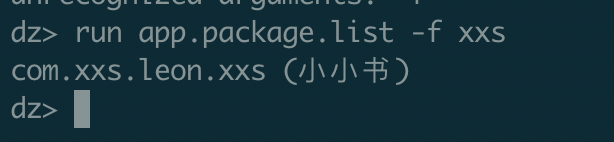

有許多結果可以通過`-f`引數進行過濾,這裡檢視目標app的包名可以通過手機中 設定->更多應用->對應app->應用資訊裡面有應用包名

```

run app.package.list -f xxs

```

檢視包資訊

```

run app.package.info -a com.xxs.leon.xxs

```

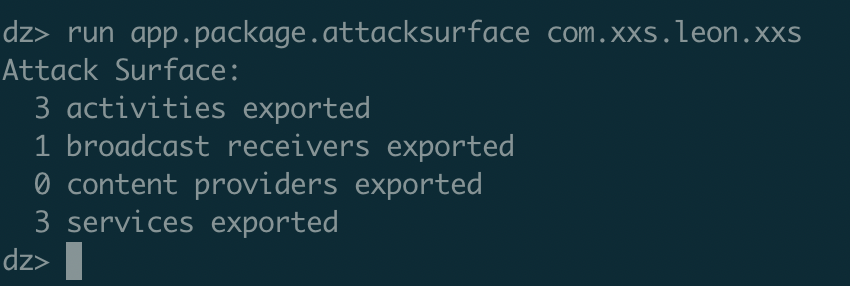

檢視可攻擊元件資訊

```

run app.package.attacksurface com.xxs.leon.xxs

```

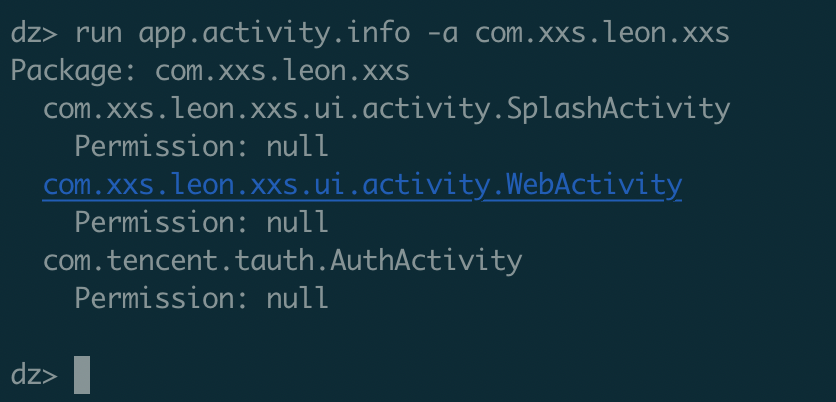

檢視對應元件資訊

```

run app.activity.info -a com.xxs.leon.xxs #檢視activity元件

run app.broadcast.info -a com.xxs.leon.xxs #檢視broadcast元件

run app.provider.info -a com.xxs.leon.xxs #檢視provider元件

run app.service.info -a com.xxs.leon.xxs #檢視service元件

```

那麼接下來可以直接呼叫對應元件,實現繞過app本身邏輯直接請求元件,一般用於繞過登入之類的漏洞

實體機如果不靈光可以重啟解決

```

run app.activity.start --component com.xxs.leon.xxs com.xxs.leon.xxs.ui.activity.WebActivity

```

廣播模組攻擊

```

run app.broadcast.send --action [元件路徑] --extra string [輸出的變數] [更改的值]

```

因為小小書app不太典型,因此使用dorzer官網自帶的測試漏洞app

https://labs.f-secure.com/tools/drozer/

整個程式功能大致為輸入密碼後輸出資訊

啟動server服務

```

run app.service.start --action com.mwr.example.sieve(包名) --component com.mwr.example.sieve(包名) com.mwr.example.sieve.AuthService(元件名)

```

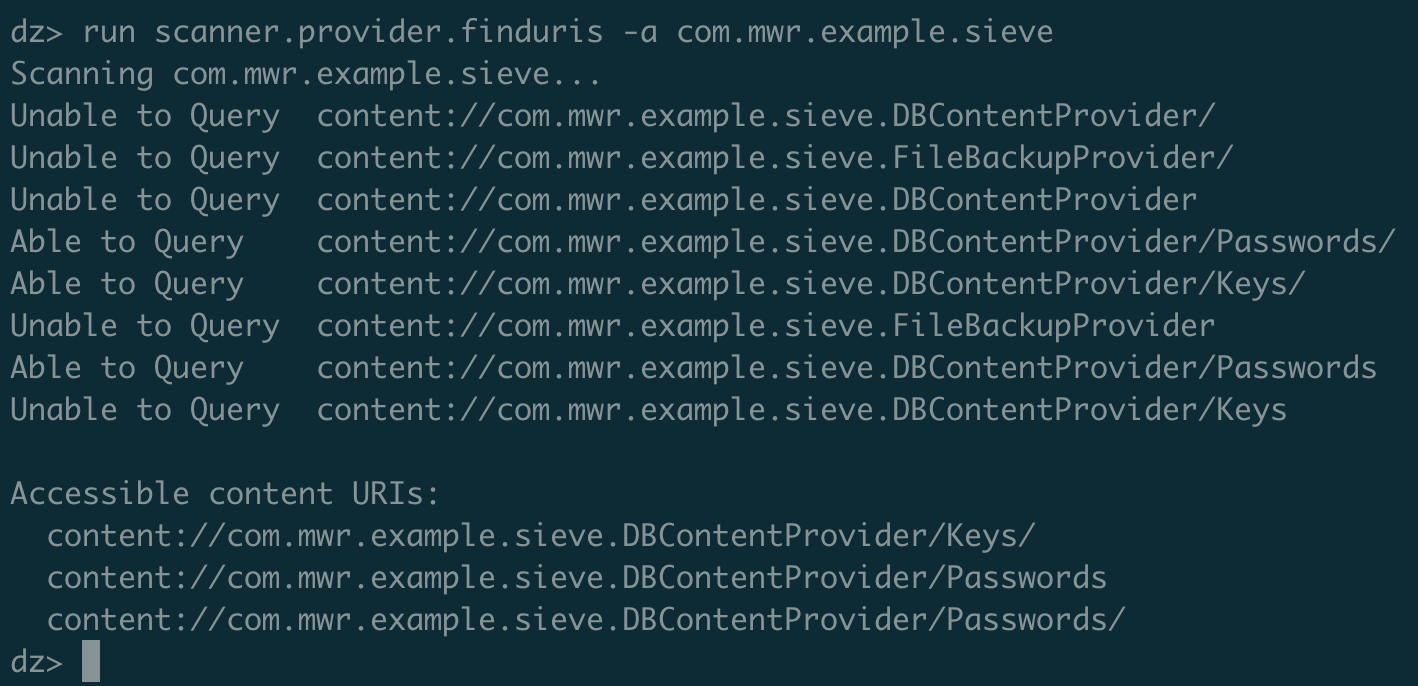

檢視ContentProvider並找到url路徑`-a`後接包名

```

run scanner.provider.finduris -a com.mwr.example.sieve

```

provider 元件可能存在客戶端的sql注入和目錄遍歷的問題

```

#sql注入

run scanner.provider.injection -a com.mwr.example.sieve

#目錄遍歷

run scanner.provider.traversal -a com.mwr.example.sieve

```

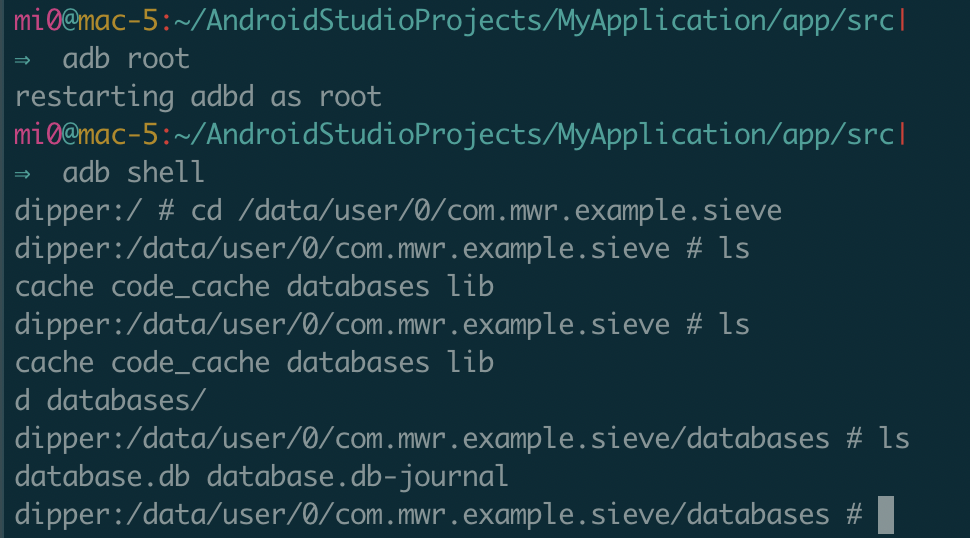

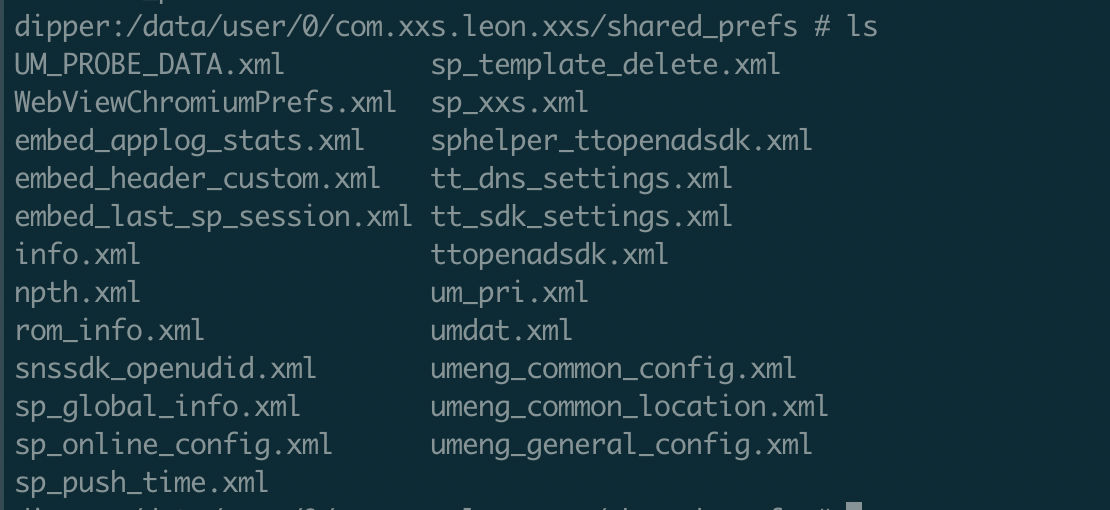

#### 敏感檔案洩露

一般敏感的檔案有sqlite的資料庫檔案,xml檔案,logcat日誌內容

使用root許可權的adb,前往程式app的資料夾下(路徑可通過drozer去檢視)

```

adb root

adb shell

cd xxx/xxx/xxx

```

sqlite檔案一般在databases下面

可以看到存在database.db的檔案,可以通過find命令去查詢

```

find /data/user/0/com.mwr.example.sieve -name *.db

```

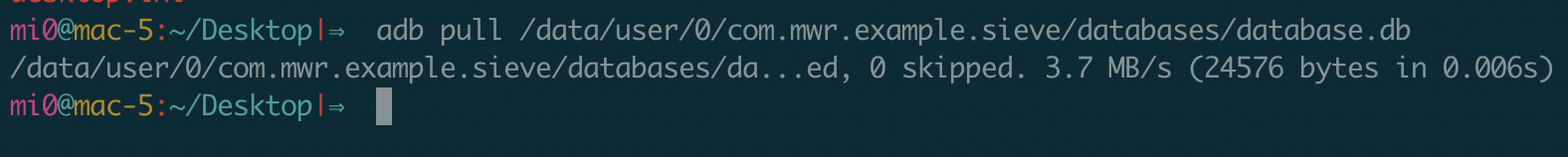

回到pc的命令列,使用adb pull命令將db拷貝出來

```

adb pull /data/user/0/com.mwr.example.sieve/databases/database.db

```

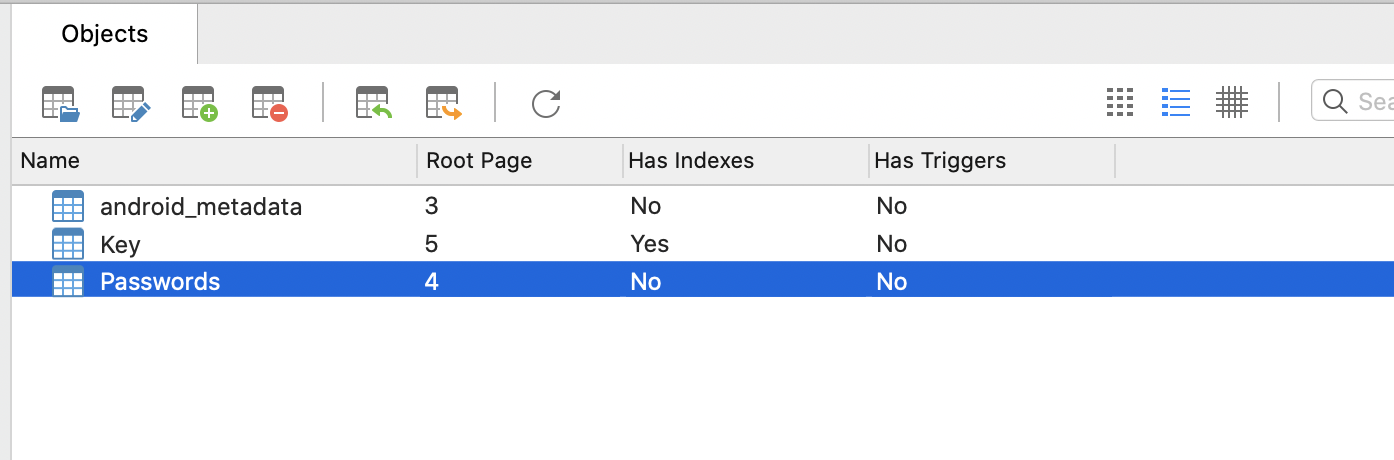

用工具開啟sqlite資料庫檔案

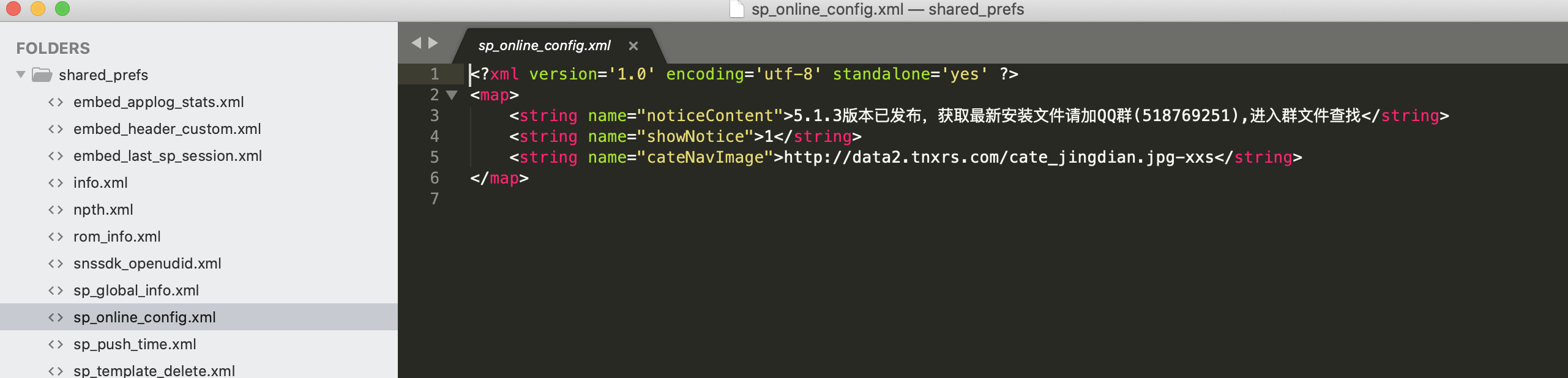

xml配置檔案一般在shared_prefs下面

將其拷貝出來

```

adb pull /data/user/0/com.xxs.leon.xxs/shared_prefs

```

比如小小書的公告內容寫在了配置中(這裡應該是通過網路傳輸更新配置檔案的)

Logcat 日誌匯出

```

adb shell logcat -d >

")

case "POST":

//add entry

body, err := ioutil.ReadAll(r.Body)

if err != nil {

fmt.Fprintf(w, err.Error())

}

entry := strings.SplitN(string(body), "|", 3)

new_entry := fmt.Sprintf("%s %s %s

| Timestamp | Action | Data |

|---|