4.PaloAlto安全與NAT策略

阿新 • • 發佈:2018-06-26

subscript a20 dev ffffff -o alt 技術 不同 dip 1.NAT

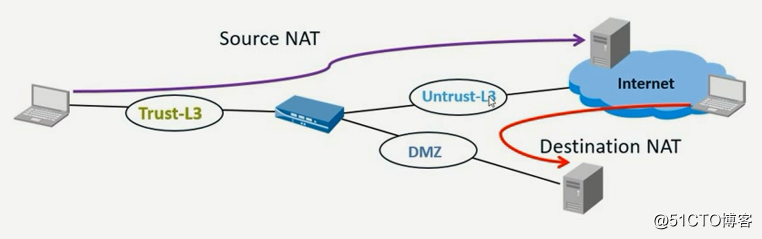

1.1 NAT的類型

- 源NAT:用於內部用戶上網

- 目的NAT--用於私有網絡中的服務器為公有網絡提供服務

1.2 源NAT的類型

- 靜態IP

- 一對一固定轉換(雙向NAT:出去轉源,進來轉目的)

- 源IP改變,源端口不變(10.0.0.1:1025--->202.100.1.1:1025)

- 動態IP

- 源IP一對一動態轉換,端口不變

- 動態IP/Port(DIPP)

- 多個客戶端使用同一個公網ip,但是源端口不同 (10.0.0.1:1025--->10.0.0.1:11025)

- 轉換後的地址可以是接口地址也可以是指定的IP

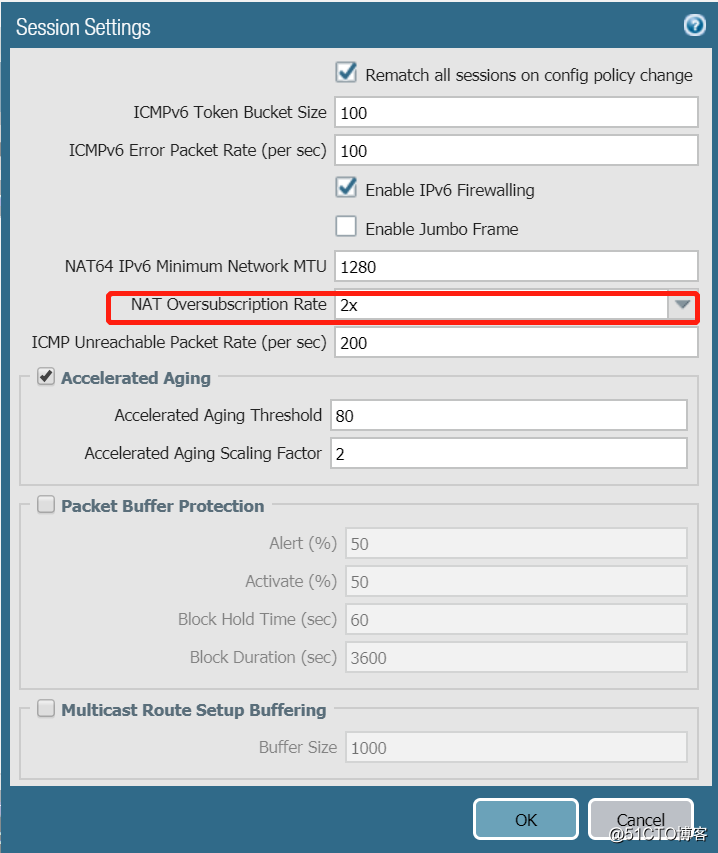

1.3 DIPP NAT OverSubscription

相同IP/Port映射可以被用於多個並發會話,前提是主機連接不同的目的地。意思是當不同的內部主機訪問公網不同資源做NAT時,可以映射到相同IP的同一端口。

- 設置

【Device】-【Setup】-【Session】-【Session Settings】

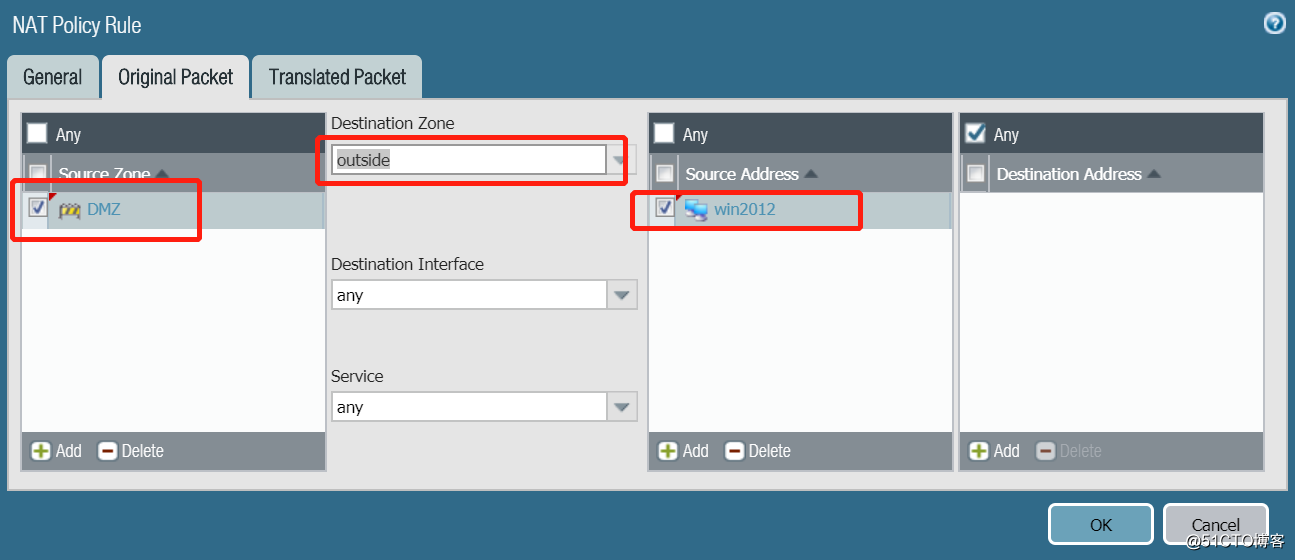

1.4 LAB 6 Static NAT

- 實驗目的:通過本實驗可以掌握靜態NAT的配置

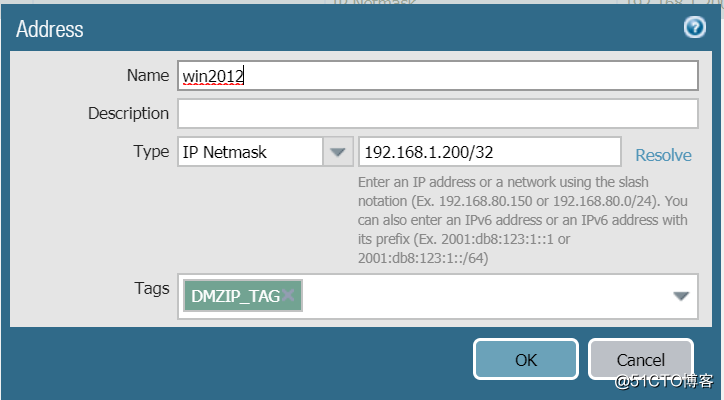

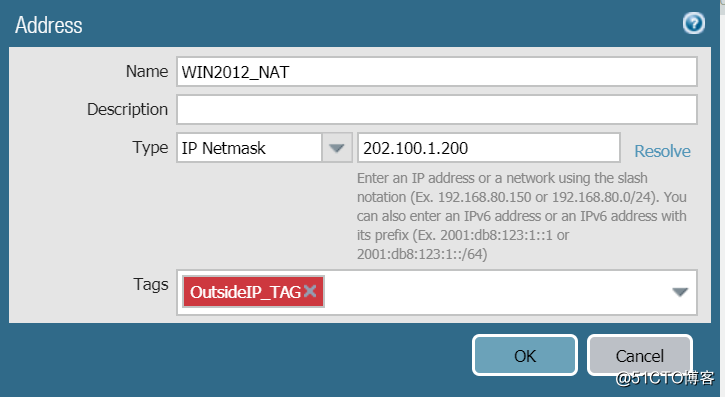

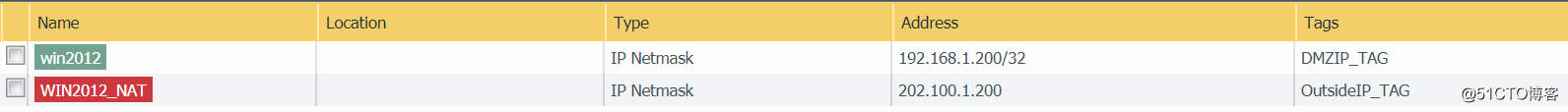

- 實驗需求:DMZ Win2012(192.168.1.200)轉換到Outside Win2012_NAT(202.100.1.200)

-

實驗過程:

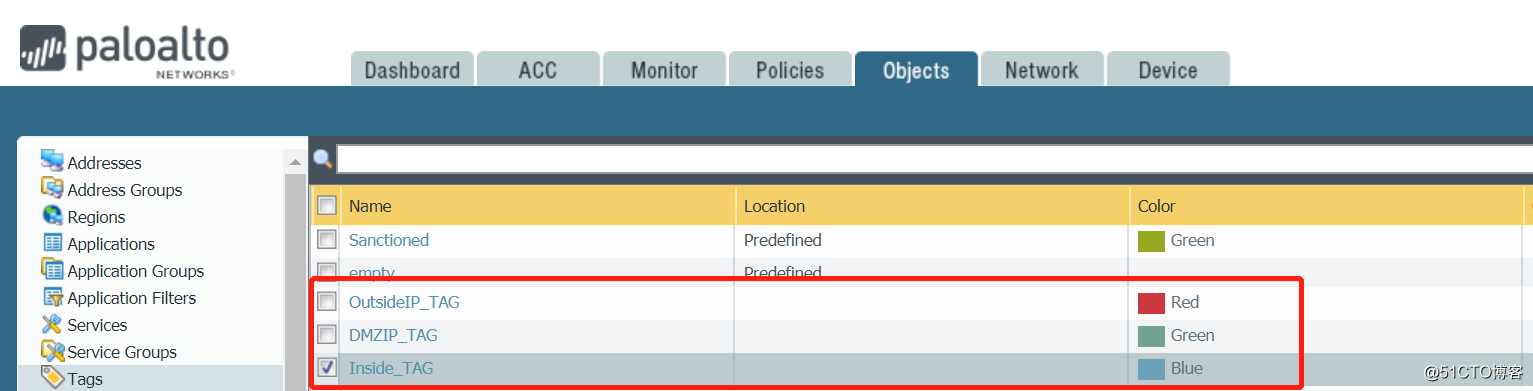

- 創建tag(可以通過TAG來對IP做分類)

【Object】-【Tags】

- 創建Object

【Object】-【Addresses】

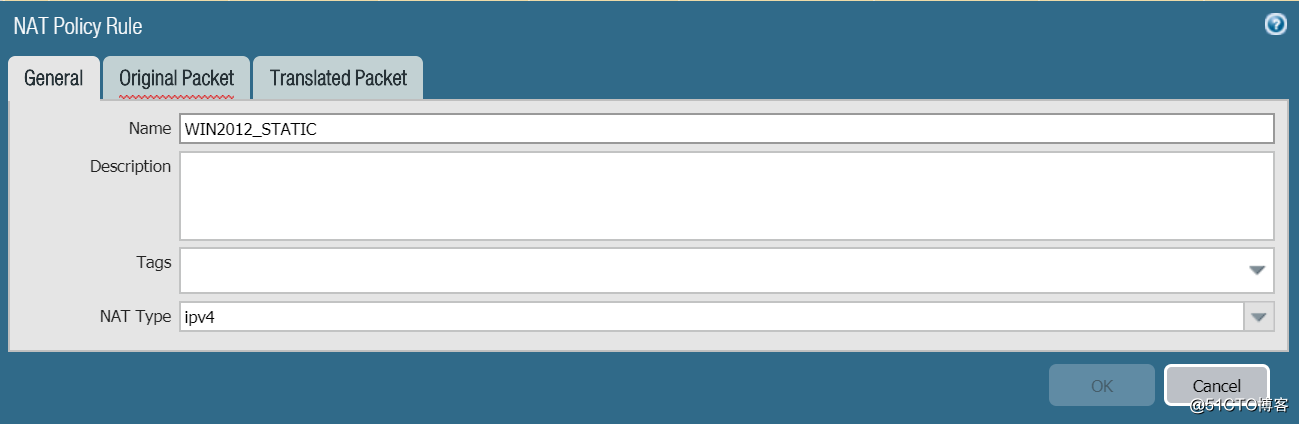

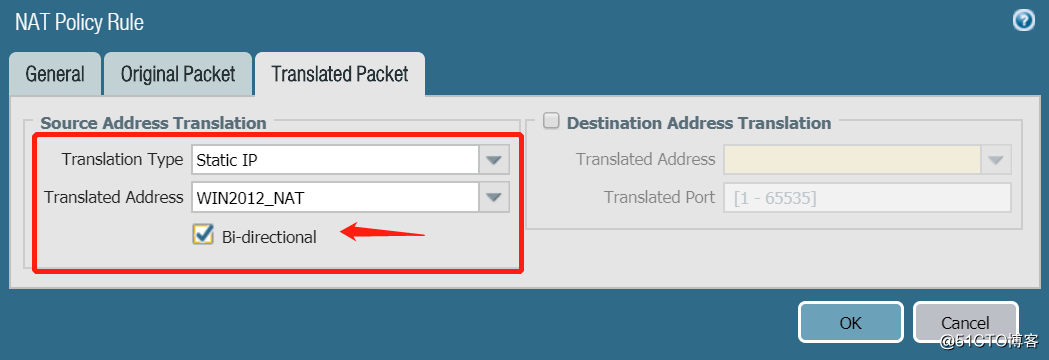

- 創建NAT策略

【Policy】-【NAT】

說明:勾選Bi-directional時,啟用雙向NAT,當用戶從outside訪問200.1.100.200時,可以自動轉換為DMZ的192.168.1.200.思科默認為雙向NAT-

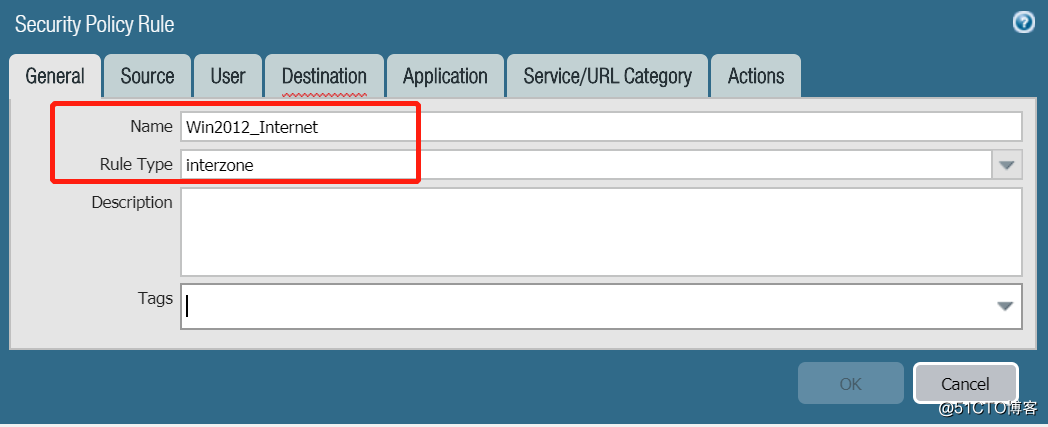

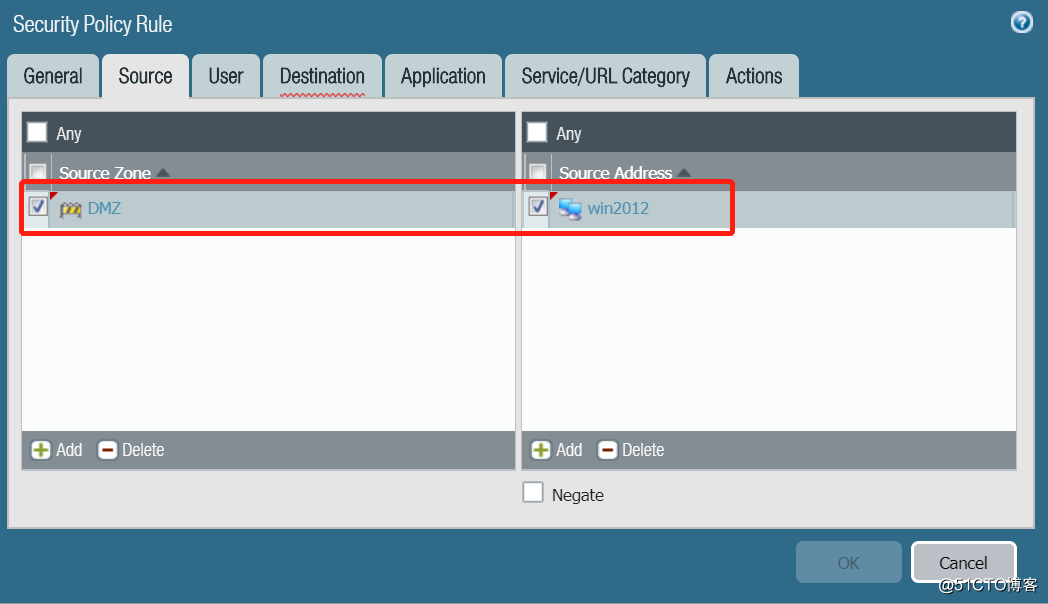

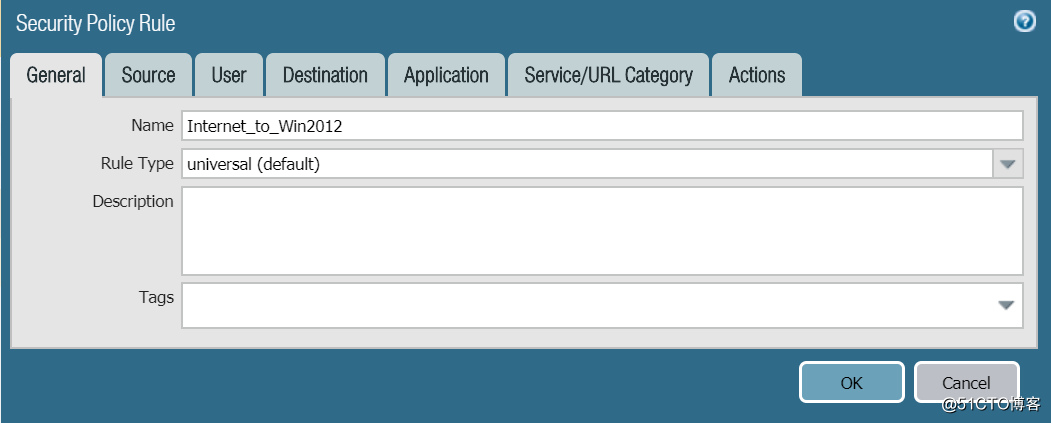

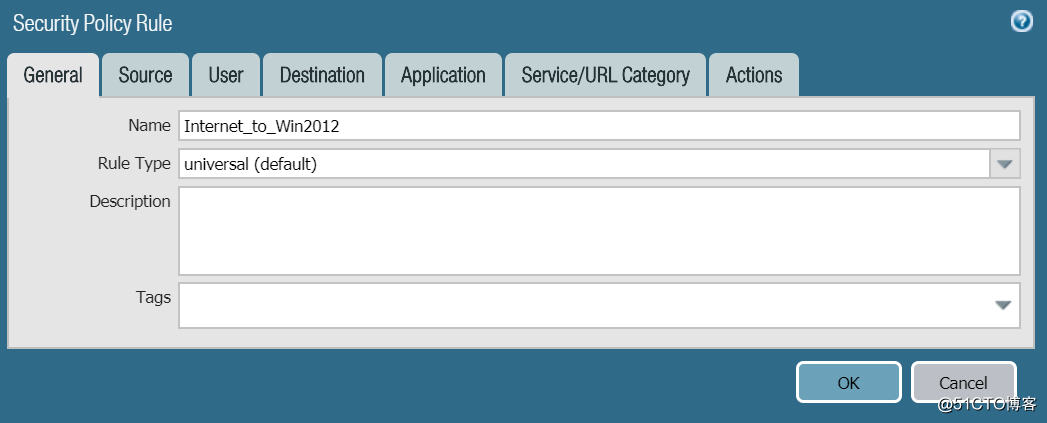

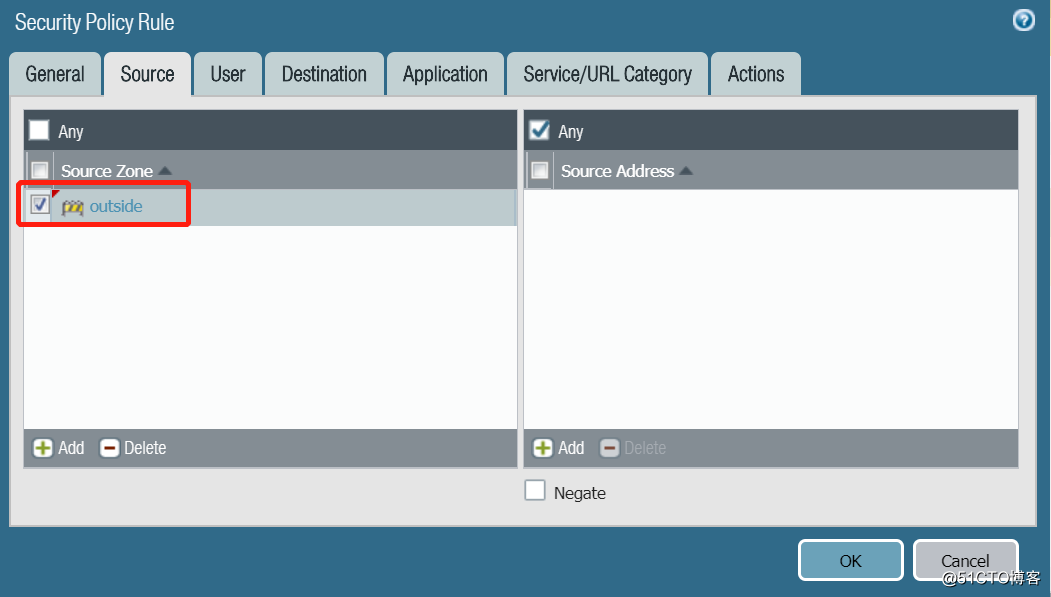

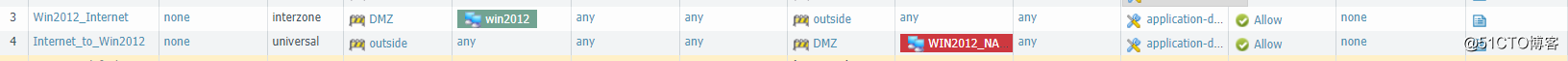

創建安全策略:

DMZ---->Outside

- 創建tag(可以通過TAG來對IP做分類)

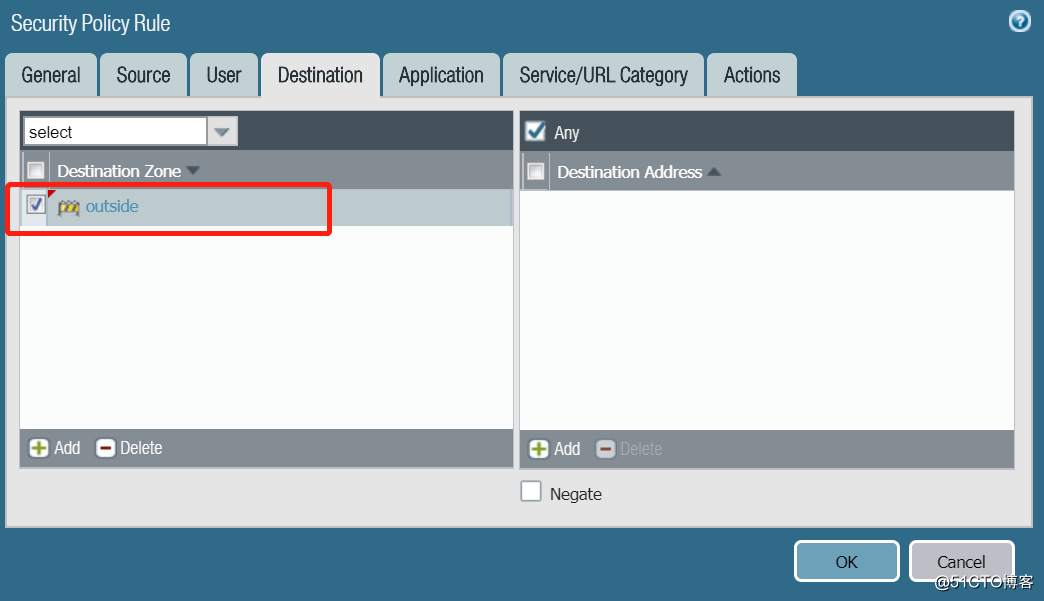

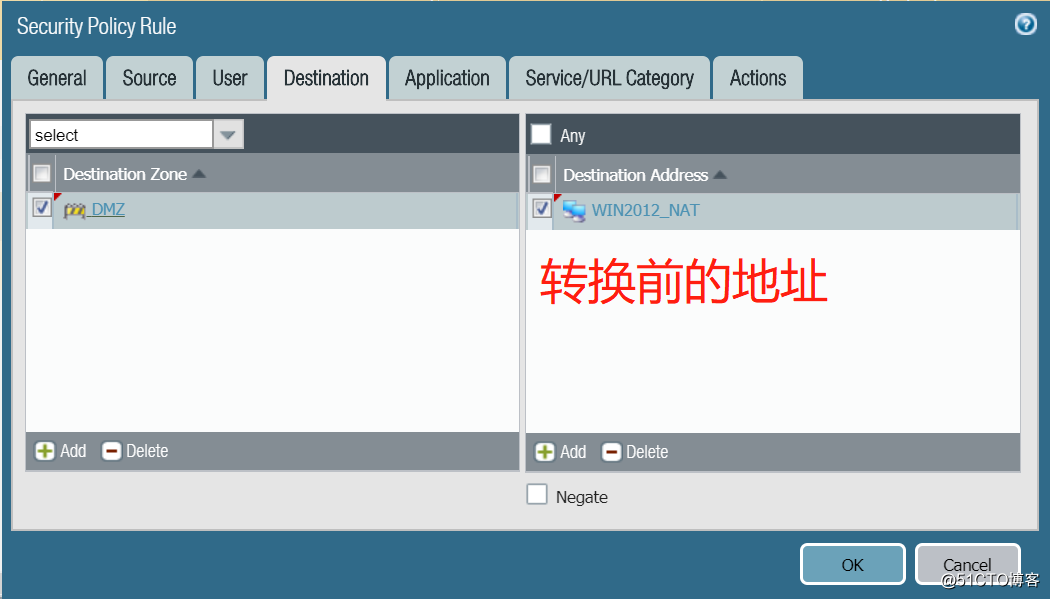

Outside--->DMZ

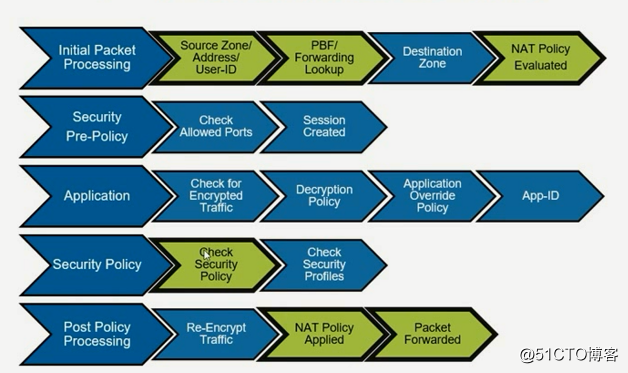

說明:由於Check Security Policy在NAT Policy Apply之前,所以這裏的目的地址是轉換前的地址。

-

實驗結論:

- 當Win2012訪問outside區域網絡時,通過Monitor查看NAT流量。

-

當通過outside區域網絡訪問DMZ Win2012時,通過Monitor查看NAT流量。

- 動態IP

- 實驗目的:通過本實驗可以掌握靜態NAT的配置

- 實驗需求:當inside的172.16.2.0去往outside時,轉換為192.168.2.120-192.168.2.130

-

實驗過程:

-

實驗結論:

- DIPP

-

- 實驗目的:通過本實驗可以掌握靜態NAT的配置

- 實驗需求:當inside的172.16.1.0去往outside時,轉換為FW1通往outside的接口IP

- 實驗過程:

- 實驗結論:

4.PaloAlto安全與NAT策略