Bugku ctf Linux2&細心的大象 題解

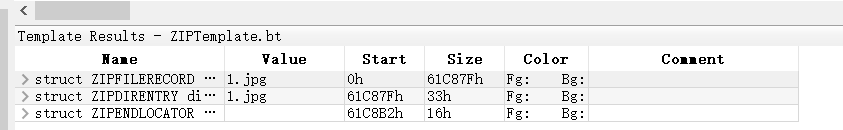

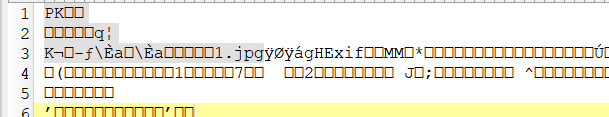

接著開啟壓縮包,得到第一張圖,010解析,發現檔案頭以下多0,0結尾處出現規律字串,base解析得到未知字串。其他未有收穫。

(

規律字串為備註,由Windows右鍵屬性檢視)

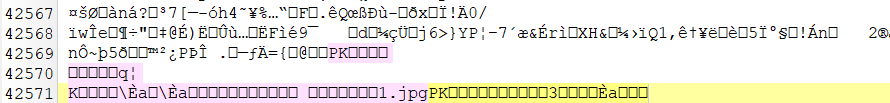

圖片放入kali用binwalk發現隱含一個rar檔案,於是foremost 圖片檔案路徑得到一個rar檔案,開啟得到一個需要密碼開啟的圖片,發現之前得到的未知字串為密碼。得到圖片2,解析資訊發現大小高度不統一,統一為500*500得到flag。

接著開啟壓縮包,得到第一張圖,010解析,發現檔案頭以下多0,0結尾處出現規律字串,base解析得到未知字串。其他未有收穫。

(

規律字串為備註,由Windows右鍵屬性檢視)

圖片放入kali用binwalk發現隱含一個rar檔案,於是foremost 圖片檔案路徑得到一個rar檔案,開啟得到一個需要密碼開啟的圖片,發現之前得到的未知字串為密碼。得到圖片2,解析資訊發現大小高度不統一,統一為500*500得到flag。

相關推薦

Bugku ctf Linux2&細心的大象 題解

bugku misc 第18題Linux2 題目給了一個壓縮包,開啟後有個未知字尾檔案,習慣性丟入010分析 ctrl+F 搜尋key。。。。。。。。找到了 20題 細心的大象

Bugku CTF 題目解析 (1-10題)

寫在前面的話: 這裡只是記錄一些自己的解題思路,或者一些有關解題的亂七八糟的東西,自己是剛零基礎接觸這方面的東西,所以有表述不當的地方請包容,在此謝過! 1、web2 點開網址後: 解題思路:F12 開啟 開發者工具看看,可以看到需要尋找的flag。

BUGKU CTF WEB (10-15題)

11、web5 點開網址後: 隨便輸入提交看看: 並沒有出現什麼,F12檢視程式碼,會發現一個奇怪的東西: 百度以後發現是某種編碼,將其丟到控制檯出直接解碼,得到flag。 flag:ctf{whatfk} 12、頭等艙 點開網址後: 會發現如文字

BSides Delhi CTF 2018部分pwn題題解

這個是一個比較基礎的國際賽,做完之後的感覺就是其中有些題目很有價值,可以順便補充一些訊號機制、uaf使用的知識。 canary 這個題目比較簡單,就是一個普通的stack smash並沒有什麼特別的,這裡直接上解題思路了 解題思路 因為開啟了canary,而且fl

bugku CTF-練習平臺 部分writeup

MISC 1.俄羅斯套娃 下載下來一個壓縮包 題目是bc957e26ff41470c556ee5d09e96880b 好像是MD5解出來是misc。。。雜項題 包裡三個檔案 試了試常規找不到密碼,就試試偽加密 解壓出來了。 先看看flag.zip 提示

bugku ctf 各種繞過 (各種繞過喲)

開啟開啟 閱讀程式碼 發現 只要使uname的sha1的值與passwd的sha1的值相等即可,但是同時他們兩個的值又不能相等 構造 依舊利用簡單 有特別 好安裝的 火狐 外掛 hackbar run 即可 得到flag

bugku ctf 域名解析 (聽說把 flag.bugku.com 解析到120.24.86.145 就能拿到flag)

題目意思是把flag.bugku.com 解析到120.24.86.145 直接在 c:\windows\system32\drivers\etc\hosts 開啟後進行修改 在最後新增上 我們需要的 120.24.86.145

bugku ctf Reverse 逆向入門 writeup

一、下載附件admin.exe 二、用notepad++開啟 新建一個記事本 將admin.exe裡面的程式碼複製到記事本雙引號裡面("") ctrl+s儲存,把記事本字尾改成.html,然後

bugku ctf檔案包含 writeup

開啟題目,直接顯示程式碼 <?php include "flag.php"; $a = @$_REQUEST['hello']; eval( "var_dump($a);"); show_source(__FILE__

bugku ctf 加密題目整理

第一題滴答~滴 20分的水題,一看就知道是莫爾斯碼。 給一個線上莫爾斯碼解密的網站:http://www.zou114.com/mesm/第二題聰明的小羊同上,水題,一隻小羊翻過了2只柵欄 從中我們可以讀到2條資訊:1.這是柵欄密碼。

bugku ctf 奇怪的密碼

一、題目正文: 突然天上一道雷電 gndk€rlqhmtkwwp}z 二、分析題目 gndk€rlqhmtkwwp}z這個格式像不像flag{*******}? 我們比較一下"gndk"與"flag"

Bugku CTF 程式碼審計 writeup(未完待續)

Bugku CTF 程式碼審計 writeup 0x01extract變數覆蓋 extract()函式功能:從陣列中將變數匯入到當前的符號表。使用陣列鍵名作為變數名,使用陣列鍵值作為變數值。 extract(array,extract_rules,pr

Bugku ctf writeup--web進階-Bugku-cms1

Web進階---Bugku-cms1Step1:掃目錄(工具自備)分析掃描結果可以看到一個/data目錄看看裡面有什麼東西,訪問之後,發現一個sql檔案,下載下來檢視檔案中包含了使用者名稱和密碼,查詢一下admin,發現有兩個賬戶admin和admin888,密碼是md5加密

bugku ctf 備份是個好習慣 (聽說備份是個好習慣)

看了很多大佬的,都說用大佬寫的指令碼php程式碼洩露檢測的小工具, 然後跑出漏洞 小白還是什麼都不會 只好用 御劍了 跑出這個之後 打開發現 是一個下載的檔案 下載開啟後 原始碼為 <?php /** * Created by Php

bugku ctf 網站被黑 (這個題沒技術含量但是實戰中經常遇到)

廢話不多說 ,直接開啟 發現 ,哇 !!!!!好華麗的 介面 而且還有東西跟著滑鼠走 這個該怎麼弄????????????????????????? 題目說了 實戰 經常遇到 那麼 直接用 御劍跑一下 五分鐘後。。。。。

bugku ctf 一段base64 wirteup

一段base64一、安利一個工具Converter,連結:https://pan.baidu.com/s/10kHmAsjCKf1_5Pc8IoL0AA 密碼:3jy0,這個題需要用!二、題目內容:fl

bugku ctf web4 (看看原始碼吧)

開啟開啟,剛剛有個sb問我借lol號玩,浪費時間 繼續幹正事 隨便輸入後,提示 再好好看看。。。 出題人語文肯定不好 ,,,應該是這個 ‘再’ 吧 那我們檢視原始碼 將那麼明顯的兩行 進行 unescape解密 &l

bugku ctf login1(SKCTF) (hint:SQL約束攻擊)

開啟 按照步驟,註冊賬號之後,哈哈 說不是管理員不能檢視 所以我們要用管理員身份進去 那試試暴力破解吧 本來想嘗試一下,但是, 想到註冊的時候是要大寫字母加小寫字母加數字 這樣暴力破解沒那麼好用了 換種方法 提示

BUGKU misc--細心的大象--writeup

題目開啟 下載下來後是一張jpg圖片,用010editor檢視搜尋jpg檔案尾FFD9發現後面有Rar!標誌,想必圖片最後有個rar壓縮包。 將包括Rar!在內的後面所有16進位制拷貝,儲存成rar檔案之後,解壓時發現需要密碼,因為沒有很好的爆破ra

HDU 1160 FatMouse&#39;s Speed DP題解

記錄 題解 tracking () mod opera find don incr 本題就先排序老鼠的重量,然後查找老鼠的速度的最長遞增子序列,只是由於須要按原來的標號輸出,故此須要使用struct把三個信息打包起來。 查找最長遞增子序列使用動態規劃法。主要的一維動