廣東省強網杯2015 writeup

第一次參加這麼正式的安全比賽,拖了有點久,現在把比賽時候的一些想法和思路記錄下來。

從web狗的角度來看資格賽關於web的題目不算是很難,pwn和re的題就不評論了。

1.常用的管理員密碼:

試了好幾個,最後提交admin通過

2.單身狗:

二維碼的一部分被doge擋住了,直接修復下然後掃一下即可得出flag,送分題

3.迴旋13踢:

ROT13

4.奇怪的資料庫:

其實也就是把ANSI轉成了UNICODE,lake2在“ASP資料庫插馬小議”中討論過,轉回ANSI即可

5.跳來跳去:

頁面跳得快,用Burp Suite截包可以看到cookie始終為同一個值(test2的md5值),嘗試用常用的賬號進行MD5加密後組成字典進行爆破,最後發現為admin1的md5值時頁面在控制檯裡輸出了flag。當時主辦方把flag搞錯了,提交了好幾遍都不對,直到晚點的時候才恢復,然而又忘了重新整理頁面沒拿到first blood.

6.萬國碼:

把給的unicode轉成中文

7.小蘋果:

SilentEye直接decode

8.眼前:

strings工具輸出到txt後搜尋flag

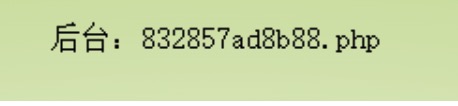

9.又一個後臺:

進去後頁面有一個post的id引數,嘗試sql注入,直接丟sqlmap裡跑並把flag表裡的資料dump出來即可。

10.正確的密碼:

md5密文裡不可能出現l,去掉

11.致敬經典:

這道題一開始給了張凱撒電影裡的人物截圖,還真有點誤導性,找了很多相關這個人物的資料也沒發現有什麼線索,一直在這裡停了好久。後來想到可能在密文的奇偶位上的偏移可能不一樣,密文的開頭是lrua,對應的肯定是flag,就嘗試從這個思路上去解密,結果還真的是在奇偶位上通過不同的偏移就可以把密文翻譯回原文。但是密文中還有數字,一開始以為數字也要這樣處理,提交結果卻返回了不正確,最後試了好幾遍才發現原來數字是不用變的= =

12.來看一下flag的格式:

開場熱身題,直接交flag即可

13.大黑闊:

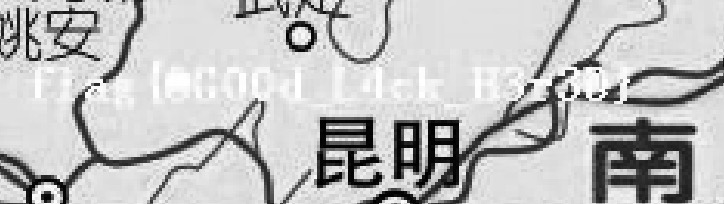

從給的pcap包裡把圖片提取出來,是一張中國地圖。

題目提示是黑闊在聊天,從資料裡可以找出幾段話

[{'content':'how about wangsicong 100?\n','stime':'15:41:36'}]\r\n

[{'content':'how about wangsicong 100?','stime':'15:41:52'}]\r\n

[{'content':'guominlaogong ','stime':'15:42:05'}]\r\n

[{'content':'lol...','stime':'15:42:10'}]\r\n

content=what is 100?&

[{'content':'his family has alot of building..you know..','stime':'15:42:44'}]\r\n

[{'content':'ok','stime':'15:43:44'}]\r\n

[{'content':'upload to me','stime':'15:43:49'}]\r\n

[{'content':'yes','stime':'15:44:24'}]\r\n

[{'content':'well! ','stime':'15:44:35'}]\r\n

王思聰,100,這兩個關鍵詞很重要,過度百度萬達100看看會返回什麼結果,結果發現第100家萬達在昆明,在找到的地圖上放大昆明看看

再處理一下看看

14.爆破:

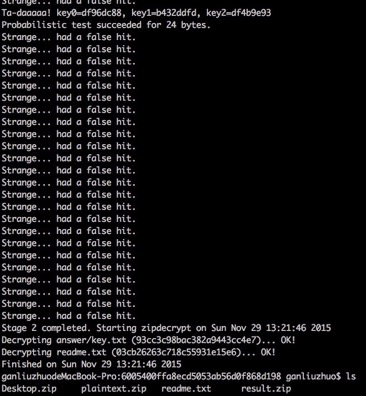

給出了一個壓縮包,解開後有一個readme.txt,還有一個有密碼的Desktop.zip,這個加密的包裡還有一個readme.txt。首先就嘗試了是否存在偽加密的情況,未果。上谷歌搜了下,原來可以嘗試對zip包進行明文攻擊,情況也符合題目的情況,嘗試用pkCrack進行攻擊。不得不說攻擊了好久,大概一個半小時左右才解了出來。

15。女神在哪兒:

我自己覺得吧,最坑的就是這道題了= =,而且還是500分的題,簡直是壓倒性的題目啊,腦洞不小.....

從給出的聊天截圖裡可以得出以下結論:

1.電視當時應該是在播浙江衛視,真的要吐槽女神的手機畫素如此低,簡直就是馬賽克拼出來的= =,還有女神說的酒託兩字,可以判斷為電視上講的是酒託,結果我們 還真找到了這個

和聊天截圖裡的一模一樣,可以判定女神在浙江

2.wifi名為qthjfsbg,按大家一般的尿性,應該是個拼音的首字母組成的,七天酒店訂的wifi不是這個ssid,那就從地名來猜,浙江有個地方叫青田

3.記錄裡說附件有山,有湖,還有點偏,出去洗剪吹也才15塊。地方應該在不是那麼繁榮的地方而且附件可能有理髮店之類的,在青田縣裡一個一個地方去排查,最後找了好久才找到了這個

瞬間排名就從30上升到了第2

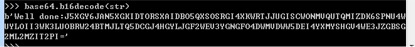

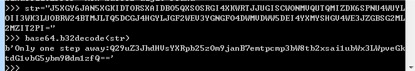

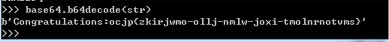

16.小心豬圈:

base64解出:God job:57656C6C20646F6E653A4A35584759364A414E3558474B4944544F525358414944424F355158534F5352474934584B5752544A4A5547495343574F4E4D56515554514D495A444B3653504E55345755594C4F494933574B334C554F425257323442544D4A4C5451354443474A344847594C4A4746325745563359474E47464F3444574D56445757354445493459584D5953484756345745334A5A47425347324D4C324D5A49543250493D

發現字母都沒超過F,其實一開始嘗試變成圖片畫素的角度去考慮的,結果發現好像構成不了一張圖。

從base16的角度來看

既然都有了base64和base16,那就試下base32

最後再來個base64

說好的Only one step呢= =

在這裡卡了好久,凱撒試過也沒得出結果,最後隊友提起題目是豬圈,然後找到豬圈密碼圖進行字母變換才得出答案

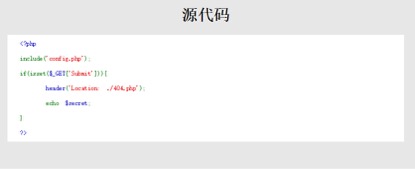

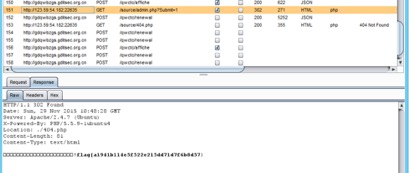

17.找彩蛋:

先看原始碼

構造請求並截包

到了決賽是採用了AWD形式來進行

每臺防護機上有4個web網站分別為dedecms,phpok,phpoa,Discuz!

不能上外網,不允許帶資料和私帶工具。

最後通過3個漏洞順利拿了高校組第一的成績。