kali漏洞利用之BeeF

阿新 • • 發佈:2019-02-19

對XSS漏洞往往需要一個強大的框架支援,如網路上的XSS平臺,在KALI下,Beef是一款絲毫不遜於XSS平臺的工具。Beef是瀏覽器攻擊框架的簡稱,是一款專注於瀏覽器的滲透測試工具。

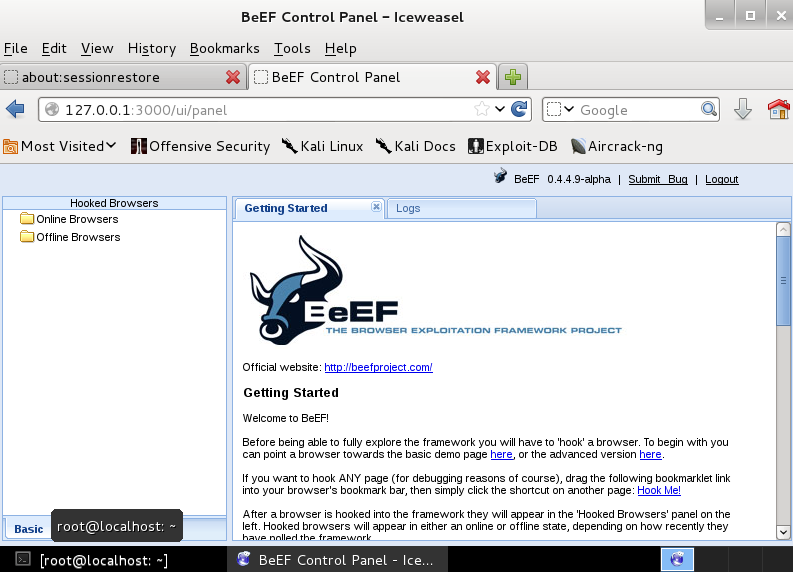

開啟beef

beef-xss

預設使用者名稱和密碼分別為beef/beef

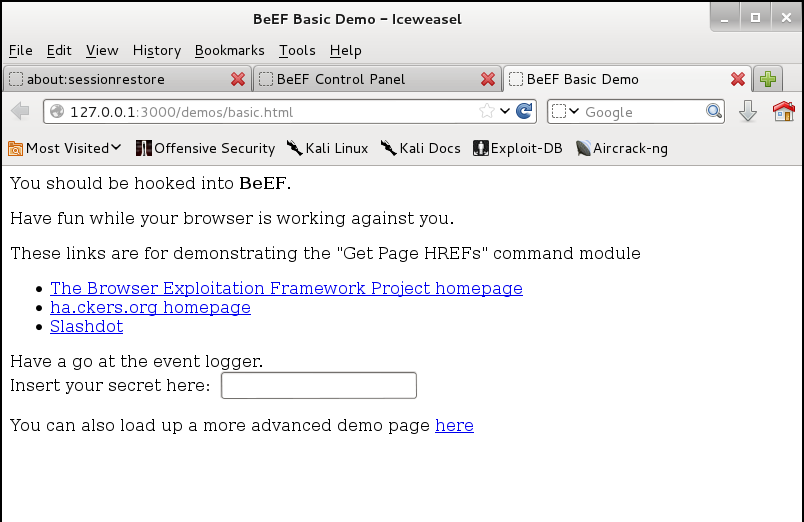

假設被測試主機由於XSS漏洞請求到下面這個頁面

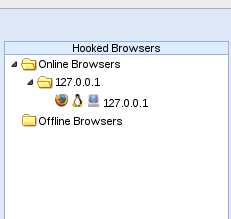

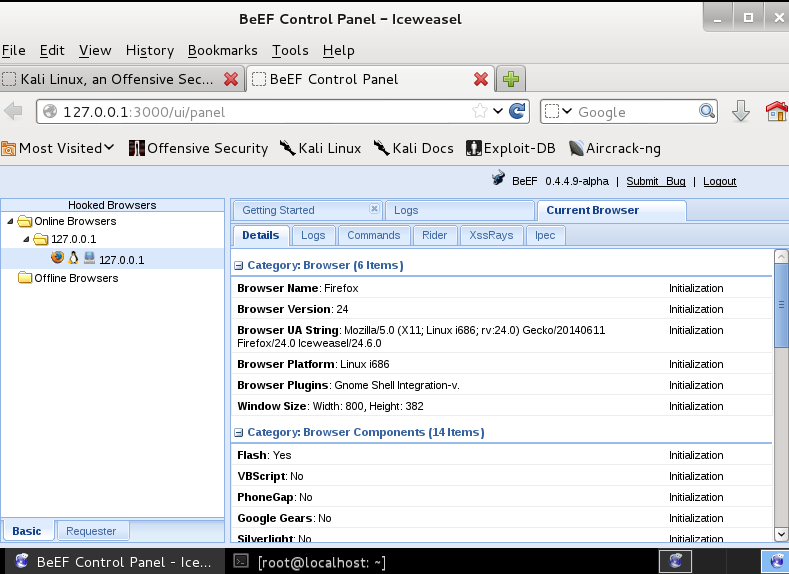

這時候可以看到,online browsers就多了一項127.0.0.1

在currentbrowser中可以看到許多資訊

Proxy功能

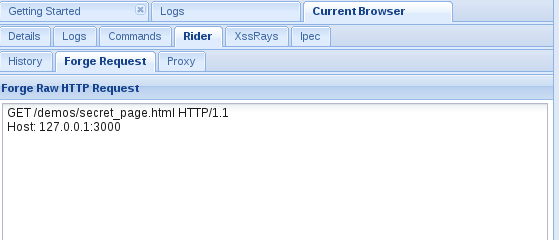

選中目標主機,點右鍵,在選單中選中use as Proxy,然後再Rider選項卡中的Forge Request編輯併發送想要傳送的內容

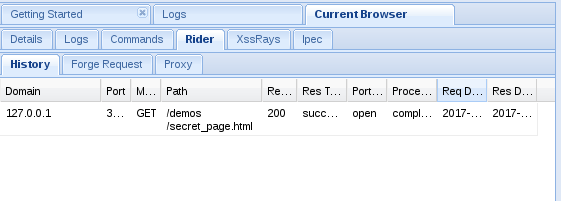

send之後,在history中檢視

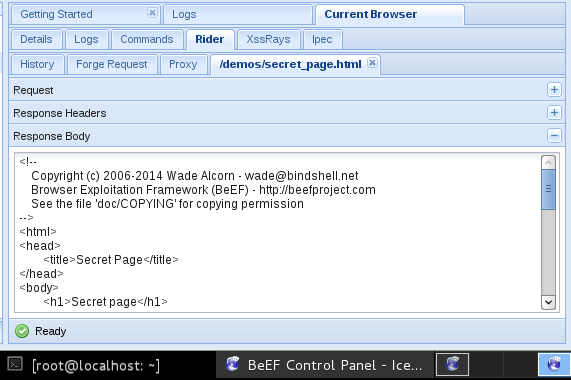

等執行完畢會顯示包的細節,藉助於此,可以讓目標訪問特定的頁面,如果特定頁面有漏洞,就會中招

這就是依賴目標做一個代理,然後請求一個特定頁面的過程

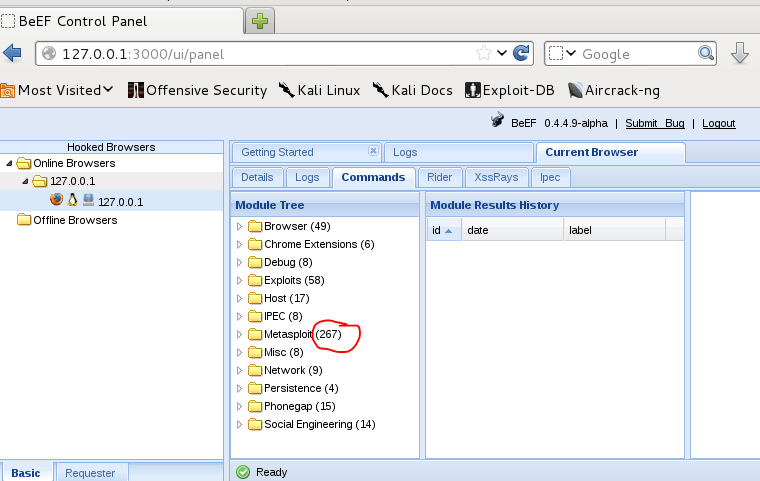

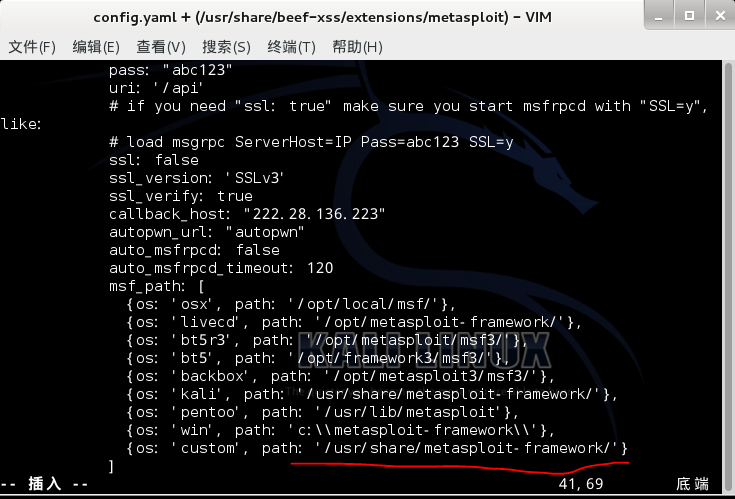

然後就是beef和metasploit的結合,該如何配置讓beef載入metasploit模組呢?

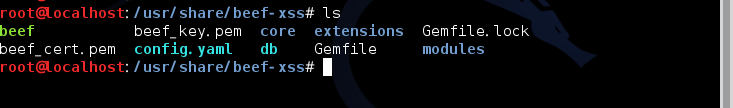

首先我們進入目錄

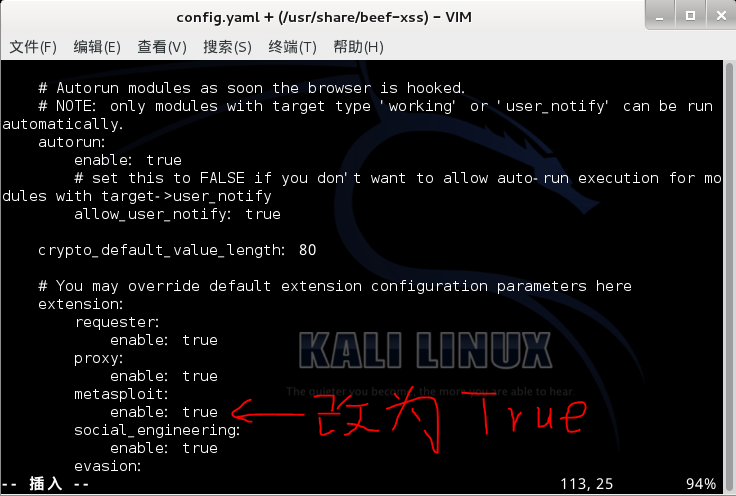

編輯config.yaml檔案

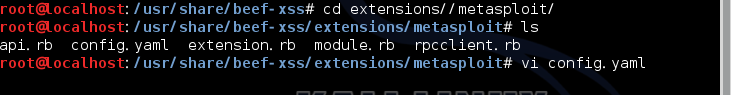

然後進入這個目錄,再修改一個.yaml檔案

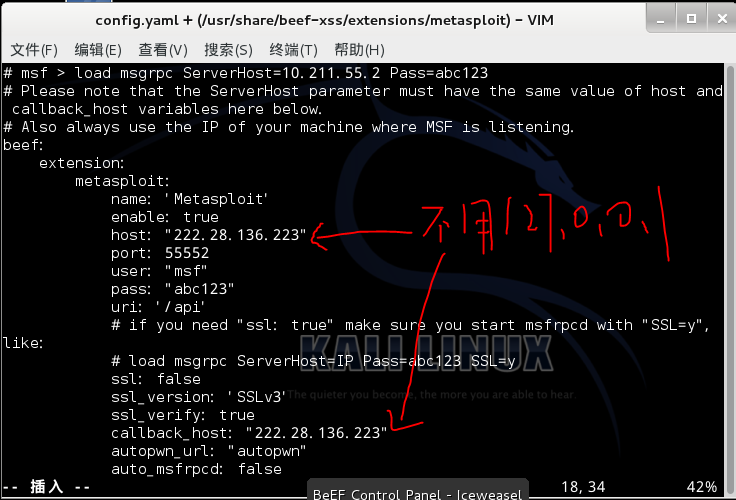

其中的兩個ip地址都要改為本機ip

然後再更改一個路徑,即可儲存退出

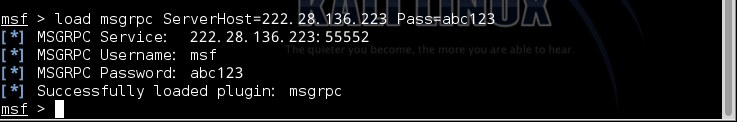

這時候開啟一個msfconsole,輸入以下命令

load msgrpc ServerHost 成功之後

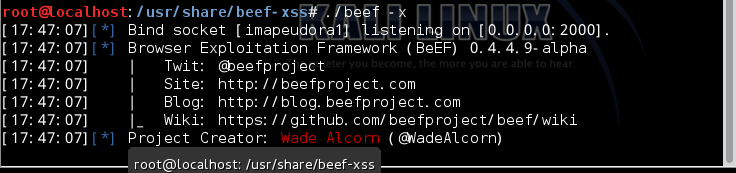

執行./beef -x命令

好了以後重啟服務

重新登陸beef,可以看到metasploit下面多了很多可以使用的模組