[PC病毒分析]木馬病毒之office漏洞利用

木馬病毒之office漏洞利用

1.樣本概況

1.1 樣本資訊

MD5值:a427f9c4bc85b1657e15b42b05f54c50

SHA1值:583bd0326c3127912898ec16c9099bc1d339835a

CRC32:8127a483

病毒行為:利用Office漏洞釋放exe檔案,在exe檔案中建立服務,啟動DLL與外界進行通訊。

1.2 測試環境及工具

測試環境:win7

工具:火絨劍、PEID、OllyDebug、IDAPro

1.3 分析目標

1、病毒執行的具體方式

2、查殺病毒

2.具體行為分析

2.1 主要行為

與外界進行通訊,獲取目標主機的資訊。

2.2 惡意程式碼分析

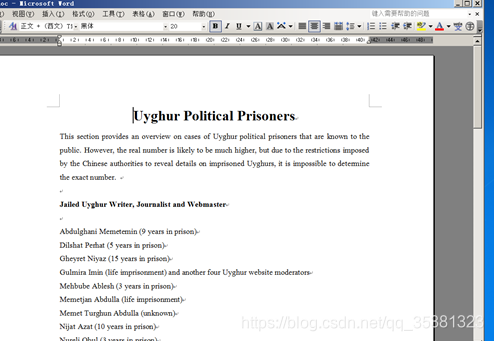

1、拿到樣本,發現是一個doc檔案,雙擊執行,出現如下圖介面。

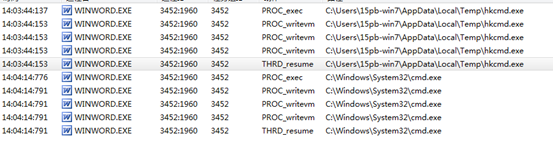

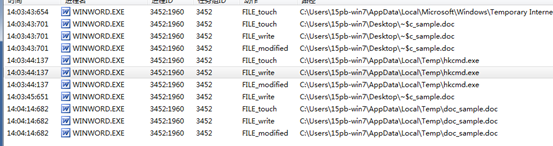

2、將樣本利用火絨劍對其進行附加,監視其具體行為。發現其最終建立並執行起來一個exe檔案。猜測可能是利用了office軟體的漏洞。

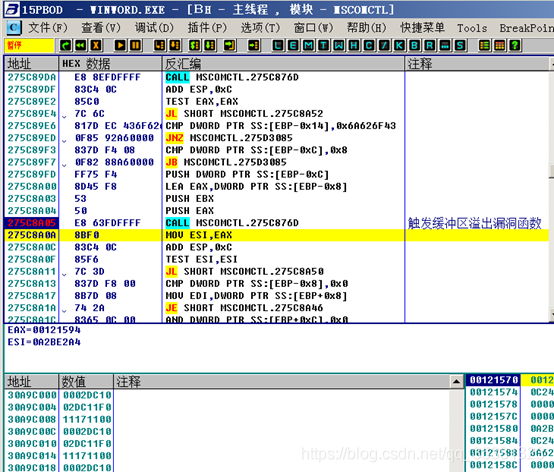

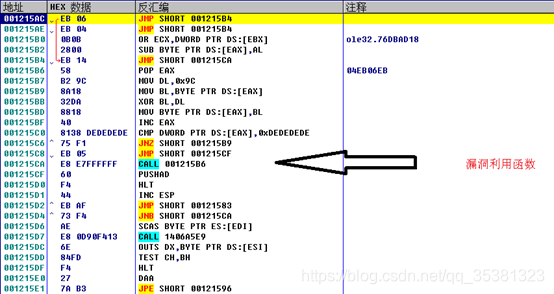

3、開啟office軟體並利用Ollydbg附加office。進行動態除錯,可見該病毒利用緩衝區溢位漏洞,通過jmp ESP跳到病毒本身的shellcode上面。

4、單步跟蹤漏洞函式。發現先通過解密操作解密出真正的ShellCode,該ShellCode最終在C:\user\使用者名稱\APPData\Local\Temp目錄下建立hkcmd.exe檔案,對檔案進行寫入,然後執行檔案。

5,接下來找到exe所在的資料夾,先用PEID工具進行查殼,發現沒有加殼,直接利用OllyDbg進行動態除錯。

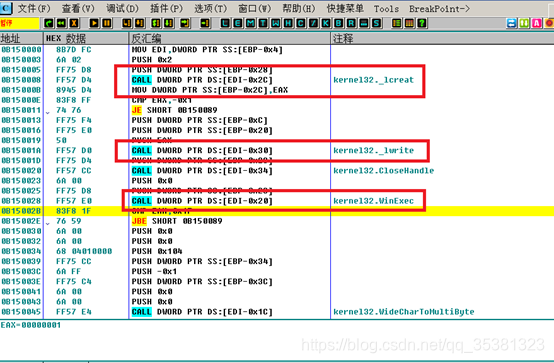

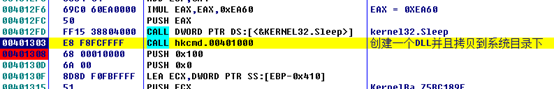

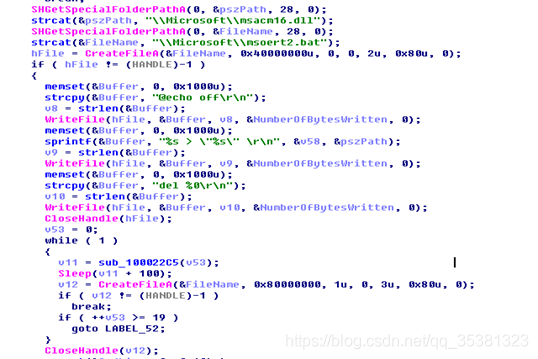

該exe檔案首先建立一個DLL檔案並拷貝到了系統目錄下。

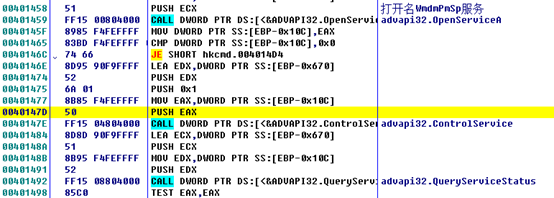

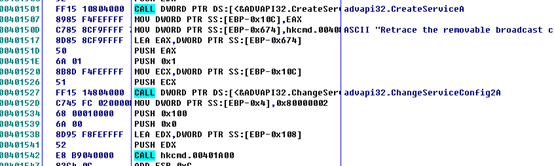

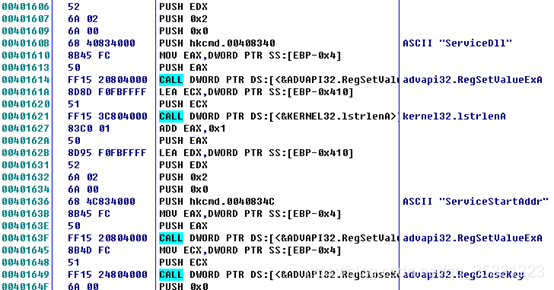

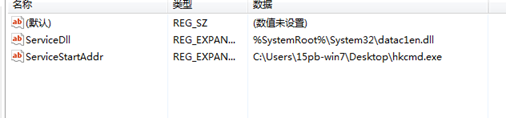

通過服務一系列的對服務管理器的操作最終,建立了一個服務。並且設定服務的屬性為開機自啟。此外還設定了鍵值。

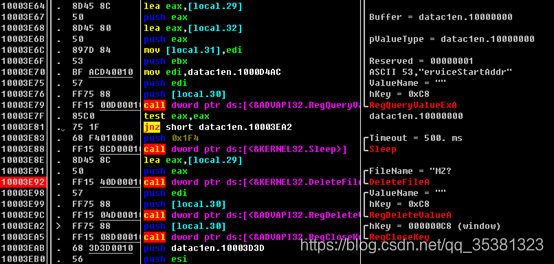

6、對Dll檔案進行分析,在一開始進行鍵值的查詢如果有ServiceStartAddr這個鍵值就會刪除exe檔案。

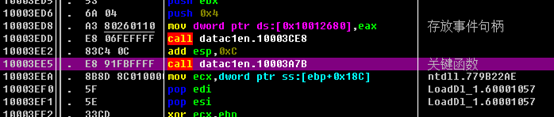

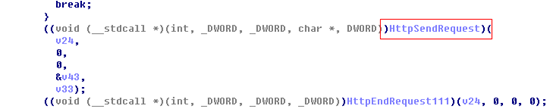

繼續跟下去發現一個關鍵函式。這個函式通過大量的字串拼接、拷貝操作,以及獲取本機IP地址、mac地址、進行Http網路通訊傳輸檔案,並且最後建立了3個執行緒。

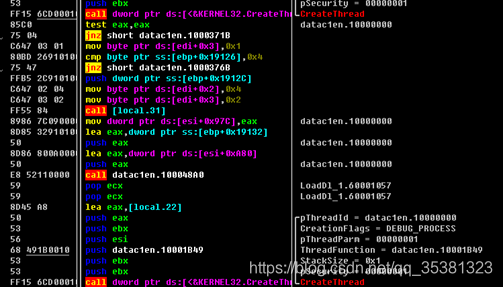

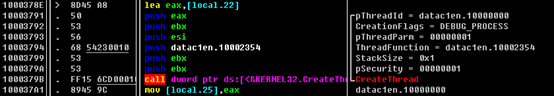

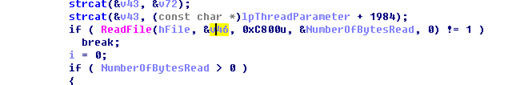

第一個執行緒:建立檔案,讀取檔案,並將內容傳送到指定伺服器上面。

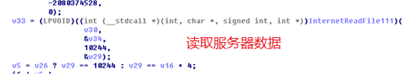

第二個執行緒:建立檔案,從伺服器上獲取資訊,並寫入檔案。

第三個執行緒:對檔案進行處理操作。

3.解決方案

3.1 提取病毒的特徵,利用防毒軟體查殺

特徵:病毒檔案MD5: 52E3DDB2349A26BB2F6AE66880A6130C