中間人攻擊獲取web網站賬號密碼

阿新 • • 發佈:2019-01-28

一、簡述

與上次實驗不同,這次使用Cain&Abel一個功能更加完整的工具進行實驗。cain下載連結https://pan.baidu.com/s/1htFnNyW 密碼:eid3

角色:winXP安裝cain v4.9模擬攻擊機 win7(192.168.80.129)模擬靶機

二、中間人攻擊實踐

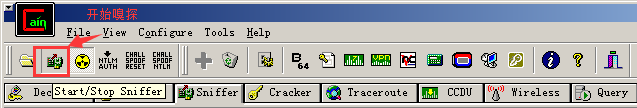

1、在winXP 上安裝cain並開啟

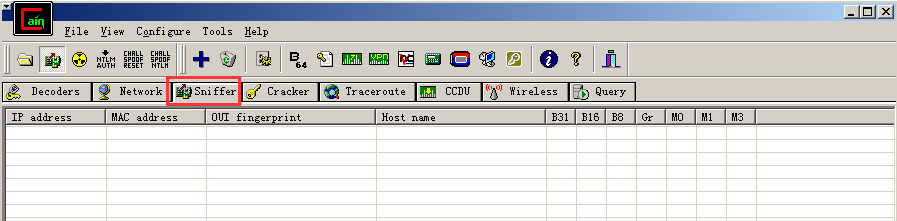

2、啟動sniffer嗅探功能,進入sniffer選單,右鍵選擇“scan MAC address”

進入sniffer選單

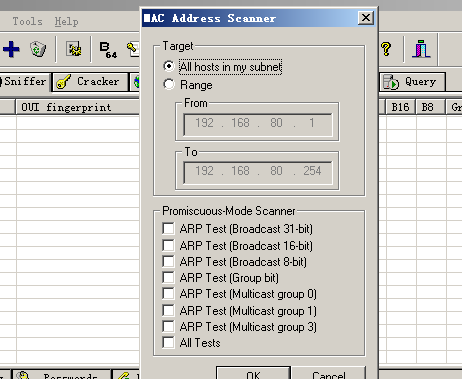

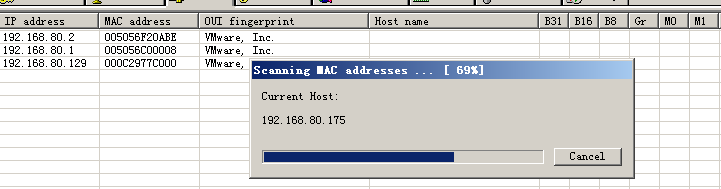

右鍵瀏覽區域網主機的MAC地址,這裡可選擇需要的網段區間

3、點選左下角的arp選單,點選選單欄的加號‘add to list’

這裡選擇 80.2閘道器,ip選擇192.168.0.129(此為靶機ip地址,用於截獲靶機與閘道器之間的資料包)

4、點選左上角的黃色按鈕,開始arp欺騙

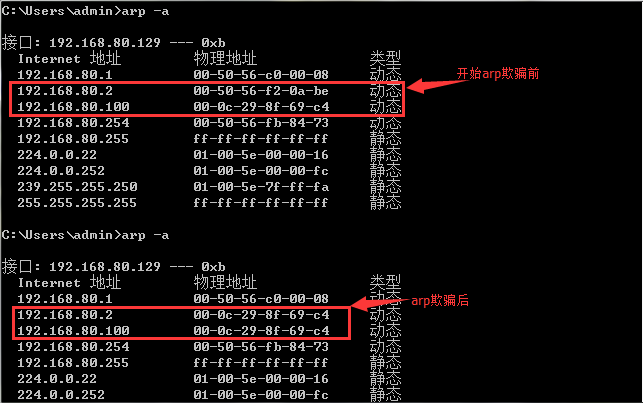

此時檢視靶機win7上的arp緩衝表的變化,可見arp欺騙已完成

5、arp欺騙完成後,若靶機登入web網站(非https)時可截獲其登入賬號密碼。(這裡以前程無憂的網站為例)

在靶機win7上登入前程無憂網站

網站登入成功

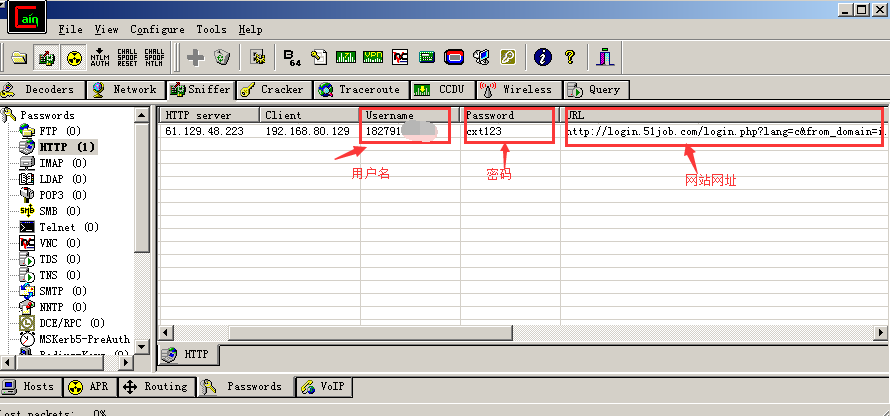

此時,靶機使用者的web登入資訊報已經被cain工具抓取,點選下部選單欄的passwords,選擇http

cain頁面出現靶機使用者登入web網站的賬號密碼明文資訊以及使用者登入的網址資訊,連密碼破解都不需要可直接獲得密碼,可見網站的不安全性。

補充:這次使用的cain工具還能夠得到ftp,telnet等協議的密碼,要是獲得的密碼為密文形式,可嘗試使用MD5雜湊值破解。